Glossaire

Découvrez la puissance éprouvée de nos solutions de vision par ordinateur en quelques étapes simples.

A

Account Takeover (ATO)

Account takeover (ATO) occurs when a fraudster gains unauthorized access to a user’s account. Learn how ATO happens, common warning signs, and how to prevent it.

En savoir plusAchats limités par l’âge

Achats limités par l'âge : Transactions portant sur des produits ou des services dont la vente est légalement réservée aux personnes d'un certain âge.

En savoir plusAdresse de dépôt

L'adresse de dépôt est un lieu spécifique où les colis ou les articles sont livrés ou retirés, souvent différent de l'adresse de l'expéditeur ou du destinataire.

En savoir plusAlerte à la fraude

Alerte à la fraude : un avertissement ou une notification émis pour protéger les personnes ou les organisations contre d'éventuelles activités frauduleuses ou une usurpation d'identité.

En savoir plusAnalyse comportementale

Obtenez des informations et prenez des décisions éclairées grâce à l'analyse comportementale. Suivez le comportement des utilisateurs, optimisez vos stratégies et améliorez l'expérience des utilisateurs. Stimulez la croissance grâce à des décisions fondées sur des données.

En savoir plusAnalyse de la fraude

L'analyse de la fraude consiste à utiliser des techniques d'analyse de données et des algorithmes pour détecter et prévenir les activités frauduleuses au sein d'un système ou d'une organisation.

En savoir plusAnalyse de la fraude basée sur le comportement

Détectez et prévenez les fraudes grâce à l'analyse comportementale. Analysez les modèles comportementaux et utilisez des analyses avancées pour identifier les activités suspectes.

En savoir plusAnalyse heuristique

Analyse heuristique : L'évaluation de la facilité d'utilisation d'un produit ou d'un système en identifiant et en découvrant les défauts de conception potentiels et les problèmes liés à l'expérience de l'utilisateur.

En savoir plusAnalyse prédictive

L'analyse prédictive est la pratique qui consiste à extraire des informations des données afin de prévoir des résultats ou des comportements futurs, ce qui permet de prendre des décisions éclairées.

En savoir plusAPI auto-hébergée

Une API auto-hébergée est une interface de programmation d'application qui est hébergée et gérée par l'utilisateur lui-même, plutôt que par un fournisseur tiers.

En savoir plusAPI RESTful

Une API RESTful est une interface de programmation d'application basée sur le web qui suit les principes du Representational State Transfer (REST).

En savoir plusApplication de capture d’images

Une application de capture d'images est un logiciel qui permet aux utilisateurs de capturer, d'éditer et d'enregistrer des images provenant de diverses sources, telles que des appareils photo ou des scanners.

En savoir plusApprentissage machine (ML)

Le Machine Learning (ML) est une branche de l'intelligence artificielle (IA) qui permet aux ordinateurs d'apprendre et de faire des prédictions ou de prendre des décisions sans programmation explicite.

En savoir plusAudit AML

L'audit AML examine et évalue le programme de lutte contre le blanchiment d'argent d'une organisation pour s'assurer qu'il est conforme aux lois et qu'il empêche les activités illicites. Il permet de renforcer les contrôles, d'atténuer les risques et de préserver l'intégrité du système financier. Il est nécessaire pour assurer la transparence et la protection contre la criminalité financière.

En savoir plusAuthentification

Vérifiez en toute sécurité l'identité de l'utilisateur, accordez l'accès aux ressources et maintenez la sécurité du système grâce à l'authentification. Protégez les informations sensibles à l'aide d'informations d'identification fiables.

En savoir plusAuthentification à deux facteurs (2FA)

L'authentification à deux facteurs (2FA) est une couche de sécurité supplémentaire qui exige des utilisateurs qu'ils fournissent deux facteurs d'authentification différents pour accéder à un compte.

En savoir plusAuthentification basée sur la connaissance (KBA)

L'authentification basée sur les connaissances (KBA) est une méthode de sécurité qui vérifie l'identité d'une personne en lui posant des questions dont elle est la seule à connaître les réponses.

En savoir plusAuthentification basée sur le risque (RBA)

L'authentification basée sur le risque (RBA) est une méthode de sécurité qui évalue le comportement de l'utilisateur et les menaces potentielles afin de déterminer le niveau d'authentification requis.

En savoir plusAuthentification multifactorielle (AMF)

L'authentification multifactorielle (AMF) est une mesure de sécurité qui exige plusieurs formes d'identification pour accéder à un système, fournissant ainsi une couche de protection supplémentaire.

En savoir plusAuthentification par défi-réponse

L'authentification par défi et réponse vérifie l'identité en échangeant des défis et des réponses, ce qui renforce la sécurité contre les attaques par rejeu.

En savoir plusAuto-approbation

Automatisez les processus d'approbation, rationalisez les opérations et réduisez les interventions manuelles grâce aux systèmes d'approbation automatique. Augmentez l'efficacité et réduisez les coûts.

En savoir plusAutodécision

Rationalisez la prise de décision grâce à des systèmes d'auto-décision alimentés par l'IA. Améliorez l'efficacité, la précision et réduisez les coûts dans les domaines de la finance, de la santé et autres. Restez transparent et responsable.

En savoir plusAutomatisation de la capture des données

L'automatisation de la capture des données est un processus d'automatisation de la collecte, de l'extraction et du traitement des données provenant de diverses sources, ce qui permet de réduire les efforts manuels et d'améliorer l'efficacité.

En savoir plusAutomatisation de la saisie des données

Automatisation de la saisie des données : Le processus d'utilisation de logiciels ou de systèmes pour saisir, valider et manipuler automatiquement des données avec une intervention humaine minimale.

En savoir plusAutorité bancaire européenne (ABE)

L'Autorité bancaire européenne (ABE) est une agence de l'UE qui assure une réglementation et une surveillance efficaces et cohérentes des activités bancaires au sein de l'Union européenne.

En savoir plusAutorité de conduite financière (FCA)

La Financial Conduct Authority (FCA) est un organisme de réglementation britannique qui veille à ce que les marchés financiers soient équitables et transparents et à ce que les consommateurs soient protégés.

En savoir plusAutorité européenne des marchés financiers (AEMF)

L'AEMF est un organisme de réglementation européen qui supervise les valeurs mobilières et les marchés et veille à la protection des investisseurs, à la stabilité et à la transparence du système financier de l'UE.

En savoir plusa

alimenté par l’IA

L'expression "alimenté par l'IA" désigne les technologies, les systèmes ou les appareils qui utilisent l'intelligence artificielle pour améliorer leurs capacités, leurs performances ou leurs fonctionnalités.

En savoir plusB

Bank KYC Requirements: What Financial Institutions Need to Verify Customer Identity

Compare KYC documentation needs for personal and business accounts. Understand verification timelines and compliance categories.

En savoir plusBanque de parrainage

Une banque sponsor est une institution financière qui soutient et supervise les opérations d'un programme de cartes prépayées ou d'autres services financiers.

En savoir plusBanque mondiale – Unité d’intégrité des marchés financiers

L'unité de la Banque mondiale chargée de l'intégrité des marchés financiers lutte contre la corruption et promeut la transparence sur les marchés financiers mondiaux.

En savoir plusBiométrique

La biométrie fait référence à la mesure et à l'analyse de caractéristiques physiques ou comportementales uniques, telles que les empreintes digitales ou la voix, à des fins d'identification ou d'authentification.

En savoir plusBlanchiment d’argent

Blanchiment d'argent : Pratique illégale consistant à faire passer pour légitimes des revenus illégalement acquis en dissimulant leur véritable origine.

En savoir plusBot

Augmentez votre productivité et gagnez du temps grâce aux robots, des applications logicielles automatisées qui simulent les interactions humaines et exécutent des tâches dans divers domaines.

En savoir plusBureau de la protection financière des consommateurs (CFPB)

Le Consumer Financial Protection Bureau (CFPB) promeut l'équité et la responsabilité sur le marché financier, en protégeant les consommateurs et en appliquant les réglementations.

En savoir plusBust Out

Bust Out : Une évasion délibérée et forcée d'un lieu de détention. Elle fait appel à la force physique, à des stratégies astucieuses et parfois à la violence. Illégale et activement empêchée par les autorités.

En savoir plusC

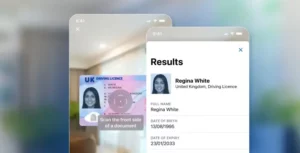

Capture de documents

La capture de documents fait référence au processus de capture numérique et de conversion de documents physiques ou électroniques en un format consultable et modifiable.

En savoir plusCarder

Carding : Vérification des données de cartes volées en vue d'une utilisation malveillante. Les cardeurs obtiennent des données sur les marchés clandestins ou à la suite de violations de données, qu'ils valident et vendent à des fins frauduleuses.

En savoir plusCarte d’adresse

Une carte d'adresse est une représentation compacte et organisée des coordonnées d'une personne, comprenant généralement son nom, son numéro de téléphone et son adresse.

En savoir plusCarte de conducteur

La carte de conducteur est une petite carte d'identité délivrée aux titulaires d'un permis de conduire, qui atteste de leurs privilèges de conduite et de leurs informations personnelles.

En savoir plusCarte de passage de frontière

La Border Crossing Card est un document de voyage délivré par le gouvernement américain aux citoyens mexicains pour leur permettre d'entrer aux États-Unis à des fins spécifiques, telles que le tourisme ou les affaires.

En savoir plusCarte Global Entry

La carte Global Entry est un document de voyage délivré par le gouvernement américain qui permet aux voyageurs préapprouvés et à faible risque de bénéficier d'un traitement accéléré dans les aéroports et aux frontières terrestres.

En savoir plusCertificat de citoyenneté

Un certificat de citoyenneté est un document officiel qui confirme le statut de citoyen d'une personne dans un pays donné.

En savoir plusCertificat numérique

Un certificat numérique est un document électronique qui vérifie l'authenticité et l'intégrité des informations numériques, garantissant ainsi une communication en ligne sécurisée.

En savoir plusCertification ISO

La certification ISO est une accréditation mondialement reconnue qui certifie la conformité d'une organisation aux normes internationales relatives aux systèmes de gestion de la qualité.

En savoir plusChaîne de pelage

La chaîne Peel fait référence à une solution de mise à l'échelle de la blockchain qui améliore les performances et l'efficacité des transactions en utilisant une approche multicouche.

En savoir plusChasse à la baleine

La chasse aux baleines est une méthode de cyberattaque qui vise des personnes ou des cadres de haut niveau, dans le but de les tromper et de leur faire révéler des informations sensibles ou des identifiants d'accès.

En savoir plusChèques selfie

Les contrôles par selfie sont des processus de vérification qui demandent aux individus de soumettre un selfie comme preuve d'identité ou pour confirmer leur présence physique.

En savoir plusChute de la banque

Découvrez le monde obscur des "bank drops", une méthode utilisée par les criminels pour recevoir des fonds illicites par le biais de comptes bancaires légitimes, en cachant leur véritable source et en minimisant la détection.

En savoir plusCommission des valeurs mobilières et des changes (SEC)

La Securities and Exchange Commission (SEC) est une agence gouvernementale chargée de réglementer et de superviser le secteur des valeurs mobilières aux États-Unis.

En savoir plusCommission fédérale du commerce (FTC)

La Federal Trade Commission (FTC) est une agence gouvernementale américaine chargée de promouvoir la protection des consommateurs et de prévenir les pratiques commerciales déloyales.

En savoir plusCompromission du courrier électronique des entreprises (BEC)

Protégez votre entreprise contre les cyber-escroqueries en la sensibilisant au problème de la compromission des courriels d'entreprise (BEC). Mettez en œuvre des mesures de sécurité et formez vos employés pour qu'ils restent en sécurité.

En savoir plusConfiance numérique

La confiance numérique est la confiance dans la fiabilité, l'intégrité et la sécurité des technologies numériques et des interactions en ligne.

En savoir plusConformité

Respecter les lois, les règles et les normes. Veiller au respect des limites éthiques, atténuer les risques et protéger les intérêts des parties prenantes.

En savoir plusConnaître son client (KYC)

KYC (Know Your Customer) est un processus utilisé par les entreprises pour vérifier l'identité et évaluer le risque des clients avant de s'engager dans une relation d'affaires.

En savoir plusContrefaçon numérique

Falsification numérique : Falsification ou altération d'un contenu numérique, tel que des photos ou des documents, dans le but de tromper ou d'induire en erreur.

En savoir plusContrôle continu

Analysez de manière proactive les données en temps réel pour détecter les risques, les vulnérabilités et les violations. Améliorez la sécurité, respectez les réglementations et gardez une longueur d'avance sur les menaces.

En savoir plusContrôle des personnes politiquement exposées (PPE)

Le contrôle des personnes politiquement exposées (PPE) est un processus de diligence raisonnable visant à identifier les personnes qui occupent des postes de haut niveau et qui peuvent présenter un risque élevé de corruption ou de blanchiment d'argent.

En savoir plusContrôles de vitesse

Les contrôles de vitesse sont utilisés pour évaluer la vitesse à laquelle un objet se déplace ou change, afin de s'assurer qu'il reste dans des limites prédéterminées.

En savoir plusContrôles SOC 2 de type 2

Les contrôles SOC 2 de type 2 font référence aux mesures et sauvegardes mises en œuvre par les organisations pour assurer la conformité avec les exigences de la certification SOC 2 de type 2.

En savoir plusCorrespondance faciale

Correspondance faciale : processus de comparaison et d'analyse des caractéristiques faciales afin de déterminer si deux ou plusieurs images faciales appartiennent à la même personne.

En savoir plusCorrespondance floue

Correspondance floue : technique utilisée pour trouver des correspondances approximatives entre des chaînes de texte ou de données similaires mais non identiques.

En savoir plusCredit Piggybacking

Learn how credit piggybacking works as an authorized user strategy. Discover the process, timeline, and key differences from cosigning arrangements.

En savoir plusCriminalité financière

La criminalité financière désigne les activités illégales impliquant la tromperie, la fraude ou la manipulation des systèmes financiers, entraînant des pertes monétaires ou des gains illégaux.

En savoir plusD

Dark Web

Le Dark Web est une partie cachée de l'internet qui n'est pas indexée par les moteurs de recherche et qui est souvent associée à des activités illégales.

En savoir plusDélits d’initiés

Délit d'initié : Pratique illégale consistant à négocier des actions ou des titres sur la base d'informations non publiques obtenues par des personnes au sein d'une entreprise.

En savoir plusDépistage des médias indésirables

Dépistage des médias indésirables : Identifiez les risques en analysant les actualités, les médias sociaux et les données juridiques. Protégez votre réputation, respectez les réglementations et prenez des décisions commerciales éclairées. Outils technologiques avancés utilisés pour la recherche et l'analyse de grandes quantités de données.

En savoir plusDétection active du caractère vivant

Améliorez la sécurité et la précision des systèmes biométriques grâce à la détection active de la présence. Vérifie la présence en temps réel et empêche l'usurpation d'identité. Détecte les mouvements dynamiques du visage pour prévenir les attaques par usurpation d'identité.

En savoir plusDétection de l’existence d’une trame unique

Détection de l'authenticité d'une seule image : Méthode permettant de vérifier l'authenticité d'une personne à l'aide d'une seule image, afin de s'assurer qu'elle est physiquement présente et qu'il ne s'agit pas d'une usurpation d'identité.

En savoir plusDétection de la fraude

La détection de la fraude fait référence au processus d'identification et de prévention des activités malhonnêtes ou trompeuses, telles que les escroqueries financières ou l'usurpation d'identité.

En savoir plusDétection de la fraude d’identité dans le secteur bancaire

Détection de la fraude à l'identité dans le secteur bancaire : Processus d'identification et de prévention des activités frauduleuses impliquant le vol ou l'utilisation abusive d'informations personnelles dans les transactions bancaires.

En savoir plusDétection des anomalies

Boostez votre référencement grâce à la détection des anomalies - Identifiez les valeurs aberrantes, les erreurs, les fraudes et les événements inhabituels dans les données à l'aide de méthodes statistiques et d'algorithmes d'apprentissage automatique. Indispensable pour la cybersécurité, la finance, la santé, etc.

En savoir plusDétection des attaques de présentation (PAD)

La détection des attaques de présentation (PAD) est le processus d'identification et de prévention des tentatives de tromperie des systèmes biométriques par l'utilisation de données fausses ou modifiées.

En savoir plusDétection du caractère vivant

La détection de proximité est une technologie biométrique qui permet de vérifier la présence d'une personne vivante en distinguant les vrais visages des faux.

En savoir plusDétection passive du caractère vivant

La détection passive de la vivacité est une méthode utilisée pour vérifier l'authenticité de l'identité d'un utilisateur en analysant les traits biométriques sans la participation active de l'utilisateur.

En savoir plusDiligence raisonnable à l’égard de la clientèle (CDD)

Le devoir de vigilance à l'égard de la clientèle (CDD) est un processus que les institutions financières utilisent pour vérifier et évaluer le risque associé à leurs clients.

En savoir plusDiligence raisonnable renforcée (DDR)

Le contrôle approfondi (Enhanced Due Diligence, EDD) est un processus d'enquête approfondi qui implique la collecte d'informations supplémentaires pour évaluer les clients ou les transactions présentant un risque plus élevé.

En savoir plusDirective sur les services de paiement 2 (DSP2)

La directive sur les services de paiement 2 (DSP2) est un règlement de l'UE qui vise à réglementer les services de paiement et à promouvoir la concurrence et l'innovation sur le marché.

En savoir plusDNI – Documento Nacional de Identidad (document national d’identité)

Le DNI, abréviation de "Documento Nacional de Identidad", est un document d'identité obligatoire délivré aux citoyens espagnols et à ceux de certains autres pays. Il contient des informations personnelles telles que le nom, la photo et la date de naissance à des fins d'identification officielle.

En savoir plusDocuments non structurés

Documents non structurés : Fichiers informels et désorganisés dépourvus d'une structure prédéfinie, ce qui les rend difficiles à rechercher, à analyser et à extraire des informations.

En savoir plusDonnées anonymes

Les données anonymes sont des informations qui ont été dépouillées de leurs détails d'identification, ce qui garantit que l'identité des personnes ne peut être déterminée.

En savoir plusDossier mince

Dossier mince : terme utilisé pour décrire un dossier de crédit avec un historique limité, généralement en raison d'un manque de comptes de crédit ou d'une activité de crédit récente.

En savoir plusDrapeaux rouges

Drapeaux rouges : Signes d'alerte ou indicateurs de problèmes potentiels, de risques ou de comportements suspects qui doivent être examinés attentivement ou faire l'objet d'une enquête.

En savoir plus�

Écrémage

L'écrémage est une technique de lecture qui consiste à jeter un coup d'œil rapide sur un texte afin d'en comprendre les idées principales et les points clés.

En savoir plusÉvaluation de la qualité de l’image (IQA)

L'AQI est l'évaluation de la fidélité visuelle globale et de la qualité perçue d'une image, généralement basée sur des métriques et des algorithmes.

En savoir plusÉvaluation des risques

Évaluation des risques : Processus d'identification, d'analyse et d'évaluation des risques potentiels afin de déterminer leur impact sur les objectifs et d'élaborer des réponses appropriées.

En savoir pluse

eKTP

L'eKTP est le système d'identification électronique de l'Indonésie lancé en 2011, qui rationalise l'accès aux services publics, aux transactions gouvernementales et aux applications de vote pour plus de 172 millions de citoyens grâce aux technologies de la carte à puce et de la biométrie.

En savoir pluseKYC

L'eKYC est un processus électronique qui permet aux individus de vérifier leur identité et de s'authentifier numériquement, éliminant ainsi le besoin de documents physiques.

En savoir plusE

Embarquement

L'onboarding est le processus d'intégration et de familiarisation des nouveaux employés avec une organisation, sa culture, leurs rôles et leurs responsabilités.

En savoir plusEmbarquement numérique

L'intégration numérique est le processus d'intégration de nouveaux utilisateurs dans une plateforme ou un service numérique, garantissant une expérience transparente et efficace.

En savoir plusEmployé fantôme (une fausse identité sur la liste de paie d’une entreprise)

Un employé fantôme est une identité fictive figurant sur la liste de paie d'une entreprise, généralement utilisée à des fins frauduleuses ou de détournement de fonds.

En savoir plusEmpreinte numérique

Empreinte numérique : La trace d'information laissée par l'activité en ligne d'un individu, y compris les messages sur les médias sociaux, l'historique de navigation et les interactions en ligne.

En savoir plusEmpreintes digitales des appareils

L'empreinte digitale des appareils est le processus d'identification unique et de suivi des appareils sur la base de leurs caractéristiques distinctives, telles que le matériel, les logiciels ou les configurations de réseau.

En savoir plusEmulateur

Un émulateur est un logiciel ou un matériel qui permet à un système informatique d'imiter et d'exécuter des programmes ou des systèmes d'exploitation conçus pour un autre appareil ou une autre plate-forme.

En savoir plusEnquête sur la fraude

L'enquête sur la fraude est le processus d'examen et de découverte d'activités frauduleuses ou de comportements trompeurs afin de recueillir des preuves en vue d'une action en justice ou de mesures de prévention.

En savoir plusEscroquerie à la location

Escroquerie à la location : Il s'agit d'un système frauduleux dans lequel des individus se font passer pour des propriétaires ou des agents afin de tromper des locataires potentiels, en leur demandant souvent de payer pour de fausses annonces ou de fausses propriétés.

En savoir plusEscroquerie à la loterie ou aux prix

Escroquerie à la loterie ou au prix : il s'agit d'une manœuvre frauduleuse consistant à faire croire à des personnes qu'elles ont gagné une loterie ou un prix, ce qui se traduit souvent par une perte financière.

En savoir plusEscroquerie au romantisme

Escroquerie à la romance : Manœuvre frauduleuse par laquelle des individus manipulent les émotions pour tromper les victimes en vue d'un gain financier.

En savoir plusEscroquerie aux voyages ou aux vacances

L'escroquerie aux voyages ou aux vacances désigne les manœuvres frauduleuses visant à tromper les individus lors de la réservation ou de la planification de leurs voyages ou de leurs vacances.

En savoir plusEscroqueries aux faux chèques

Escroqueries aux faux chèques : Les victimes reçoivent des chèques contrefaits, sont invitées à les déposer, puis renvoient l'argent aux escrocs avant que les banques ne s'aperçoivent de la fraude.

En savoir plusExamen des sanctions

Le filtrage des sanctions est un processus qui consiste à vérifier si des personnes ou des entités figurent sur des listes gouvernementales afin de s'assurer qu'elles respectent les réglementations et d'éviter qu'elles ne s'engagent dans des activités interdites.

En savoir plusExtraction de texte

L'extraction de texte est le processus d'extraction d'informations pertinentes à partir de documents textuels, comme l'extraction de données à partir de factures ou l'extraction de mots-clés à partir d'articles.

En savoir plusExtraction des données

Extraction de données : Le processus de collecte et d'extraction de données spécifiques à partir de diverses sources, telles que des bases de données ou des sites web, à des fins d'analyse ou de stockage.

En savoir plusF

Falsification numérique

Falsification numérique : Manipulation ou altération non autorisée de contenus numériques, tels que des images ou des documents, dans le but de tromper ou d'induire en erreur.

En savoir plusFaux négatif

Faux négatif : Un résultat qui indique à tort l'absence d'une condition ou d'un attribut, alors qu'il est en fait présent.

En savoir plusFaux positifs

Faux positif : Un résultat incorrect qui indique qu'une condition ou un événement est présent alors qu'il ne l'est pas.

En savoir plusFaux-semblant

Deepfake : Technique trompeuse qui utilise l'intelligence artificielle pour créer des vidéos ou des images manipulées, souvent en remplaçant le visage d'une personne par celui d'une autre, ce qui donne un contenu très réaliste mais fabriqué.

En savoir plusFiltrage des transactions

Le filtrage des transactions consiste à identifier et à trier les transactions sur la base de critères spécifiques, tels que le type, le montant ou l'heure, afin de mieux les organiser et les analyser.

En savoir plusFonds monétaire international (FMI) – Groupe d’intégrité financière

Le Groupe de l'intégrité financière du Fonds monétaire international (FMI) est un département qui promeut et surveille l'intégrité et la transparence financières au niveau mondial.

En savoir plusFournisseur de services de vérification d’identité (IVSP)

Un fournisseur de services de vérification d'identité (IVSP) est une entreprise qui propose des solutions pour confirmer l'authenticité et l'exactitude de l'identité des personnes.

En savoir plusFraude à l’assurance

Fraude à l'assurance : Tromperie délibérée visant à obtenir un gain financier des compagnies d'assurance en soumettant de fausses demandes d'indemnisation ou en gonflant la valeur des demandes légitimes.

En savoir plusFraude à l’avance de frais

La fraude par avancement de frais, illustrée par l'escroquerie du prince nigérian, incite les victimes à payer des frais d'avance ou à fournir des informations personnelles sous de faux prétextes.

En savoir plusFraude à l’expédition

Fraude à l'expédition : Il s'agit d'une forme d'activité frauduleuse qui consiste à tromper des particuliers ou des entreprises au cours du processus d'expédition de marchandises, ce qui entraîne souvent des pertes financières.

En savoir plusFraude à l’identité de tiers

Fraude à l'identité d'un tiers : L'utilisation non autorisée des informations personnelles d'une autre personne par une personne ou une entité qui n'est pas directement impliquée dans la transaction ou la relation initiale.

En savoir plusFraude à l’identité synthétique

Fraude à l'identité synthétique : Un type de fraude où les voleurs créent de nouvelles identités en combinant des informations vraies et fausses pour commettre des délits financiers.

En savoir plusFraude à la candidature

La fraude à la candidature est une tromperie intentionnelle sur les candidatures afin d'obtenir des avantages. Elle se produit dans les secteurs de la finance, de l'assurance, de l'emploi et de l'administration. Vérifiez les informations pour éviter la fraude.

En savoir plusFraude à la carte de crédit

Utilisation non autorisée des données d'une carte de crédit pour des transactions frauduleuses. Découvrez les méthodes, les conséquences et les mesures de sécurité pour vous protéger.

En savoir plusFraude à la carte de débit

Fraude à la carte de débit : Utilisation non autorisée d'une carte de débit pour effectuer des transactions frauduleuses, entraînant souvent une perte financière pour le titulaire de la carte.

En savoir plusFraude à la carte non présente (CNP)

Renseignez-vous sur la fraude à la carte non présente (CNP) - transactions non autorisées en ligne, par téléphone ou par correspondance sans que la carte soit présente. Découvrez les mesures de sécurité permettant de réduire les risques.

En savoir plusFraude à la facture

La fraude à la facture est une pratique trompeuse par laquelle des escrocs créent de fausses factures ou manipulent des factures existantes pour inciter des particuliers ou des entreprises à effectuer des paiements non autorisés.

En savoir plusFraude à la garantie

Fraude à la garantie : Acte trompeur consistant à déformer ou à falsifier intentionnellement des informations afin d'exploiter ou d'abuser des réclamations au titre de la garantie à des fins de profit personnel.

En savoir plusFraude à la prise de contrôle de compte

Empêchez l'accès non autorisé aux comptes en ligne et protégez vos informations personnelles grâce à des mots de passe forts, des outils d'authentification, de surveillance et de lutte contre la fraude.

En savoir plusFraude amicale

Fraude amicale : Une pratique trompeuse où un client conteste une transaction légitime, ce qui entraîne des débits, souvent en raison d'un oubli ou d'un abus intentionnel.

En savoir plusFraude au chèque

La fraude aux chèques est la manipulation de chèques à des fins illégales, y compris la falsification, l'altération, les chèques contrefaits et l'utilisation non autorisée, ce qui constitue une menace pour les particuliers, les entreprises et les institutions financières.

En savoir plusFraude au compte de dépôt à vue (DDA)

La fraude au DDA est une pratique trompeuse impliquant l'accès non autorisé ou la manipulation de fonds sur un compte de dépôt à vue, souvent par le biais de cyber-attaques ou d'usurpation d'identité.

En savoir plusFraude au dormeur

Fraude dormante : Il s'agit d'un stratagème trompeur dans lequel l'activité frauduleuse reste inactive ou n'est pas détectée jusqu'à un moment ultérieur, causant ainsi un préjudice financier important.

En savoir plusFraude au nouveau compte

La fraude au nouveau compte est le fait de créer des comptes non autorisés en utilisant des identités volées ou fabriquées à des fins illicites.

En savoir plusFraude au premier degré

Fraude au premier degré : Il s'agit de personnes qui trompent une entreprise en utilisant leur propre identité pour obtenir des biens, des services ou de l'argent par des moyens frauduleux.

En savoir plusFraude au prêt

Fraude au prêt : Pratiques trompeuses impliquant de fausses déclarations ou la falsification d'informations pour obtenir un prêt, entraînant souvent des pertes financières pour les prêteurs.

En savoir plusFraude au retour

Fraude au retour : Retour ou échange non autorisé de marchandises, impliquant généralement des marchandises volées ou des reçus frauduleux.

En savoir plusFraude au sein de la direction générale

La fraude au PDG (BEC) est une cyberattaque dans laquelle des fraudeurs se font passer pour un PDG afin de tromper les employés et de les amener à prendre des mesures non autorisées, ce qui entraîne des pertes financières et la compromission de données sensibles.

En savoir plusFraude aux paiements mobiles

Fraude aux paiements mobiles : Transactions non autorisées ou frauduleuses effectuées à l'aide de plateformes de paiement mobile, en exploitant les vulnérabilités des appareils mobiles ou des systèmes de paiement.

En savoir plusFraude aux soins de santé

Fraude aux soins de santé : Activités illégitimes commises par des individus ou des organisations dans le but de tromper ou de frauder les systèmes de santé à des fins personnelles ou financières.

En savoir plusFraude CNP (carte non présente)

Fraude CNP : Transactions non autorisées effectuées à l'aide des données d'une carte sans présence physique. Les entreprises appliquent des mesures de sécurité pour lutter contre les pertes monétaires et s'en prémunir.

En savoir plusFraude d’identité

Fraude à l'identité : L'utilisation délibérée des informations personnelles d'une autre personne sans son consentement pour commettre des délits ou des activités frauduleuses.

En savoir plusFraude en ligne (ou cyberfraude)

La fraude en ligne (ou cyberfraude) désigne les activités illégales menées sur l'internet dans l'intention de tromper ou d'abuser des individus ou des organisations en vue d'un gain financier.

En savoir plusFraude en matière de valeurs mobilières

La fraude aux valeurs mobilières est une pratique illégale qui consiste à tromper les investisseurs en leur fournissant de fausses informations ou en se livrant à des activités de manipulation sur le marché des valeurs mobilières.

En savoir plusFraude fiscale

La fraude fiscale est l'acte illégal consistant à se soustraire intentionnellement aux obligations fiscales ou à les manipuler, par exemple en sous-déclarant des revenus ou en gonflant des déductions, afin d'éviter de payer l'intégralité des impôts.

En savoir plusFraude hypothécaire

Fraude hypothécaire : Pratiques trompeuses impliquant une fausse déclaration ou une omission d'informations dans une demande de prêt hypothécaire à des fins de gain personnel.

En savoir plusFraude P2P

Fraude P2P : Activités illicites impliquant l'utilisation frauduleuse de réseaux ou de plateformes peer-to-peer (P2P) à des fins lucratives.

En savoir plusFraude par triangulation

Un type de fraude où un escroc utilise une tierce partie pour tromper et exploiter une victime, souvent par le biais de transactions ou de communications frauduleuses.

En savoir plusFraude postale

Fraude postale : Il s'agit d'une infraction pénale qui consiste à utiliser le système postal pour tromper ou escroquer des personnes ou des entreprises.

En savoir plusFraude propre

La fraude propre : Fraude financière utilisant des informations réelles. Les auteurs utilisent des identités volées ou fausses pour contourner les mesures de sécurité et effectuer des transactions non autorisées. Difficile à détecter.

En savoir plusFraude salariale

La fraude salariale est la manipulation illégale des documents financiers ou des processus liés à la rémunération des employés, qui permet à son auteur de réaliser des gains non autorisés.

En savoir plusFraude sur le marché

Fraude sur les places de marché : Activités trompeuses impliquant des places de marché en ligne où les vendeurs ou les acheteurs adoptent un comportement illégal ou malhonnête afin de manipuler ou d'exploiter la plateforme.

En savoir plusFraude transmanche

La fraude transcanal : Exploiter les vulnérabilités des canaux en ligne et hors ligne pour mener des activités frauduleuses. Apprenez à protéger votre entreprise et vos clients.

En savoir plusFraude Zelle

La fraude Zelle fait référence à des activités non autorisées et trompeuses visant à exploiter la plateforme de paiement numérique Zelle à des fins personnelles.

En savoir plusFriction

Le frottement est la résistance rencontrée lorsque deux objets frottent l'un contre l'autre, ce qui entraîne une force qui s'oppose à leur mouvement relatif.

En savoir plusFullz

Fullz : Désigne un ensemble complet d'informations personnelles volées, y compris le nom, l'adresse, le numéro de sécurité sociale et les détails de la carte de crédit, vendues sur le dark web.

En savoir plusG

Gestion de l’identité et de l’accès (IAM)

La gestion des identités et des accès (IAM) est un système qui gère et contrôle l'accès des utilisateurs aux ressources, garantissant la sécurité et réduisant les risques d'accès non autorisé.

En savoir plusGestion de l’identité et de l’accès des clients (CIAM)

La gestion de l'identité et de l'accès des clients (CIAM) désigne le processus de gestion et de sécurisation des identités des clients et de leur accès aux ressources numériques.

En savoir plusGraphique d’identité

Le graphique d'identité est une base de données qui associe et relie les données des individus sur différents appareils et plateformes, créant ainsi un profil unifié.

En savoir plusGroupe d’action financière (GAFI)

Le Groupe d'action financière (GAFI) est une organisation intergouvernementale qui fixe des normes mondiales pour lutter contre le blanchiment d'argent et le financement du terrorisme.

En savoir plusGroupe Egmont

Le groupe Egmont est une organisation internationale de cellules de renseignement financier qui collaborent pour lutter contre le blanchiment d'argent et le financement du terrorisme.

En savoir plusH

Hameçonnage

Le phishing est une forme de cyberattaque dans laquelle des escrocs se font passer pour des sources dignes de confiance afin de tromper les individus et de les amener à révéler des informations sensibles ou à effectuer des actions malveillantes.

En savoir plusI

ID consulaire

Une carte d'identité consulaire est un document d'identification officiel délivré par un gouvernement étranger à ses citoyens résidant ou voyageant à l'étranger.

En savoir plusID de l’étranger

Alien ID : Document d'identification officiel délivré aux non-citoyens résidant ou visitant un pays, fournissant une reconnaissance légale et vérifiant leur statut d'immigration.

En savoir plusIdentité numérique

L'identité numérique désigne la représentation en ligne des informations personnelles, des activités et des interactions d'une personne ou d'une entité sur l'internet.

En savoir plusIdentity Theft

Identity Theft: Unauthorized acquisition and misuse of personal information, such as social security numbers or bank account details, for fraudulent purposes.

En savoir plusInformations personnelles identifiables (IPI)

Les informations personnelles identifiables (IPI) désignent toutes les données qui peuvent être utilisées pour identifier une personne, telles que son nom, son numéro de sécurité sociale ou son adresse.

En savoir plusInstitut national des normes et de la technologie (NIST)

Le NIST est une agence fédérale qui promeut l'innovation et la compétitivité industrielle en développant et en appliquant des technologies, des mesures et des normes.

En savoir plusIntelligence artificielle (IA)

Découvrez la puissance de l'intelligence artificielle (IA) pour révolutionner les industries, automatiser les tâches et améliorer les capacités de prise de décision. Apprenez-en plus sur l'apprentissage automatique, le traitement du langage naturel, la vision artificielle et la robotique.

En savoir plusInterpol

Interpol est une organisation internationale qui facilite la coopération policière mondiale pour lutter contre la criminalité, le terrorisme et d'autres menaces transfrontalières.

En savoir plusK

Kit de développement logiciel (SDK)

Le kit de développement logiciel (SDK) est un ensemble d'outils et de ressources qui permet aux développeurs de créer des applications logicielles pour une plateforme ou un cadre spécifique.

En savoir plusL

L’accueil du client

L'intégration des clients est le processus qui consiste à guider et à familiariser les nouveaux clients avec un produit ou un service afin d'assurer une transition en douceur et une expérience positive.

En savoir plusL’identité en tant que service (IDaaS)

Identity as a Service (IDaaS) est une solution basée sur le cloud qui permet aux entreprises de gérer les identités des utilisateurs et les privilèges d'accès de manière sécurisée et efficace.

En savoir plusL’usurpation d’identité synthétique

Vol d'identité synthétique : Une forme d'usurpation d'identité où une nouvelle identité est créée en combinant des informations vraies et fausses pour commettre des activités frauduleuses.

En savoir plusLa banque en tant que service (BaaS)

Améliorez l'expérience de vos clients et créez des solutions financières innovantes grâce à la banque en tant que service (BaaS). Intégrez en toute transparence des services bancaires à votre plateforme.

En savoir plusLaissez-passer pour l’emploi

Le Employment Pass est un visa de travail délivré par certains pays qui permet aux professionnels étrangers de travailler et de résider dans le pays pendant une période déterminée.

En savoir plusLe Comité de Bâle sur le contrôle bancaire (CBCB)

Le Comité de Bâle sur le contrôle bancaire (CBCB) est un forum international qui élabore des réglementations bancaires visant à promouvoir la stabilité financière mondiale.

En savoir plusLe Conseil des normes de sécurité de l’industrie des cartes de paiement (PCI SSC)

Le Conseil des normes de sécurité de l'industrie des cartes de paiement (PCI SSC) définit des normes de sécurité pour la protection des données des titulaires de cartes et encourage les transactions de paiement sécurisées.

En savoir plusLe ferroutage

Le Piggybacking désigne l'accès non autorisé à un réseau sans fil en utilisant la connexion internet de quelqu'un d'autre à son insu ou sans sa permission.

En savoir plusLe groupe de pilotage conjoint sur le blanchiment de capitaux (JMLSG)

Le Joint Money Laundering Steering Group (JMLSG) est un organisme sectoriel britannique qui fournit des conseils sur les mesures de lutte contre le blanchiment d'argent et le financement du terrorisme.

En savoir plusLe groupe Wolfsberg

Le groupe de Wolfsberg est une association de banques mondiales qui travaillent ensemble pour développer les meilleures pratiques en matière de lutte contre le blanchiment d'argent et le financement du terrorisme.

En savoir plusListe de surveillance mondiale

La liste de surveillance mondiale est une base de données complète de personnes ou d'entités faisant l'objet d'une surveillance en raison de risques potentiels ou d'activités suspectes dans le monde entier.

En savoir plusListe des sanctions

Une liste de sanctions est une compilation de personnes, d'organisations ou de pays soumis à des restrictions ou à des sanctions en raison de violations de lois ou de politiques internationales.

En savoir plusLogiciel de détection et de prévention de la fraude à l’identité

Logiciel de détection et de prévention de la fraude à l'identité : Un outil qui identifie et empêche l'utilisation non autorisée d'informations personnelles, réduisant ainsi le risque d'usurpation d'identité et de fraude.

En savoir plusLoi californienne sur la protection de la vie privée des consommateurs (CCPA)

La loi californienne sur la protection de la vie privée des consommateurs (CCPA) accorde aux résidents de Californie des droits sur leurs informations personnelles, notamment le droit de savoir, de supprimer et de refuser la collecte et la vente de données. Améliorer la protection de la vie privée et le contrôle des consommateurs.

En savoir plusLoi indienne sur les technologies de l’information (2000)

La loi indienne sur les technologies de l'information (2000) régit les transactions électroniques, la protection des données et la cybersécurité en Inde.

En savoir plusLoi sur la protection de la vie privée des enfants en ligne (COPPA)

La COPPA est une loi américaine qui protège la vie privée en ligne des enfants de moins de 13 ans. Elle définit des lignes directrices pour les sites web qui collectent des données personnelles, garantit le consentement des parents et permet de contrôler les informations. La FTC veille au respect de cette loi.

En savoir plusLoi sur la protection des données 2018

Le Data Protection Act 2018 est une loi britannique qui protège les données personnelles des individus, en veillant à ce qu'elles soient traitées de manière légale et sécurisée.

En savoir plusLoi sur la protection des renseignements personnels et les documents électroniques (LPRPDE)

La LPRPDE est une loi canadienne qui régit la collecte, l'utilisation et la divulgation d'informations personnelles par des entreprises privées dans le cadre d'activités commerciales.

En savoir plusLoi sur le secret bancaire (BSA)

Découvrez le Bank Secrecy Act (BSA), une loi fédérale américaine visant à prévenir le blanchiment d'argent et les délits financiers. Découvrez ses exigences et son importance.

En savoir plusLutte contre le blanchiment d’argent (AML)

La lutte contre le blanchiment d'argent (LAB) fait référence aux réglementations et aux procédures visant à empêcher les fonds illicites de se déguiser en argent légitime. Elle permet de lutter contre les délits financiers tels que le financement du terrorisme et la corruption, et de garantir l'intégrité du système financier. La conformité est obligatoire pour les banques et les institutions.

En savoir plusM

Manipulation numérique

Manipulation numérique : L'altération ou la modification d'images numériques à l'aide d'outils logiciels afin d'améliorer, de corriger ou de créer un contenu visuel.

En savoir plusMauvais acteur

Protégez l'intégrité, la sécurité et l'équité contre les mauvais acteurs qui se livrent à des pratiques contraires à l'éthique. Protégez-vous contre la fraude, la corruption et les atteintes à la protection des données - ce qui est crucial pour tous les domaines.

En savoir plusMule d’argent

Une mule est une personne qui transfère des fonds obtenus illégalement pour le compte de criminels, souvent sans savoir qu'elle est impliquée dans des systèmes de blanchiment d'argent.

En savoir plusMyKad

MyKad, abréviation de "Malaysian Identity Card", est une carte d'identité délivrée par le gouvernement aux citoyens malaisiens.

En savoir plusN

Non bancarisé

Les personnes non bancarisées sont celles qui n'ont pas accès aux services bancaires traditionnels ou qui ne possèdent pas de compte bancaire.

En savoir plusNumérisation du code QR

La lecture de codes QR consiste à utiliser l'appareil photo d'un appareil mobile pour scanner et décoder des codes de réponse rapide (QR), ce qui permet aux utilisateurs d'accéder rapidement à des informations, à des sites web ou d'effectuer des actions.

En savoir plusO

Office de contrôle des avoirs étrangers (OFAC)

L'OFAC est une agence gouvernementale américaine qui applique des sanctions économiques à l'encontre d'entités étrangères afin de protéger la sécurité nationale et les intérêts de la politique étrangère.

En savoir plusOffice of the Comptroller of the Currency (OCC) (Bureau du contrôleur de la monnaie)

L'Office of the Comptroller of the Currency (OCC) est une agence fédérale américaine chargée de superviser et de réglementer les banques nationales.

En savoir plusOrganisation de coopération et de développement économiques (OCDE)

L'OCDE est une organisation internationale qui promeut la croissance économique et le bien-être social par le biais de la coopération et de recommandations politiques entre les pays membres.

En savoir plusP

Passeport biométrique

Découvrez les avantages d'un passeport biométrique, document de voyage hautement sécurisé et infalsifiable, doté d'une puce électronique contenant des informations biométriques cryptées, pour des voyages internationaux efficaces et sûrs.

En savoir plusPasseport numérique

Un passeport numérique est un document électronique qui vérifie l'identité d'un utilisateur en ligne, lui permettant d'accéder en toute sécurité à divers services et plateformes numériques.

En savoir plusPasseport pour étrangers

Le passeport pour étrangers est un document officiel délivré par un pays à des non-citoyens, leur accordant une identification légale et un statut de résident temporaire.

En savoir plusPDF417

Le PDF417 est un type de code-barres qui contient de nombreuses données et qui est utilisé sur les pièces d'identité, les cartes d'embarquement et les colis.

En savoir plusPermis de conduire

Document délivré par le gouvernement qui donne aux individus l'autorisation légale de conduire des véhicules à moteur sur les routes publiques.

En savoir plusPollinisation

La pollinisation est le transfert du pollen de la partie mâle d'une fleur à la partie femelle, permettant la fécondation et la production de graines.

En savoir plusPremier défaut de paiement (FPD)

Le défaut de paiement est le fait pour un emprunteur de ne pas effectuer le paiement initial d'un prêt ou d'un contrat de crédit.

En savoir plusPrétraitement des images

Le prétraitement des images est l'étape initiale de l'analyse des images, au cours de laquelle les images brutes sont améliorées ou transformées afin d'en améliorer la qualité et la pertinence pour une analyse ultérieure.

En savoir plusPreuve d’identité

La preuve d'identité est le processus de vérification de l'identité d'une personne par la collecte et la validation de ses informations personnelles et de ses références.

En savoir plusPrévention de la fraude

La prévention de la fraude fait référence aux mesures et techniques mises en œuvre pour détecter, dissuader et atténuer les activités frauduleuses, protégeant ainsi les individus et les organisations contre les pertes financières et les atteintes à la réputation.

En savoir plusProfilage du risque client

Profil de risque du client : Le processus d'évaluation du niveau de risque associé à un client afin de déterminer s'il convient à un produit ou à un service particulier.

En savoir plusProgramme d’identification des clients (CIP)

Le programme d'identification des clients (CIP) est un processus obligatoire mené par les institutions financières pour vérifier et authentifier l'identité de leurs clients.

En savoir plusPropriété effective

Découvrez l'importance de la propriété effective dans les domaines de la finance, des affaires et du droit de la propriété. Apprenez comment elle permet d'identifier les véritables parties prenantes et de garantir la transparence.

En savoir plusProxy mobile

Un proxy mobile est un serveur qui agit comme un intermédiaire entre un appareil mobile et l'internet, permettant une navigation anonyme et sécurisée sur les appareils mobiles.

En savoir plusQ

Questions hors portefeuille (OOW)

Questions hors portefeuille (OOW) : Questions de sécurité utilisées pour vérifier l'identité d'un utilisateur en lui demandant des informations personnelles qui ne sont pas communément connues des autres.

En savoir plusR

Rapport d’activité suspecte (SAR)

Un rapport d'activité suspecte (SAR) est un document utilisé pour signaler des activités potentiellement illégales ou suspectes aux autorités chargées de l'application de la loi.

En savoir plusRapports réglementaires

Le reporting réglementaire est le processus de soumission d'informations financières précises et opportunes pour se conformer aux réglementations établies par les autorités gouvernantes.

En savoir plusReconnaissance des types de documents

La reconnaissance des types de documents est le processus d'identification et de classification automatiques de différents types de documents en fonction de leur contenu et de leur présentation.

En savoir plusReconnaissance faciale

La reconnaissance faciale est une technologie qui permet d'identifier et de vérifier les individus en analysant les caractéristiques uniques de leur visage, à des fins de sécurité et d'authentification.

En savoir plusReconnaissance optique de caractères (OCR)

L'OCR est une technologie qui convertit un texte imprimé ou manuscrit en format numérique, ce qui permet aux ordinateurs de le reconnaître et de le traiter pour diverses applications.

En savoir plusRefacturation

Chargeback (rétrofacturation) : L'annulation d'un paiement par carte à l'initiative du client, utilisée pour protéger le consommateur en cas de fraude ou de non-livraison. Les commerçants peuvent se voir imposer des pénalités.

En savoir plusRèglement européen eIDAS

Règlement eIDAS de l'UE : Règlement de l'UE qui établit un cadre pour l'identification électronique et les services de confiance dans l'Union européenne.

En savoir plusRèglement général sur la protection des données (RGPD)

Le règlement général sur la protection des données (RGPD) est un ensemble de règlements qui régissent la protection et le traitement des données personnelles au sein de l'Union européenne.

En savoir plusRéglementation des virements électroniques

Règlement sur les virements électroniques : Règles et lignes directrices régissant le transfert électronique de fonds entre institutions financières.

En savoir plusRégulateurs chargés de la lutte contre le blanchiment d’argent (AML) par pays

Découvrez les principales autorités de régulation de la lutte contre le blanchiment d'argent dans le monde : FinCEN aux États-Unis, FCA au Royaume-Uni, AUSTRAC en Australie, FIU à Singapour, FSC en Corée du Sud et FSA au Japon.

En savoir plusRemplissage de diplômes

Prévenez les accès non autorisés et les violations de données grâce à des mots de passe uniques et à l'authentification multifactorielle. Renseignez-vous sur les risques liés au bourrage d'informations d'identification.

En savoir plusReprise de compte (ATO)

La prise de contrôle d'un compte (ATO) se produit lorsque des personnes non autorisées prennent le contrôle de comptes d'utilisateurs en utilisant le phishing, des enregistreurs de frappe ou des logiciels malveillants. Protégez-vous contre les attaques ATO par une authentification forte, des mots de passe uniques et des outils de sécurité avancés.

En savoir plusRéseau de fraude

Un réseau de fraudeurs est un réseau d'individus qui collaborent pour se livrer à des activités illégales, telles que l'usurpation d'identité ou l'escroquerie financière, à des fins d'enrichissement personnel.

En savoir plusRéseau de lutte contre la criminalité financière (FinCEN)

FinCEN est une agence gouvernementale américaine qui lutte contre le blanchiment d'argent, le financement du terrorisme et d'autres crimes financiers par l'analyse de données et la réglementation.

En savoir plusRésolution de l’entité

La résolution des entités est le processus d'identification et de fusion des enregistrements ou des entités en double dans un ensemble de données afin de garantir la qualité et la cohérence des données.

En savoir plusResponsable de la conformité

Le responsable de la conformité veille au respect des politiques, des lois et des règlements, à l'atténuation des risques et à la promotion de pratiques éthiques au sein d'une organisation.

En savoir plusRévision du manuel

Examen manuel : Processus d'évaluation et d'analyse d'informations ou de transactions par des examinateurs humains au lieu de s'appuyer uniquement sur des systèmes automatisés.

En savoir plusRisque lié à l’adresse

Le risque d'adresse fait référence à la vulnérabilité et à l'exposition à un endroit spécifique, y compris les catastrophes naturelles, les taux de criminalité et la proximité du danger. Son évaluation permet de prendre des décisions éclairées et d'allouer efficacement les ressources pour assurer la sécurité et la résilience. #AddressRisk

En savoir plusRisque lié à l’appareil

Le risque lié aux appareils fait référence aux menaces potentielles ou aux vulnérabilités associées aux appareils électroniques, y compris le risque de violation de données, d'attaques de logiciels malveillants et d'accès non autorisé.

En savoir plusRisque lié au courrier électronique

Risque lié au courrier électronique : dangers ou vulnérabilités potentiels associés à la transmission, au stockage et à l'accès de messages électroniques via des plates-formes de courrier électronique.

En savoir plusRisque lié au téléphone

Risque lié au téléphone : le danger potentiel ou les conséquences négatives associés à l'utilisation d'un téléphone portable, tels que les distractions, les atteintes à la vie privée ou l'exposition à des radiations nocives.

En savoir plusS

Scanner d’empreintes digitales

La numérisation des empreintes digitales est une méthode d'authentification biométrique qui utilise des motifs uniques sur le bout des doigts d'une personne pour vérifier son identité.

En savoir plusScanner de codes-barres

La technologie de lecture des codes-barres permet une identification, un suivi et une gestion efficaces et précis des produits, améliorant ainsi l'efficacité opérationnelle et la satisfaction des clients.

En savoir plusScore de fraude

Le "score de fraude" est une valeur numérique qui évalue la probabilité d'une activité frauduleuse et permet de détecter et de prévenir les fraudes potentielles.

En savoir plusScore de fraude Sigma

Le Sigma Fraud Score est une mesure numérique qui évalue la probabilité d'une activité frauduleuse sur la base d'indicateurs et de modèles spécifiques.

En savoir plusSDK dans le navigateur

Le SDK In-browser est un kit de développement logiciel qui permet aux développeurs de créer et d'intégrer des applications web directement dans un navigateur web.

En savoir plusService de validation des comptes

Le service de validation des comptes vérifie les informations fournies par l'utilisateur lors de la création ou de la modification d'un compte, afin de prévenir les fraudes et de garantir l'intégrité des données. Renforcez la sécurité et conservez des données utilisateur exactes.

En savoir plusService de vérification d’adresse

Le service de vérification d'adresse (AVS) valide les informations relatives à l'adresse du client pour le commerce électronique et les transactions par carte de crédit. Il renforce la sécurité et prévient la fraude.

En savoir plusSmishing (hameçonnage par SMS)

Le smishing est une forme de phishing où les cybercriminels tentent de tromper les individus en envoyant des messages malveillants par SMS.

En savoir plusSous-bancarisés

Sous-bancarisés : Individus ou entreprises ayant un accès limité aux services bancaires traditionnels et s'appuyant sur des solutions financières alternatives.

En savoir plusSpear Phishing

Spear Phishing : forme ciblée de cyberattaque où des personnes ou des organisations sont trompées et amenées à révéler des informations sensibles par le biais de courriels personnalisés et trompeurs.

En savoir plusSpoofing

Le spoofing est un acte frauduleux consistant à se faire passer pour quelqu'un d'autre dans le but de tromper ou d'obtenir un accès non autorisé à des informations ou à des systèmes.

En savoir plusSuivi des transactions

Le contrôle des transactions est le processus de suivi et d'analyse des transactions financières afin de détecter et de prévenir les activités frauduleuses ou le blanchiment d'argent.

En savoir plusSurface sous la courbe (SSC)

L'aire sous la courbe (AUC) est une mesure utilisée en statistique et en apprentissage automatique pour évaluer les performances des modèles de classification binaire. Pour en savoir plus, cliquez ici.

En savoir plusSystème de gestion des fraudes

Un système de gestion des fraudes est une solution logicielle conçue pour détecter, prévenir et atténuer les activités frauduleuses au sein des opérations d'une organisation.

En savoir plusSystème de Ponzi

Une chaîne de Ponzi est une opération d'investissement frauduleuse qui rémunère les investisseurs existants en utilisant les fonds apportés par les nouveaux investisseurs.

En savoir plusSystème pyramidal

Un système pyramidal est un modèle commercial frauduleux qui recrute des membres par le biais d'une structure hiérarchique, où les participants gagnent de l'argent en recrutant d'autres personnes.

En savoir plusT

Tarifs de dépôt

Taux d'abandon : Le pourcentage d'utilisateurs qui quittent un site web ou une application après avoir visité une seule page ou sans avoir effectué une action souhaitée.

En savoir plusTaux d’acceptation réel (TAR)

Le taux d'acceptation réel est la mesure de la fréquence à laquelle un système de sécurité identifie correctement les utilisateurs légitimes et leur permet d'accéder au système.

En savoir plusTaux d’attrition de la clientèle

Le taux d'attrition des clients désigne le taux auquel les clients cessent de faire des affaires avec une entreprise ou se désabonnent de ses services.

En savoir plusTaux de conversion

Taux de conversion : Le pourcentage de visiteurs d'un site web qui accomplissent une action souhaitée, telle que faire un achat ou remplir un formulaire.

En savoir plusTaux de faux positifs

Le taux de faux positifs est la proportion de résultats positifs incorrects par rapport à l'ensemble des résultats positifs obtenus lors d'un test ou d'un système.

En savoir plusTraitement des images

Le traitement d'images est la manipulation et l'analyse d'images numériques pour améliorer ou extraire des informations utiles, à l'aide d'algorithmes et de systèmes informatiques.

En savoir plusTraitement sur l’appareil

Traitement sur l'appareil : L'exécution de tâches informatiques et le traitement de données directement sur un appareil, tel qu'un smartphone ou un ordinateur, sans dépendre d'un serveur distant ou d'une connexion internet.

En savoir plusTransaction frauduleuse

Transaction frauduleuse : Une activité non autorisée ou malhonnête impliquant l'utilisation trompeuse de fonds ou d'actifs à des fins de gain personnel ou à des fins illégales.

En savoir plusTransactions des utilisateurs

Les transactions des utilisateurs sont un enregistrement des interactions et des activités menées par des individus sur une plateforme, impliquant généralement l'échange de biens, de services ou d'informations.

En savoir plusTriangle de la fraude (pression, opportunité, rationalisation)

Le triangle de la fraude (pression, opportunité, rationalisation) est un concept qui explique les facteurs qui conduisent généralement les individus à commettre des actes frauduleux.

En savoir plusU

USA PATRIOT Act

Le USA PATRIOT Act est une loi américaine adoptée en réponse aux attentats du 11 septembre, qui étend les pouvoirs de surveillance pour lutter contre le terrorisme.

En savoir plusV

Vecteurs d’attaque

Découvrez les différentes méthodes utilisées par les attaquants pour exploiter les vulnérabilités du système et obtenir un accès non autorisé. Atténuer les vecteurs d'attaque par des mesures de sécurité efficaces.

En savoir plusVérification biométrique

Renforcez la sécurité et prévenez l'usurpation d'identité grâce à la vérification biométrique. Confirmez l'identité d'un individu à l'aide de caractéristiques physiques ou comportementales uniques.

En savoir plusVérification de l’âge

Garantissez la conformité légale, protégez les personnes vulnérables et empêchez les mineurs d'accéder à des contenus ou des services dont l'accès est limité par l'âge. Utilisez diverses méthodes telles que les contrôles d'identité, les services tiers et les algorithmes d'estimation de l'âge pour une vérification solide de l'âge.

En savoir plusVérification de l’identité

Vérification de l'identité : Le processus de confirmation de l'identité d'une personne, souvent par l'utilisation d'informations personnelles, de documents ou de données biométriques.

En savoir plusVérification des documents

La vérification des documents est le processus de confirmation de l'authenticité et de la validité d'un document, généralement par le biais de comparaisons avec des sources fiables ou en utilisant des technologies avancées.

En savoir plusVérification des documents d’identité

Vérification des documents d'identité : Processus de confirmation de l'authenticité et de l'exactitude des documents d'identification d'une personne, tels que les passeports ou les permis de conduire.

En savoir plusVérification omnicanale

Vérification omnicanale : Un processus transparent et intégré qui vérifie l'identité des clients sur plusieurs canaux, garantissant une expérience utilisateur cohérente et sécurisée.

En savoir plusVéritable carte d’identité

Real ID, un nouveau type de carte d'identité délivrée par l'État américain, est facilement identifiable grâce à un marquage spécial, comme un symbole en forme d'étoile, sur la carte.

En savoir plusViolation de données

Une violation de données est l'accès non autorisé, la divulgation ou la perte d'informations sensibles, telles que des données personnelles ou des secrets commerciaux, par un tiers.

En savoir plusVishing

Le vishing est une forme d'hameçonnage qui utilise la communication vocale, généralement par téléphone, pour tromper les personnes et les amener à fournir des informations sensibles.

En savoir plusVision par ordinateur

Explorez le domaine de la vision par ordinateur, une discipline de l'intelligence artificielle visant à permettre aux machines d'interpréter les informations visuelles contenues dans les images numériques ou les vidéos. Découvrez les algorithmes et les applications.

En savoir plusW

What Are Agentic Payments?

Learn what are agentic payments and discover how AI agents make autonomous financial decisions. Understand the 5-stage technical process behind intelligent transactions.

En savoir plusWhat Are ICO Scams?

Identify exit scams, fake endorsements, and plagiarized whitepapers. Learn the tactics fraudsters use in ICO scams to deceive investors.

En savoir plusWhat are Injection Attacks?

Learn how injection attacks work, understand common types, and discover proven techniques to protect vulnerable applications from malicious code.

En savoir plusWhat Are Third-Party Payment Processors?

Learn what third party payment processors are, their advantages and drawbacks, plus guidance on choosing the best payment method.

En savoir plusWhat Are Video Deepfake Attacks?

Learn how video deepfake attacks use GANs and machine learning to create fake videos. Discover the AI creation process and key differences from traditional video editing.

En savoir plusWhat is a Chargeback?

A chargeback is a payment reversal initiated by a customer through their bank. Learn how chargebacks work, why they happen, and how businesses can prevent them.

En savoir plusWhat is a Fraudulent Transaction?

A fraudulent transaction is an unauthorized or deceptive payment made without the account holder’s consent. Learn how these transactions occur and how to prevent them.

En savoir plusWhat is a KYC API?

Learn how KYC API systems automate customer identity verification through document validation, biometric authentication, and database integration.

En savoir plusWhat is a Liveness Check?

Learn how liveness checks prevent biometric fraud through active, passive, and hybrid detection methods. Guide to anti-spoofing technology for identity.

En savoir plusWhat is a Rug Pull?

Learn what a rug pull is, how developers steal investor funds, and examine real cases like AnubisDAO. Discover the mechanics behind these crypto scams.

En savoir plusWhat is a Venmo Scam?

Master the art of spotting venmo scam attempts before they succeed. Understand psychological tactics and warning patterns fraudsters use.

En savoir plusWhat is ACP (Agent Communication Protocol)?

Learn what is ACP agent communication protocol and how it enables AI agents to work together using standardized REST APIs and message formats.

En savoir plusWhat is Afterpay Scam?

Learn about 5 common afterpay scam tactics including fake confirmations, phishing attempts, and fraudulent stores that steal your information.

En savoir plusWhat is Agent-to-Agent Protocol?

Learn how A2A protocol enables AI agents to communicate autonomously across platforms. Discover the open standard that allows task delegation between agents.

En savoir plusWhat is Agentic Commerce?

Learn what is agentic commerce and discover how autonomous AI agents make independent purchasing decisions, execute transactions, and complete workflows.

En savoir plusWhat is AML in Crypto?

Learn what is AML in crypto, how it differs from traditional finance, and why cryptocurrency presents unique money laundering challenges for businesses.

En savoir plusWhat is an Identity Verification SDK?

Learn how identity verification sdk tools work, from document scanning to biometric matching. Discover core components and technical requirements.

En savoir plusWhat is Apple Pay Scam?

Learn to identify five common Apple Pay scam tactics including fake receipts, phishing emails, and romance fraud. Discover key warning signs that protect you.

En savoir plusWhat is Biometric Authentication?

Learn how biometric authentication works and understand the different security methods. Compare benefits, drawbacks, and costs of each authentication process.

En savoir plusWhat is Biometric Liveness Detection?

Understand why biometric liveness detection is essential for authentication systems and how the technology prevents spoofing attacks by verifying live users.

En savoir plusWhat is Crypto Phishing?

Explore how crypto phishing differs from traditional fraud by exploiting blockchain's irreversible transactions and decentralized nature of cryptocurrency.

En savoir plusWhat is Cryptocurrency?

Learn what is crypto currency through clear explanations of digital money, blockchain technology, and decentralized transactions without banks.

En savoir plusWhat is Deepfake Detection?

Learn how AI systems identify synthetic media through facial analysis, audio patterns, and pixel forensics. Discover current accuracy rates and limitations.

En savoir plusWhat is Document Liveness Detection?

Learn how document liveness detection verifies physical documents in real-time to prevent fraud. Discover the technology behind identity verification.

En savoir plusWhat is EIDV (Electronic Identity Verification)?

Learn how EIDV replaces manual identity checks with automated digital processes using AI, database cross-referencing, and biometric analysis.

En savoir plusWhat is Electronic Identity Verification?

Learn what electronic identity verification means, how digital systems confirm user identities, and why businesses use automated verification instead of manual processes.

En savoir plusWhat is Face Liveness Detection?

Discover the three main face liveness detection approaches, how the technology works to confirm human presence, and explore use cases across industries.

En savoir plusWhat is Facial Biometrics?

Discover what facial biometrics is, how it works, and why it’s becoming a key technology for secure and seamless identity verification.

En savoir plusWhat is Facial Deduplication in Identity Verification?

Learn what facial deduplication means in identity verification systems. Discover how this biometric technology prevents duplicate accounts and protects against fraud.

En savoir plusWhat is Fraud Detection Technology?

Find out how organizations deploy fraud detection technology, including cost considerations and integration challenges.

En savoir plusWhat is Friendly Fraud Chargeback?

A friendly fraud chargeback occurs when a customer disputes a legitimate transaction. Learn why friendly fraud happens and how businesses can prevent it.

En savoir plusWhat is Identity Intelligence?

Learn what is identity intelligence and how it applies machine learning to identity data for smarter authentication and risk assessment decisions.

En savoir plusWhat is Know Your Actor (KYA)?

Discover Know Your Actor (KYA), the next evolution of KYC. Learn how KYA verifies intent and behavior for both humans and AI agents to prevent deepfakes and fraud.

En savoir plusWhat is KYA (Know Your Agent)?

Learn how KYA (know your agent) verifies AI agent identities and capabilities. Discover key differences from traditional KYC processes.

En savoir plusWhat is MiCA Regulation?

Understand MiCA regulation obligations including governance, risk management, client protection, and authorization for crypto companies.

En savoir plusWhat is Payment Screening?

Learn how payment screening works to prevent money laundering and sanctions violations. Discover the technical process and compliance requirements.

En savoir plusWhat is PayPal Scam?

Discover the six most common PayPal scam methods targeting users today. Learn how phishing emails, overpayment fraud, and fake confirmations work.

En savoir plusWhat is proof of address?

Learn what proof of address means, why institutions require it for compliance, and discover which documents qualify for verification purposes.

En savoir plusWhat is remote customer onboarding?

Discover how to create structured processes that guide customers through virtual product introductions while maintaining personal connections.

En savoir plusWhat is Skimming?

Skimming is a type of theft where criminals capture card data using hidden devices on ATMs or payment terminals. Learn how skimming works and how to protect yourself.

En savoir plusWhat is Synthetic Identity Fraud?

Synthetic identity fraud occurs when criminals combine real and fake data to create new identities for fraudulent activity. Learn how it works and how to detect it.

En savoir plusWhat is the EU Entry Exit System?

Learn what is EU Entry Exit System, how it replaces passport stamps with digital records, and why it affects non-EU travelers visiting Europe.

En savoir plusWhat is the GENIUS Act?

Understand the three-tier oversight system, 1:1 backing requirements, and compliance obligations under this federal stablecoin law.

En savoir plusWhat is the Importance of KYC and AML for Crypto Exchanges?

Find out how exchanges use compliance to meet regulatory requirements, stop financial crimes, and build legitimate business relationships.

En savoir plusWhat is Travel Fraud?

Learn about five major travel fraud schemes targeting travelers and discover proven methods to protect yourself from fake bookings and scams.

En savoir plusWhat is Zelle Scam?

Follow essential steps to take immediately after a zelle scam including contacting banks, reporting fraud, and understanding recovery limitations.

En savoir plusZ

Zone lisible par machine (MRZ)

La zone de lecture automatique (ZLA) est une section des documents officiels, tels que les passeports, qui contient des informations personnelles codées en vue d'une lecture automatisée.

En savoir plusDiscover Our Solutions

Exploring our solutions is just a click away. Try our products or have a chat with one of our experts to delve deeper into what we offer.

Unlock More Insights

Microblink Ranked in 2022 Deloitte Fast 500™ for Growth

Esteemed group includes global, award-winning, SaaS company with industry-leading number of customers touting triple-digit pe…

3 ways automated document verification software speeds up onboarding

Automated document verification software speeds up onboarding by reducing manual effort, improving accuracy, and enhancing co…

A guide to getting remote identity verification right

We live in an age where we have dozens, if not hundreds, of online accounts. They form a core link between us and the service…