Glosario

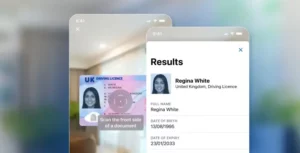

Experimente usted mismo la potencia demostrada de nuestras soluciones de visión por ordenador en unos sencillos pasos.

A

A cuestas

El piggybacking se refiere al acto de acceder sin autorización a una red inalámbrica utilizando la conexión a Internet de otra persona sin su conocimiento o permiso.

Más informaciónAccount Takeover (ATO)

Account takeover (ATO) occurs when a fraudster gains unauthorized access to a user’s account. Learn how ATO happens, common warning signs, and how to prevent it.

Más informaciónAdquisición de cuentas (ATO)

La Toma de Control de Cuentas (ATO) se produce cuando personas no autorizadas se hacen con el control de cuentas de usuario mediante phishing, keyloggers o malware. Protégete contra los ataques ATO con una autenticación fuerte, contraseñas únicas y herramientas de seguridad avanzadas.

Más informaciónAlerta de fraude

Alerta de fraude: Advertencia o notificación que se emite para proteger a personas u organizaciones de posibles actividades fraudulentas o robos de identidad.

Más informaciónAnálisis del comportamiento

Obtén información y toma decisiones informadas con el análisis del comportamiento. Rastrea el comportamiento de los usuarios, optimiza las estrategias y mejora sus experiencias. Impulsa el crecimiento con decisiones basadas en datos.

Más informaciónAnálisis del fraude

La Analítica del Fraude es la práctica de utilizar técnicas de análisis de datos y algoritmos para detectar y prevenir actividades fraudulentas dentro de un sistema u organización.

Más informaciónAnálisis del fraude basado en el comportamiento

Detecta y evita el fraude con análisis basados en el comportamiento. Analiza patrones de comportamiento y utiliza análisis avanzados para identificar actividades sospechosas.

Más informaciónAnálisis heurístico

Análisis Heurístico: Evaluar la usabilidad de un producto o sistema identificando y descubriendo posibles fallos de diseño y problemas de experiencia de usuario.

Más informaciónAnálisis Predictivo

El Análisis Predictivo es la práctica de extraer información de los datos para predecir resultados o comportamientos futuros, permitiendo una toma de decisiones informada.

Más informaciónAPI autoalojada

Una API autoalojada es una interfaz de programación de aplicaciones alojada y gestionada por el propio usuario, en lugar de por un proveedor externo.

Más informaciónAPI RESTful

Una API RESTful es una interfaz de programación de aplicaciones basada en web que sigue los principios de la Transferencia de Estado Representacional (REST).

Más informaciónAplicación de captura de imágenes

Una Aplicación de Captura de Imágenes es un programa informático que permite a los usuarios capturar, editar y guardar imágenes de diversas fuentes, como cámaras o escáneres.

Más informaciónAprendizaje Automático (AM)

El Aprendizaje Automático (AM) es una rama de la inteligencia artificial (IA) que permite a los ordenadores aprender y hacer predicciones o tomar decisiones sin programación explícita.

Más informaciónAuditoría AML

La Auditoría AML examina y evalúa el programa Antiblanqueo de Capitales de una organización para que cumpla las leyes y evite actividades ilícitas. Mejora los controles, mitiga los riesgos y mantiene la integridad del sistema financiero. Es necesaria para la transparencia y la protección contra los delitos financieros.

Más informaciónAutenticación

Verifica de forma segura la identidad de los usuarios, concede acceso a los recursos y mantén la seguridad del sistema con la autenticación. Protege la información sensible con credenciales de confianza.

Más informaciónAutenticación basada en el conocimiento (KBA)

La Autenticación Basada en el Conocimiento (ABC) es un método de seguridad que verifica la identidad de una persona haciéndole preguntas de las que sólo ella debería conocer las respuestas.

Más informaciónAutenticación Basada en el Riesgo (RBA)

La Autenticación Basada en el Riesgo (RBA) es un método de seguridad que evalúa el comportamiento del usuario y las amenazas potenciales para determinar el nivel de autenticación necesario.

Más informaciónAutenticación de dos factores (2FA)

La autenticación de dos factores (2FA) es una capa adicional de seguridad que requiere que los usuarios proporcionen dos factores de autenticación diferentes para acceder a una cuenta.

Más informaciónAutenticación multifactor (AMF)

La autenticación multifactor (AMF) es una medida de seguridad que requiere múltiples formas de identificación para acceder a un sistema, proporcionando una capa extra de protección.

Más informaciónAutenticación Reto-Respuesta

La Autenticación Desafío-Respuesta verifica la identidad mediante el intercambio de desafíos y respuestas, mejorando la seguridad contra los ataques de repetición.

Más informaciónAutoaprobación

Automatiza los procesos de aprobación, agiliza las operaciones y reduce la intervención manual con sistemas de aprobación automática. Aumenta la eficacia y reduce los costes.

Más informaciónAutodecisión

Agiliza la toma de decisiones con sistemas de autodecisión impulsados por IA. Mejora la eficiencia, la precisión y reduce los costes en finanzas, sanidad y otros sectores. Mantente transparente y responsable.

Más informaciónAutomatización de la captura de datos

La Automatización de la Captura de Datos es un proceso de automatización de la recogida, extracción y procesamiento de datos de diversas fuentes, reduciendo los esfuerzos manuales y mejorando la eficacia.

Más informaciónAutomatización de la entrada de datos

Automatización de la entrada de datos: El proceso de utilizar software o sistemas para introducir, validar y manipular datos automáticamente con una intervención humana mínima.

Más informaciónAutoridad Bancaria Europea (ABE)

La Autoridad Bancaria Europea (ABE) es una agencia de la UE que garantiza la regulación y supervisión eficaces y coherentes de las actividades bancarias en la Unión Europea.

Más informaciónAutoridad de Conducta Financiera (FCA)

La Autoridad de Conducta Financiera (FCA) es un organismo regulador del Reino Unido que garantiza que los mercados financieros sean justos y transparentes y que los consumidores estén protegidos.

Más informaciónAutoridad Europea de Valores y Mercados (AEVM)

La AEVM es un organismo regulador europeo que supervisa los valores y los mercados, garantizando la protección de los inversores, la estabilidad y la transparencia del sistema financiero de la UE.

Más información�

Área bajo la curva (AUC)

El Área Bajo la Curva (AUC) es una métrica utilizada en estadística y aprendizaje automático para evaluar el rendimiento de los modelos de clasificación binaria. Obtén más información aquí.

Más informaciónB

Banca como Servicio (BaaS)

Mejora la experiencia del cliente y crea soluciones financieras innovadoras con la Banca como Servicio (BaaS). Integra perfectamente los servicios bancarios en tu plataforma.

Más informaciónBanco Mundial – Unidad de Integridad del Mercado Financiero

Banco Mundial - La Unidad de Integridad de los Mercados Financieros combate la corrupción y promueve la transparencia en los mercados financieros mundiales.

Más informaciónBanco patrocinador

Un banco patrocinador es una institución financiera que apoya y supervisa las operaciones de un programa de tarjetas prepago u otros servicios financieros.

Más informaciónBanderas rojas

Banderas rojas: Señales de advertencia o indicadores de posibles problemas, riesgos o comportamientos sospechosos que deben considerarse o investigarse cuidadosamente.

Más informaciónBank KYC Requirements: What Financial Institutions Need to Verify Customer Identity

Compare KYC documentation needs for personal and business accounts. Understand verification timelines and compliance categories.

Más informaciónBiometría

La biometría se refiere a la medición y el análisis de características físicas o de comportamiento únicas, como huellas dactilares o patrones de voz, con fines de identificación o autenticación.

Más informaciónBlanqueo de dinero

Blanqueo de capitales: La práctica ilegal de hacer que las ganancias obtenidas ilegalmente parezcan legítimas ocultando su verdadero origen.

Más informaciónBot

Aumenta la productividad y ahorra tiempo con los bots, aplicaciones de software automatizadas que simulan interacciones humanas y realizan tareas en diversos ámbitos.

Más informaciónC

Cadena de pelado

La Cadena de Cáscaras se refiere a una solución de escalado de blockchain que mejora el rendimiento y la eficacia de las transacciones utilizando un enfoque multicapa.

Más informaciónCaída del Banco

Descubre el oscuro mundo de las transferencias bancarias, un método utilizado por los delincuentes para recibir fondos ilícitos a través de cuentas bancarias legítimas, ocultando su verdadero origen y minimizando la detección.

Más informaciónCaptura de documentos

La captura de documentos se refiere al proceso de capturar digitalmente y convertir documentos físicos o electrónicos en un formato en el que se puedan realizar búsquedas y editar.

Más informaciónCardado

Carding: Verificación de datos de tarjetas robadas para uso malicioso. Los "carders" obtienen datos de mercados clandestinos o de filtraciones de datos para validarlos y venderlos con fines fraudulentos.

Más informaciónCEO Fraude

El fraude del director general (BEC) es un ciberataque en el que los estafadores se hacen pasar por un director general para engañar a los empleados y hacer que tomen medidas no autorizadas, lo que provoca pérdidas económicas y compromete datos sensibles.

Más informaciónCertificación ISO

La certificación ISO es una acreditación reconocida mundialmente que certifica el cumplimiento por parte de una organización de las normas internacionales sobre sistemas de gestión de la calidad.

Más informaciónCertificado de Ciudadanía

Un Certificado de Ciudadanía es un documento oficial que confirma el estatus de ciudadanía de una persona en un país determinado.

Más informaciónCertificado digital

Un certificado digital es un documento electrónico que verifica la autenticidad e integridad de la información digital, garantizando una comunicación en línea segura.

Más informaciónCheques selfie

Los Selfie Checks son procesos de verificación que requieren que las personas presenten un selfie como prueba de identidad o para confirmar su presencia física.

Más informaciónComisión del Mercado de Valores (SEC)

La Comisión del Mercado de Valores (SEC) es una agencia gubernamental encargada de regular y supervisar el sector de los valores en Estados Unidos.

Más informaciónComisión Federal de Comercio (CFC)

La Comisión Federal de Comercio (FTC) es una agencia gubernamental de Estados Unidos encargada de promover la protección de los consumidores y evitar las prácticas comerciales desleales.

Más informaciónCompras restringidas por edad

Compras restringidas por edad: Transacciones relacionadas con productos o servicios cuya venta está legalmente restringida sólo a personas mayores de cierta edad.

Más informaciónComprobación de Persona Expuesta Políticamente (PEP)

Una Comprobación de Personas Expuestas Políticamente (PEP) es un proceso de diligencia debida para identificar a personas que ocupan cargos de alto nivel y pueden suponer un mayor riesgo de corrupción o blanqueo de dinero.

Más informaciónComprobaciones de velocidad

Los controles de velocidad se utilizan para evaluar la velocidad a la que algo se mueve o cambia, asegurándose de que se mantiene dentro de unos límites predeterminados.

Más informaciónCompromiso del correo electrónico empresarial (BEC)

Protege tu empresa de las ciberestafas con la concienciación sobre el Compromiso del Correo Electrónico Empresarial (BEC). Implanta medidas de seguridad y educa a los empleados para que se mantengan a salvo.

Más informaciónConfianza digital

La Confianza Digital es la confianza en la fiabilidad, integridad y seguridad de las tecnologías digitales y las interacciones en línea.

Más informaciónConformidad

Respetar las leyes, reglas y normas con cumplimiento. Garantizar los límites éticos, mitigar los riesgos y proteger los intereses de las partes interesadas.

Más informaciónConoce a tu cliente (CSC)

CSC (Conoce a tu Cliente) es un proceso utilizado por las empresas para verificar la identidad y evaluar el riesgo de los clientes antes de entablar una relación comercial.

Más informaciónContracargo

Contracargo: Anulación iniciada por el cliente de un pago con tarjeta, utilizada para proteger al consumidor en casos como fraude o falta de entrega. Los comerciantes pueden enfrentarse a sanciones.

Más informaciónControles SOC 2 Tipo 2

Los Controles SOC 2 de Tipo 2 se refieren a las medidas y salvaguardas implantadas por las organizaciones para garantizar el cumplimiento de los requisitos de la certificación SOC 2 de Tipo 2.

Más informaciónCredit Piggybacking

Learn how credit piggybacking works as an authorized user strategy. Discover the process, timeline, and key differences from cosigning arrangements.

Más informaciónD

Datos anónimos

Los datos anonimizados se refieren a la información que ha sido despojada de detalles identificativos, garantizando que no se pueda determinar la identidad de las personas.

Más informaciónDeepfake

Deepfake: Técnica engañosa que utiliza inteligencia artificial para crear vídeos o imágenes manipulados, a menudo sustituyendo la cara de una persona por la de otra, lo que da lugar a un contenido muy realista pero fabricado.

Más informaciónDelitos financieros

Los Delitos Financieros se refieren a actividades ilegales que implican engaño, fraude o manipulación de los sistemas financieros, con el resultado de pérdidas monetarias o ganancias ilegales.

Más informaciónDesnatado

Ojear es una técnica de lectura en la que se echa un vistazo rápido a un texto para obtener una comprensión global de las ideas principales y los puntos clave.

Más informaciónDetección activa de actividad

Mejora la seguridad y la precisión de los sistemas biométricos con la detección activa de la vitalidad. Verifica la presencia en tiempo real y evita la suplantación. Detecta los movimientos faciales dinámicos para evitar los ataques de suplantación.

Más informaciónDetección de anomalías

Impulsa tu SEO con la detección de anomalías - Identifica valores atípicos, errores, fraudes y sucesos inusuales en los datos utilizando métodos estadísticos y algoritmos de aprendizaje automático. Esencial para la ciberseguridad, las finanzas, la sanidad, etc.

Más informaciónDetección de Ataques de Presentación (PAD)

La Detección de Ataques de Presentación (PAD) es el proceso de identificar e impedir los intentos de engañar a los sistemas biométricos utilizando datos falsos o alterados.

Más informaciónDetección de Lividez

La detección de vitalidad es una tecnología biométrica que verifica la presencia de una persona viva distinguiendo las caras reales de las falsas.

Más informaciónDetección de medios adversos

Detección de medios de comunicación adversos: Identifica riesgos analizando noticias, medios sociales y datos legales. Protege la reputación, cumple la normativa y toma decisiones empresariales con conocimiento de causa. Herramientas tecnológicas avanzadas para buscar y analizar grandes cantidades de datos.

Más informaciónDetección de vida útil de una sola trama

Detección de Vida Única: Un método que verifica la autenticidad de un individuo utilizando una sola imagen, asegurándose de que está físicamente presente y no es una suplantación.

Más informaciónDetección del fraude

La Detección del Fraude se refiere al proceso de identificar y prevenir actividades deshonestas o engañosas, como estafas financieras o robos de identidad.

Más informaciónDetección del fraude de identidad en la banca

Detección del Fraude de Identidad en Banca: Proceso de identificación y prevención de actividades fraudulentas que implican el robo o uso indebido de información personal en transacciones bancarias.

Más informaciónDetección pasiva de actividad

La detección pasiva de la vitalidad es un método utilizado para verificar la autenticidad de la identidad de un usuario mediante el análisis de rasgos biométricos sin la participación activa del usuario.

Más informaciónDiligencia Debida Reforzada (EDD)

La Diligencia Debida Reforzada (EDD) es un proceso de investigación exhaustiva que implica la recopilación de información adicional para evaluar a los clientes o transacciones de mayor riesgo.

Más informaciónDiligencia debida sobre el cliente (DDC)

La Diligencia Debida sobre el Cliente (DDC) es un proceso que las instituciones financieras utilizan para verificar y evaluar el riesgo asociado a sus clientes.

Más informaciónDirección

La dirección de entrega es un lugar concreto donde se entregan o recogen paquetes o artículos, a menudo distinto de la dirección del remitente o destinatario.

Más informaciónDirección Riesgo

El riesgo de dirección se refiere a la vulnerabilidad y la exposición en un lugar concreto, incluidas las catástrofes naturales, los índices de delincuencia y la proximidad al peligro. Evaluarlo ayuda a tomar decisiones informadas y a asignar recursos eficazmente para la seguridad y la resiliencia. #AddressRisk

Más informaciónDirectiva de Servicios de Pago 2 (PSD2)

La Directiva sobre Servicios de Pago 2 (DSP2) es una normativa de la UE que pretende regular los servicios de pago y fomentar la competencia y la innovación en el mercado.

Más informaciónDNI – Documento Nacional de Identidad

El DNI, abreviatura de "Documento Nacional de Identidad", es un documento de identidad obligatorio que se expide a los ciudadanos en España y en algunos otros países, y que contiene datos personales como el nombre, la foto y la fecha de nacimiento a efectos de identificación oficial.

Más informaciónDocumentos no estructurados

Documentos desestructurados: Archivos informales y desorganizados que carecen de una estructura predefinida, lo que dificulta su búsqueda, análisis y extracción de información.

Más informacióne

eKTP

El eKTP es el sistema de DNI electrónico de Indonesia puesto en marcha en 2011, que agiliza el acceso a los servicios públicos, las transacciones gubernamentales y las solicitudes de voto de más de 172 millones de ciudadanos mediante tarjetas inteligentes y tecnologías biométricas.

Más informacióneKYC

eKYC es un proceso electrónico que permite a las personas verificar su identidad y autenticarse digitalmente, eliminando la necesidad de documentos físicos.

Más informaciónE

El Comité de Supervisión Bancaria de Basilea (CSBB)

El Comité de Supervisión Bancaria de Basilea (CSBB) es un foro internacional que elabora normativas bancarias para promover la estabilidad financiera mundial.

Más informaciónEl Consejo de Normas de Seguridad del Sector de las Tarjetas de Pago (PCI SSC)

El Consejo de Normas de Seguridad del Sector de las Tarjetas de Pago (PCI SSC) establece normas de seguridad para la protección de los datos de los titulares de tarjetas y promueve las transacciones de pago seguras.

Más informaciónEl Grupo Conjunto de Dirección sobre Blanqueo de Capitales (JMLSG)

El Grupo Directivo Conjunto sobre Blanqueo de Dinero (JMLSG) es un organismo del sector británico que ofrece orientación sobre las medidas contra el blanqueo de dinero y la financiación del terrorismo.

Más informaciónEl Grupo Wolfsberg

El Grupo Wolfsberg es una asociación de bancos mundiales que trabajan juntos para desarrollar las mejores prácticas contra el blanqueo de dinero y la financiación del terrorismo.

Más informaciónEmparejamiento difuso

Concordancia difusa: Técnica utilizada para encontrar concordancias aproximadas entre cadenas de texto o datos similares pero no idénticos.

Más informaciónEmparejamiento facial

Emparejamiento facial: Proceso de comparación y análisis de los rasgos faciales para determinar si dos o más imágenes faciales pertenecen a la misma persona.

Más informaciónEmpleado fantasma (una identidad falsa en la nómina de una empresa)

Un empleado fantasma es una identidad ficticia que figura en la nómina de una empresa, utilizada normalmente con fines fraudulentos o para malversar fondos.

Más informaciónEmulador

Un emulador es un software o hardware que permite a un sistema informático imitar y ejecutar programas o sistemas operativos diseñados para un dispositivo o plataforma diferente.

Más informaciónEscaneado de códigos de barras

La tecnología de escaneado de códigos de barras permite una identificación, seguimiento y gestión eficaces y precisos de los productos, mejorando la eficacia operativa y la satisfacción del cliente.

Más informaciónEscaneado de códigos QR

El escaneado de códigos QR es el proceso de utilizar la cámara de un dispositivo móvil para escanear y descodificar códigos de respuesta rápida (QR), permitiendo a los usuarios acceder rápidamente a información, sitios web o realizar acciones.

Más informaciónEsquema piramidal

Una estafa piramidal es un modelo de negocio fraudulento que recluta miembros mediante una estructura jerárquica, en la que los participantes ganan dinero reclutando a otros.

Más informaciónEsquema Ponzi

Un esquema Ponzi es una operación de inversión fraudulenta que paga rendimientos a los inversores existentes utilizando fondos aportados por nuevos inversores.

Más informaciónEstafa de alquiler

Estafa del alquiler: Estafa fraudulenta en la que unos individuos se hacen pasar por caseros o agentes para engañar a posibles inquilinos, a menudo solicitando el pago de anuncios o propiedades falsos.

Más informaciónEstafa de lotería o premios

Estafa de lotería o de premios: esquema fraudulento en el que se engaña a los individuos haciéndoles creer que han ganado una lotería o un premio, lo que a menudo provoca pérdidas económicas.

Más informaciónEstafa en viajes o vacaciones

Una estafa de viajes o vacaciones se refiere a planes fraudulentos destinados a engañar a las personas cuando reservan o planifican sus viajes o vacaciones.

Más informaciónEstafa romántica

Estafa romántica: Trama fraudulenta en la que unos individuos manipulan las emociones para engañar a sus víctimas y obtener un beneficio económico.

Más informaciónEstafas con cheques falsos

Estafas con cheques falsos: Esquemas fraudulentos en los que las víctimas reciben cheques falsos, reciben instrucciones de ingresarlos y luego devuelven el dinero a los estafadores antes de que los bancos descubran el fraude.

Más informaciónEvaluación de la calidad de la imagen (IQA)

El IQA es la evaluación de la fidelidad visual global y la calidad percibida de una imagen, basada normalmente en métricas y algoritmos.

Más informaciónEvaluación de riesgos

Evaluación de riesgos: Proceso de identificación, análisis y evaluación de riesgos potenciales para determinar su impacto en los objetivos y desarrollar respuestas adecuadas.

Más informaciónExamen de sanciones

La comprobación de sanciones es un proceso de cotejo de personas o entidades con listas gubernamentales para garantizar el cumplimiento de la normativa y evitar la participación en actividades prohibidas.

Más informaciónExtracción de datos

Extracción de datos: Proceso de recogida y recuperación de datos específicos de diversas fuentes, como bases de datos o sitios web, para su análisis o almacenamiento.

Más informaciónExtracción de texto

La extracción de texto es el proceso de extraer información relevante de documentos de texto, como extraer datos de facturas o extraer palabras clave de artículos.

Más informaciónF

Falsificación digital

Falsificación digital: Falsificación o alteración de contenidos digitales, como fotos o documentos, con intención de engañar o inducir a error.

Más informaciónFalso negativo

Falso negativo: Resultado que indica incorrectamente la ausencia de una condición o atributo, a pesar de que realmente esté presente.

Más informaciónFalso positivo

Falso positivo: Resultado incorrecto que indica la presencia de una condición o suceso cuando no es así.

Más informaciónFiltración de datos

Una violación de datos es el acceso no autorizado, divulgación o pérdida de información sensible, como datos personales o secretos comerciales, por parte de un tercero.

Más informaciónFiltrado de transacciones

El Filtrado de Transacciones es el proceso de identificar y clasificar las transacciones en función de criterios específicos, como el tipo, el importe o el tiempo, para organizarlas y analizarlas mejor.

Más informaciónFondo Monetario Internacional (FMI) – Grupo de Integridad Financiera

El Fondo Monetario Internacional (FMI) - Grupo de Integridad Financiera es un departamento que promueve y supervisa la integridad y transparencia financiera mundial.

Más informaciónFraude al durmiente

Fraude durmiente: Un plan engañoso en el que la actividad fraudulenta permanece latente o no se detecta hasta un momento posterior, causando un perjuicio económico importante.

Más informaciónFraude al seguro

Fraude al seguro: Engaño deliberado para obtener beneficios económicos de las compañías de seguros presentando reclamaciones falsas o inflando el valor de las reclamaciones legítimas.

Más informaciónFraude amistoso

Fraude amistoso: Práctica engañosa en la que un cliente impugna una transacción legítima, dando lugar a devoluciones de cargo, a menudo por olvido o abuso intencionado.

Más informaciónFraude CNP (tarjeta no presente)

Fraude CNP: Transacciones no autorizadas realizadas con datos de tarjetas sin presencia física. Las empresas emplean medidas de seguridad para combatir y protegerse de las pérdidas monetarias.

Más informaciónFraude con cheques

El fraude con cheques es la manipulación de cheques para obtener beneficios ilegales, incluida la falsificación, la alteración, la falsificación de cheques y el uso no autorizado, lo que supone una amenaza para particulares, empresas e instituciones financieras.

Más informaciónFraude con tarjeta de débito

Fraude con tarjeta de débito: Uso no autorizado de una tarjeta de débito para realizar transacciones fraudulentas, que a menudo provocan pérdidas económicas al titular de la tarjeta.

Más informaciónFraude con tarjetas de crédito

Uso no autorizado de los datos de la tarjeta de crédito para transacciones fraudulentas. Infórmate sobre los métodos, las consecuencias y las medidas de seguridad para protegerte.

Más informaciónFraude de anticipos

El fraude de las comisiones por adelantado, ejemplificado por la estafa del príncipe nigeriano, engaña a las víctimas para que paguen comisiones por adelantado o faciliten información personal con falsos pretextos.

Más informaciónFraude de apropiación de cuentas

Evita el acceso no autorizado a las cuentas en línea y protege la información personal con contraseñas seguras, autenticación, supervisión y herramientas antifraude.

Más informaciónFraude de devolución

Fraude de devolución: Devolución o cambio no autorizado de mercancía, que suele implicar artículos robados o recibos fraudulentos.

Más informaciónFraude de garantía

Fraude de garantía: Acto engañoso de tergiversar o falsificar intencionadamente información para explotar o abusar de las reclamaciones de garantía en beneficio propio.

Más informaciónFraude de identidad

Fraude de identidad: El uso deliberado de la información personal de otra persona sin su consentimiento para cometer delitos o actividades fraudulentas.

Más informaciónFraude de identidad de terceros

Fraude de identidad de terceros: El uso no autorizado de la información personal de otra persona por parte de una persona o entidad no implicada directamente en la transacción o relación original.

Más informaciónFraude de identidad sintética

Fraude de identidad sintética: Tipo de fraude en el que los ladrones crean nuevas identidades combinando información real y falsa para cometer delitos financieros.

Más informaciónFraude de primera parte

Fraude de Primera Parte: Ocurre cuando unos individuos engañan a una empresa utilizando su propia identidad para obtener bienes, servicios o dinero por medios fraudulentos.

Más informaciónFraude de tarjeta no presente (CNP)

Infórmate sobre el fraude de tarjeta no presente (CNP): transacciones no autorizadas por Internet, teléfono o correo sin tarjeta presente. Descubre las medidas de seguridad para mitigar el riesgo.

Más informaciónFraude de triangulación

Tipo de fraude en el que un estafador utiliza a un tercero para engañar y explotar a una víctima, a menudo mediante transacciones o comunicaciones fraudulentas.

Más informaciónFraude de valores

El fraude de valores se refiere a la práctica ilegal de engañar a los inversores facilitando información falsa o participando en actividades manipuladoras en el mercado de valores.

Más informaciónFraude en cuentas de depósito a la vista (CDD)

El fraude DDA es una práctica engañosa que implica el acceso no autorizado o la manipulación de fondos en una cuenta de depósito a la vista, a menudo mediante ciberataques o usurpación de identidad.

Más informaciónFraude en cuentas nuevas

El fraude de cuentas nuevas es el acto de crear cuentas no autorizadas utilizando identidades robadas o fabricadas con fines ilícitos.

Más informaciónFraude en el mercado

Fraude en el mercado: Actividades engañosas relacionadas con mercados en línea en las que vendedores o compradores incurren en conductas ilegales o deshonestas para manipular o explotar la plataforma.

Más informaciónFraude en la solicitud

El fraude en las solicitudes es el engaño intencionado en las solicitudes para obtener beneficios. Ocurre en las finanzas, los seguros, el empleo y la administración pública. Verifica la información para evitar el fraude.

Más informaciónFraude en las facturas

El fraude de facturas es una práctica engañosa en la que los estafadores crean facturas falsas o manipulan las existentes para engañar a particulares o empresas para que realicen pagos no autorizados.

Más informaciónFraude en las nóminas

El fraude en las nóminas es la manipulación ilegal de los registros o procesos financieros relacionados con la remuneración de los empleados, que da lugar a ganancias no autorizadas para el autor.

Más informaciónFraude en los envíos

Fraude en el envío: Forma de actividad fraudulenta que consiste en engañar a particulares o empresas durante el proceso de envío de mercancías, lo que a menudo provoca pérdidas económicas.

Más informaciónFraude en los pagos por móvil

Fraude en pagos por móvil: Transacciones no autorizadas o fraudulentas realizadas utilizando plataformas de pago por móvil, aprovechando vulnerabilidades de los dispositivos móviles o de los sistemas de pago.

Más informaciónFraude en los préstamos

Fraude en los préstamos: Prácticas engañosas que implican la tergiversación o falsificación de información para obtener un préstamo, que a menudo provocan pérdidas económicas a los prestamistas.

Más informaciónFraude entre canales

Fraude entre canales: Aprovechamiento de vulnerabilidades en canales online y offline para actividades fraudulentas. Aprende a proteger tu empresa y a tus clientes.

Más informaciónFraude fiscal

El fraude fiscal es el acto ilegal de eludir o manipular intencionadamente las obligaciones fiscales, como declarar ingresos inferiores a los reales o inflar las deducciones, para evitar el pago íntegro de impuestos.

Más informaciónFraude hipotecario

Fraude hipotecario: Prácticas engañosas que implican la tergiversación u omisión de información en una solicitud de préstamo hipotecario para obtener un beneficio personal.

Más informaciónFraude limpio

Fraude limpio: Fraude financiero que utiliza información real. Los autores utilizan identidades robadas o falsas para eludir las medidas de seguridad y realizar transacciones no autorizadas. Difícil de detectar.

Más informaciónFraude online (o ciberfraude)

El fraude en línea (o ciberfraude) se refiere a las actividades ilegales realizadas en Internet con la intención de engañar o embaucar a personas u organizaciones para obtener un beneficio económico.

Más informaciónFraude P2P

Fraude P2P: Actividades ilícitas que implican el uso fraudulento de redes o plataformas P2P para obtener beneficios económicos.

Más informaciónFraude postal

Fraude postal: Delito que consiste en utilizar el sistema postal para engañar o estafar a particulares o empresas.

Más informaciónFraude sanitario

Fraude sanitario: Actividades ilegítimas cometidas por personas u organizaciones para engañar o defraudar a los sistemas sanitarios con fines de lucro personal o económico.

Más informaciónFraude Zelle

El Fraude Zelle se refiere a actividades no autorizadas y engañosas destinadas a explotar la plataforma de pago digital Zelle en beneficio propio.

Más informaciónFricción

La fricción es la resistencia que se produce cuando dos objetos rozan entre sí, dando lugar a una fuerza que se opone a su movimiento relativo.

Más informaciónFullz

Fullz: Se refiere a un conjunto completo de información personal robada, incluidos el nombre, la dirección, el número de la seguridad social y los datos de la tarjeta de crédito, que se vende en la web oscura.

Más informaciónG

Gestión de Identidad y Acceso de Clientes (CIAM)

La Gestión de Identidades y Accesos de Clientes (CIAM) se refiere al proceso de gestionar y asegurar las identidades de los clientes y su acceso a los recursos digitales.

Más informaciónGestión del Acceso a la Identidad (IAM)

La Gestión de Acceso a la Identidad (IAM) es un sistema que gestiona y controla el acceso de los usuarios a los recursos, garantizando la seguridad y reduciendo los riesgos de acceso no autorizado.

Más informaciónGráfico de identidad

El Gráfico de Identidad es una base de datos que asocia y vincula los datos de las personas en diferentes dispositivos y plataformas, creando un perfil unificado.

Más informaciónGrupo de Acción Financiera Internacional (GAFI)

El Grupo de Acción Financiera Internacional (GAFI) es una organización intergubernamental que establece normas mundiales para combatir el blanqueo de capitales y la financiación del terrorismo.

Más informaciónGrupo Egmont

El Grupo Egmont es una organización internacional de unidades de inteligencia financiera que colaboran en la lucha contra el blanqueo de capitales y la financiación del terrorismo.

Más informaciónH

Huella dactilar

El escaneo de huellas dactilares es un método de autenticación biométrica que utiliza patrones únicos en las yemas de los dedos de una persona para verificar su identidad.

Más informaciónHuella digital

Huella digital: El rastro de información que deja la actividad online de una persona, incluidas las publicaciones en redes sociales, el historial de navegación y las interacciones online.

Más informaciónHuella digital de dispositivos

La Huella Digital de Dispositivos es el proceso de identificar y rastrear de forma única los dispositivos basándose en sus características distintivas, como el hardware, el software o las configuraciones de red.

Más informaciónI

Identidad como servicio (IDaaS)

La identidad como servicio (IDaaS) es una solución basada en la nube que permite a las empresas gestionar las identidades de los usuarios y los privilegios de acceso de forma segura y eficaz.

Más informaciónIdentidad digital

La Identidad Digital se refiere a la representación en línea de la información personal, las actividades y las interacciones de una persona o entidad en Internet.

Más informaciónIdentificación consular

Un documento de identidad consular es un documento de identificación oficial expedido por un gobierno extranjero a sus ciudadanos que residen o viajan al extranjero.

Más informaciónIdentificación de extranjero

Documento de identidad de extranjero: Documento de identificación oficial expedido a los no ciudadanos que residen o visitan un país, que proporciona reconocimiento legal y verifica su estatus de inmigrante.

Más informaciónIdentificación real

El Real ID, un nuevo tipo de documento de identidad emitido por el estado de EEUU, es fácilmente identificable por una marca especial, como el símbolo de una estrella, en la tarjeta.

Más informaciónIncorporación

La incorporación es el proceso de integrar y familiarizar a los nuevos empleados con una organización, su cultura y sus funciones y responsabilidades.

Más informaciónIncorporación de clientes

La incorporación de clientes es el proceso de guiar y familiarizar a los nuevos clientes con un producto o servicio para garantizar una transición fluida y una experiencia positiva.

Más informaciónIncorporación digital

El onboarding digital es el proceso de integración de nuevos usuarios en una plataforma o servicio digital, garantizando una experiencia fluida y eficiente.

Más informaciónInformación personal identificable (IPI)

La Información de Identificación Personal (IIP) se refiere a cualquier dato que pueda utilizarse para identificar a una persona, como su nombre, número de la seguridad social o dirección.

Más informaciónInformación privilegiada

Información privilegiada: Práctica ilegal de negociar acciones o valores basándose en información no pública obtenida por personas de una empresa.

Más informaciónInforme de actividades sospechosas (SAR)

Un Informe de Actividades Sospechosas (IAS) es un documento utilizado para informar de actividades potencialmente ilegales o sospechosas a las fuerzas de seguridad.

Más informaciónInformes reglamentarios

La información reglamentaria es el proceso de presentar información financiera precisa y puntual para cumplir la normativa establecida por las autoridades gobernantes.

Más informaciónInstituto Nacional de Normas y Tecnología (NIST)

El NIST es una agencia federal que promueve la innovación y la competitividad industrial mediante el desarrollo y la aplicación de tecnología, medidas y normas.

Más informaciónInteligencia artificial

Se refiere a tecnologías, sistemas o dispositivos que utilizan inteligencia artificial para mejorar sus capacidades, rendimiento o funcionalidad.

Más informaciónInteligencia Artificial (IA)

Descubre el poder de la Inteligencia Artificial (IA) para revolucionar las industrias, automatizar tareas y mejorar la capacidad de toma de decisiones. Obtén más información sobre el aprendizaje automático, el procesamiento del lenguaje natural, la visión por ordenador y la robótica.

Más informaciónInterpol

Interpol es una organización internacional que facilita la cooperación policial mundial para combatir la delincuencia, el terrorismo y otras amenazas transfronterizas.

Más informaciónInvestigación de fraudes

La Investigación del Fraude es el proceso de examinar y descubrir actividades fraudulentas o conductas engañosas para reunir pruebas para emprender acciones legales o medidas de prevención.

Más informaciónK

Kit de desarrollo de software (SDK)

El kit de desarrollo de software (SDK) es una colección de herramientas y recursos que permite a los desarrolladores crear aplicaciones de software para una plataforma o marco específico.

Más informaciónL

La caza de ballenas

El whaling es un método de ciberataque que se centra en personas o ejecutivos de alto perfil, con el objetivo de engañarlos para que revelen información sensible o credenciales de acceso.

Más informaciónLey de Privacidad del Consumidor de California (CCPA)

La Ley de Privacidad del Consumidor de California (CCPA) concede a los residentes de California derechos sobre su información personal, incluido el derecho a saber, eliminar y excluirse de la recogida y venta de datos. Mejorar la privacidad y el control de los consumidores.

Más informaciónLey de Protección de Datos de 2018

La Ley de Protección de Datos de 2018 es una ley del Reino Unido que salvaguarda los datos personales de los individuos, garantizando que se procesan de forma legal y segura.

Más informaciónLey de Protección de Datos Personales y Documentos Electrónicos (LPRPDE)

La LPRPDE es una ley canadiense que regula la recogida, uso y divulgación de información personal por parte de empresas privadas durante actividades comerciales.

Más informaciónLey de Protección de la Privacidad Infantil en Internet (COPPA)

La COPPA es una ley estadounidense que protege la privacidad en línea de los menores de 13 años. Establece directrices para los sitios web que recopilan datos personales, garantiza el consentimiento paterno y permite controlar la información. La FTC vela por su cumplimiento.

Más informaciónLey del Secreto Bancario (BSA)

Infórmate sobre la Ley del Secreto Bancario (BSA), una ley federal estadounidense destinada a prevenir el blanqueo de dinero y los delitos financieros. Descubre sus requisitos e importancia.

Más informaciónLey india de TI (2000)

La Ley india de TI (2000) es una legislación que regula las transacciones electrónicas, la protección de datos y la ciberseguridad en India.

Más informaciónLey USA PATRIOT

La Ley USA PATRIOT es una ley estadounidense aprobada en respuesta a los atentados del 11 de septiembre, que amplía los poderes de vigilancia para combatir el terrorismo.

Más informaciónLima Fina

Expediente delgado: Término utilizado para describir un informe de crédito con un historial limitado, normalmente debido a la falta de cuentas de crédito o de actividad crediticia reciente.

Más informaciónLista de sanciones

Una Lista de Sanciones es una recopilación de personas, organizaciones o países sujetos a restricciones o sanciones debido a violaciones de leyes o políticas internacionales.

Más informaciónLista de vigilancia mundial

La Lista de Vigilancia Mundial es una base de datos exhaustiva de personas o entidades sujetas a escrutinio debido a riesgos potenciales o actividades sospechosas en todo el mundo.

Más informaciónM

Mal actor

Protege la integridad, la seguridad y la imparcialidad frente a los malos actores que realizan prácticas poco éticas. Proteger contra el fraude, la corrupción y las violaciones de datos, algo crucial para todos los ámbitos.

Más informaciónManipulación digital

Manipulación digital: La alteración o modificación de imágenes digitales mediante herramientas de software para mejorar, corregir o crear contenido visual.

Más informaciónManipulación digital

Manipulación digital: Manipulación o alteración no autorizada de contenidos digitales, como imágenes o documentos, con la intención de engañar o inducir a error.

Más informaciónMonitorización continua

Analiza proactivamente los datos en tiempo real para detectar riesgos, vulnerabilidades y brechas. Mejora la seguridad, cumple la normativa y adelántate a las amenazas.

Más informaciónMula del dinero

Una Mula de Dinero es un individuo que transfiere fondos obtenidos ilegalmente en nombre de delincuentes, a menudo sin ser consciente de su implicación en tramas de blanqueo de dinero.

Más informaciónMyKad

MyKad, abreviatura de "Tarjeta de Identidad Malasia", es una tarjeta de identificación emitida por el gobierno para los ciudadanos malayos

Más informaciónN

No bancarizados

Los no bancarizados son personas que no tienen acceso a los servicios bancarios tradicionales o que no poseen una cuenta bancaria.

Más informaciónNormativa sobre transferencias bancarias

Normativa sobre transferencias electrónicas: Normas y directrices que rigen la transferencia electrónica de fondos entre instituciones financieras.

Más informaciónO

Oficina de Control de Activos Extranjeros (OFAC)

La OFAC es una agencia gubernamental estadounidense que aplica sanciones económicas a entidades extranjeras para proteger la seguridad nacional y los intereses de la política exterior.

Más informaciónOficina de Protección Financiera del Consumidor (CFPB)

La Oficina de Protección Financiera del Consumidor (CFPB) promueve la equidad y la responsabilidad en el mercado financiero, protegiendo a los consumidores y haciendo cumplir la normativa.

Más informaciónOficina del Interventor de la Moneda (OCC)

La Oficina del Interventor de la Moneda (OCC) es una agencia federal estadounidense responsable de supervisar y regular los bancos nacionales.

Más informaciónOrganización para la Cooperación y el Desarrollo Económico (OCDE)

La OCDE es una organización internacional que promueve el crecimiento económico y el bienestar social mediante la cooperación y las recomendaciones políticas entre los países miembros.

Más informaciónP

Pasaporte biométrico

Descubre las ventajas del pasaporte biométrico, un documento de viaje muy seguro y a prueba de manipulaciones, con un chip electrónico que contiene información biométrica encriptada para viajar internacionalmente con eficacia y seguridad.

Más informaciónPasaporte de extranjero

El Pasaporte de Extranjero es un documento oficial expedido por un país a los no ciudadanos, que les concede una identificación legal y la condición de residentes temporales.

Más informaciónPasaporte digital

Un Pasaporte Digital es un documento electrónico que verifica la identidad de un usuario en Internet, permitiéndole acceder de forma segura a diversos servicios y plataformas digitales.

Más informaciónPase de empleo

El Pase de Trabajo es un visado de trabajo expedido por determinados países que permite a los profesionales extranjeros trabajar y residir en el país durante un periodo determinado.

Más informaciónPDF417

El PDF417 es un tipo de código de barras que contiene muchos datos y se utiliza en documentos de identidad, tarjetas de embarque y paquetes.

Más informaciónPerfil de riesgo del cliente

Perfil de riesgo del cliente: El proceso de evaluar y valorar el nivel de riesgo asociado a un cliente para determinar su idoneidad para un determinado producto o servicio.

Más informaciónPermiso de conducir

Documento expedido por el gobierno que concede a las personas permiso legal para conducir vehículos de motor en vías públicas.

Más informaciónPhishing

El phishing es una forma de ciberataque en la que los estafadores se hacen pasar por fuentes fiables para engañar a las personas y conseguir que revelen información sensible o realicen acciones maliciosas.

Más informaciónPolinización

La polinización es la transferencia de polen de la parte masculina de una flor a la parte femenina, lo que permite la fecundación y la producción de semillas.

Más informaciónPreguntas fuera de la cartera (OOW)

Preguntas fuera de la cartera (OOW): Preguntas de seguridad utilizadas para verificar la identidad de un usuario solicitando información personal que no es comúnmente conocida por otros.

Más informaciónPreprocesamiento de imágenes

El preprocesamiento de imágenes es el paso inicial en el análisis de imágenes, en el que las imágenes en bruto se mejoran o transforman para mejorar su calidad y adecuación para análisis posteriores.

Más informaciónPrevención del blanqueo de capitales (AML)

La lucha contra el blanqueo de dinero (AML) se refiere a las normas y procedimientos destinados a impedir que los fondos ilícitos se disfracen de dinero legítimo. Ayuda a combatir delitos financieros como la financiación del terrorismo y la corrupción, garantizando la integridad del sistema financiero. Su cumplimiento es obligatorio para bancos e instituciones.

Más informaciónPrevención del fraude

La Prevención del Fraude se refiere a las medidas y técnicas aplicadas para detectar, disuadir y mitigar las actividades fraudulentas, protegiendo a las personas y a las organizaciones de pérdidas económicas y daños a la reputación.

Más informaciónPrimer impago (FPD)

El impago a la primera (FPD) se refiere al incumplimiento por parte de un prestatario del pago inicial de un préstamo o contrato de crédito.

Más informaciónProcesamiento en el dispositivo

Procesamiento en el dispositivo: La ejecución de tareas de cálculo y procesamiento de datos directamente en un dispositivo, como un smartphone o un ordenador, sin depender de un servidor remoto o de una conexión a Internet.

Más informaciónPrograma de Identificación de Clientes (PIC)

El Programa de Identificación de Clientes (PIC) es un proceso obligatorio que llevan a cabo las instituciones financieras para verificar y autenticar la identidad de sus clientes.

Más informaciónProveedor de Servicios de Verificación de Identidad (IVSP)

Un proveedor de servicios de verificación de identidad (IVSP) es una empresa que ofrece soluciones para confirmar la autenticidad y exactitud de la identidad de las personas.

Más informaciónProxy móvil

Un proxy móvil es un servidor que actúa como intermediario entre un dispositivo móvil e Internet, permitiendo una navegación anónima y segura en dispositivos móviles.

Más informaciónPrueba de identidad

La comprobación de la identidad es el proceso de verificar la identidad de una persona mediante la recopilación y validación de su información personal y sus credenciales.

Más informaciónPuntuación de fraude

La "Puntuación de fraude" es un valor numérico que evalúa la probabilidad de actividad fraudulenta, proporcionando una medida para detectar y prevenir posibles fraudes.

Más informaciónPuntuación Sigma Fraude

La Puntuación Sigma de Fraude es una medida numérica que evalúa la probabilidad de actividad fraudulenta basándose en indicadores y patrones específicos.

Más informaciónR

Ratio de falsos positivos

La proporción de falsos positivos es la proporción de resultados positivos incorrectos entre todos los resultados positivos obtenidos en una prueba o sistema.

Más informaciónReconocimiento del tipo de documento

El reconocimiento del tipo de documento es el proceso de identificar y clasificar automáticamente distintos tipos de documentos basándose en su contenido y diseño.

Más informaciónReconocimiento facial

El reconocimiento facial es una tecnología que identifica y verifica a las personas mediante el análisis de rasgos faciales únicos, utilizados con fines de seguridad y autenticación.

Más informaciónReconocimiento óptico de caracteres (OCR)

El OCR es una tecnología que convierte el texto impreso o manuscrito en formato digital, lo que permite a los ordenadores reconocerlo y procesarlo para diversas aplicaciones.

Más informaciónRed de fraude

Una red de fraude es una red de individuos que colaboran para realizar actividades ilegales, como la usurpación de identidad o las estafas financieras, en beneficio propio.

Más informaciónRed para la represión de los delitos financieros (FinCEN)

FinCEN es una agencia gubernamental estadounidense que combate el blanqueo de dinero, la financiación del terrorismo y otros delitos financieros mediante el análisis de datos y la regulación.

Más informaciónReglamento eIDAS de la UE

Reglamento eIDAS de la UE: Reglamento de la UE que establece un marco para la identificación electrónica y los servicios de confianza en la Unión Europea.

Más informaciónReglamento General de Protección de Datos (RGPD)

El Reglamento General de Protección de Datos (RGPD) es un conjunto de normas que regulan la protección y el tratamiento de los datos personales en la Unión Europea.

Más informaciónReguladores de la lucha contra el blanqueo de capitales por países

Descubre los principales reguladores AML de todo el mundo: FinCEN en EE.UU., FCA en el Reino Unido, AUSTRAC en Australia, UIF en Singapur, FSC en Corea del Sur y FSA en Japón.

Más informaciónRelleno de credenciales

Evita el acceso no autorizado y las violaciones de datos con contraseñas únicas y autenticación multifactor. Infórmate sobre los riesgos del relleno de credenciales.

Más informaciónResolución de la entidad

La Resolución de Entidades es el proceso de identificar y fusionar registros o entidades duplicados dentro de un conjunto de datos para garantizar la calidad y coherencia de los datos.

Más informaciónResponsable de Cumplimiento

Un Responsable de Cumplimiento garantiza el cumplimiento de las políticas, leyes y reglamentos, mitigando los riesgos y promoviendo prácticas éticas para una organización.

Más informaciónReventar

Fuga: Fuga deliberada y enérgica de un confinamiento. Implica fuerza física, estrategias inteligentes y, a veces, violencia. Ilegal y activamente impedida por las autoridades.

Más informaciónRevisión manual

Revisión manual: Proceso de evaluación y análisis de la información o las transacciones por parte de revisores humanos, en lugar de confiar únicamente en sistemas automatizados.

Más informaciónRiesgo de correo electrónico

Riesgo de correo electrónico: Peligros o vulnerabilidades potenciales asociados a la transmisión, almacenamiento y acceso de mensajes electrónicos a través de plataformas de correo electrónico.

Más informaciónRiesgo del dispositivo

El Riesgo de Dispositivo se refiere a las amenazas o vulnerabilidades potenciales asociadas a los dispositivos electrónicos, incluido el riesgo de violación de datos, ataques de malware y acceso no autorizado.

Más informaciónRiesgo telefónico

Riesgo telefónico: Peligro potencial o consecuencias negativas asociadas al uso del teléfono móvil, como distracciones, violación de la intimidad o exposición a radiaciones nocivas.

Más informaciónRobo de identidad

Robo de identidad: Adquisición no autorizada y uso indebido de información personal, como números de la seguridad social o datos de cuentas bancarias, con fines fraudulentos.

Más informaciónRobo sintético de identidad

Robo de identidad sintética: Forma de usurpación de identidad en la que se crea una nueva identidad combinando información real y falsa para cometer actividades fraudulentas.

Más informaciónRotación de clientes

La rotación de clientes se refiere a la tasa a la que los clientes dejan de hacer negocios con una empresa o se dan de baja de sus servicios.

Más informaciónS

SDK en el navegador

El SDK en navegador es un kit de desarrollo de software que permite a los desarrolladores crear e integrar aplicaciones web directamente en un navegador web.

Más informaciónServicio de Validación de Cuentas

El Servicio de Validación de Cuentas verifica la información proporcionada por el usuario para la creación o modificación de cuentas, evitando el fraude y garantizando la integridad de los datos. Aumenta la seguridad y mantiene la exactitud de los datos de los usuarios.

Más informaciónServicio de verificación de direcciones

El Servicio de Verificación de Direcciones (AVS) valida la información de la dirección del cliente para transacciones de comercio electrónico y tarjetas de crédito. Mejora la seguridad y evita el fraude.

Más informaciónSistema de gestión del fraude

Un Sistema de Gestión del Fraude es una solución informática diseñada para detectar, prevenir y mitigar las actividades fraudulentas dentro de las operaciones de una organización.

Más informaciónSmishing (phishing basado en SMS)

El smishing es una forma de phishing en la que los ciberdelincuentes intentan engañar a las personas enviándoles mensajes maliciosos a través de SMS o mensajes de texto.

Más informaciónSoftware de detección y prevención del fraude de identidad

Software de Detección y Prevención del Fraude de Identidad: Una herramienta que identifica y evita el uso no autorizado de información personal, mitigando el riesgo de robo de identidad y fraude.

Más informaciónSubbancarizados

Subbancarizados: Personas o empresas con acceso limitado a los servicios bancarios tradicionales y que recurren a soluciones financieras alternativas.

Más informaciónSupervisión de transacciones

La Vigilancia de las Transacciones es el proceso de seguimiento y análisis de las transacciones financieras para detectar y prevenir actividades fraudulentas o blanqueo de dinero.

Más informaciónSuplantación de identidad

La suplantación de identidad es un acto fraudulento consistente en hacerse pasar por otra persona para engañar u obtener acceso no autorizado a información o sistemas.

Más informaciónSuplantación de identidad

Spear Phishing: Una forma selectiva de ciberataque en la que se engaña a personas u organizaciones para que revelen información sensible a través de correos electrónicos personalizados y engañosos.

Más informaciónT

Tarjeta de conductor

La Tarjeta de Conductor es una pequeña tarjeta de identificación que se expide a los conductores con licencia y que acredita sus privilegios de conducción y sus datos personales.

Más informaciónTarjeta de dirección

Una tarjeta de direcciones es una representación compacta y organizada de la información de contacto de una persona, que suele incluir su nombre, número de teléfono y dirección.

Más informaciónTarjeta de paso fronterizo

La Tarjeta de Cruce Fronterizo es un documento de viaje expedido por el gobierno de EE.UU. para que los ciudadanos mexicanos entren en EE.UU. con fines específicos, como turismo o negocios.

Más informaciónTarjeta Global Entry

La tarjeta Global Entry es un documento de viaje expedido por el gobierno de EE.UU. que concede autorización acelerada en aeropuertos y fronteras terrestres a los viajeros preaprobados de bajo riesgo.

Más informaciónTasa de aceptación real (TAR)

La Tasa de Aceptación Verdadera se refiere a la medida de la frecuencia con la que un sistema de seguridad identifica correctamente y permite el acceso a usuarios legítimos.

Más informaciónTasas de abandono

Tasas de abandono: El porcentaje de usuarios que abandonan un sitio web o una aplicación tras visitar sólo una página o sin completar una acción deseada.

Más informaciónTasas de conversión

Tasas de conversión: El porcentaje de visitantes del sitio web que completan una acción deseada, como realizar una compra o rellenar un formulario.

Más informaciónTitularidad usufructuaria

Descubre la importancia de la titularidad real en las finanzas, los negocios y el derecho de propiedad. Aprende cómo ayuda a identificar a los verdaderos interesados y garantiza la transparencia.

Más informaciónTransacción fraudulenta

Transacción fraudulenta: Actividad no autorizada o deshonesta que implica el uso engañoso de fondos o bienes en beneficio propio o con fines ilegales.

Más informaciónTransacciones de usuario

Las transacciones de los usuarios son un registro de interacciones y actividades llevadas a cabo por individuos en una plataforma, que normalmente implican el intercambio de bienes, servicios o información.

Más informaciónTratamiento de imágenes

El tratamiento de imágenes es la manipulación y el análisis de imágenes digitales para mejorar o extraer información útil, mediante algoritmos y sistemas informáticos.

Más informaciónTriángulo del Fraude (Presión, Oportunidad, Racionalización)

El Triángulo del Fraude (Presión, Oportunidad, Racionalización) es un concepto que explica los factores que suelen llevar a los individuos a cometer actos fraudulentos.

Más informaciónV

Vectores de ataque

Descubre los distintos métodos que utilizan los atacantes para explotar las vulnerabilidades del sistema y obtener acceso no autorizado. Mitiga los vectores de ataque con medidas de seguridad eficaces.

Más informaciónVerificación biométrica

Aumenta la seguridad y evita el fraude de identidad con la verificación biométrica. Confirma la identidad de un individuo utilizando características físicas o de comportamiento únicas.

Más informaciónVerificación de documentos

La verificación de documentos es el proceso de confirmar la autenticidad y validez de un documento, normalmente mediante comparaciones con fuentes de confianza o utilizando tecnologías avanzadas.

Más informaciónVerificación de documentos de identidad

Verificación de documentos de identidad: Proceso de confirmación de la autenticidad y exactitud de los documentos de identificación de una persona, como pasaportes o permisos de conducir.

Más informaciónVerificación de edad

Garantiza el cumplimiento legal, protege a las personas vulnerables e impide que los menores accedan a contenidos o servicios restringidos por edad. Utiliza varios métodos, como comprobaciones de identidad, servicios de terceros y algoritmos de estimación de la edad, para una sólida verificación de la edad.

Más informaciónVerificación de identidad

Verificación de la identidad: Proceso de confirmación de la identidad de una persona, a menudo mediante el uso de información personal, documentos o datos biométricos.

Más informaciónVerificación omnicanal

Verificación omnicanal: Un proceso integrado y sin fisuras que verifica la identidad de los clientes a través de múltiples canales, garantizando una experiencia de usuario coherente y segura.

Más informaciónVishing

El vishing es una forma de phishing que utiliza la comunicación de voz, normalmente por teléfono, para engañar a las personas para que faciliten información confidencial.

Más informaciónVisión por ordenador

Explora el campo de la visión por ordenador, una disciplina de la IA centrada en capacitar a las máquinas para interpretar la información visual de imágenes digitales o vídeos. Aprende sobre algoritmos y aplicaciones.

Más informaciónW

Web Oscura

La Web Oscura es una parte oculta de Internet que no está indexada por los motores de búsqueda y que a menudo se asocia con actividades ilegales.

Más informaciónWhat Are Agentic Payments?

Learn what are agentic payments and discover how AI agents make autonomous financial decisions. Understand the 5-stage technical process behind intelligent transactions.

Más informaciónWhat Are ICO Scams?

Identify exit scams, fake endorsements, and plagiarized whitepapers. Learn the tactics fraudsters use in ICO scams to deceive investors.

Más informaciónWhat are Injection Attacks?

Learn how injection attacks work, understand common types, and discover proven techniques to protect vulnerable applications from malicious code.

Más informaciónWhat Are Third-Party Payment Processors?

Learn what third party payment processors are, their advantages and drawbacks, plus guidance on choosing the best payment method.

Más informaciónWhat Are Video Deepfake Attacks?

Learn how video deepfake attacks use GANs and machine learning to create fake videos. Discover the AI creation process and key differences from traditional video editing.

Más informaciónWhat is a Chargeback?

A chargeback is a payment reversal initiated by a customer through their bank. Learn how chargebacks work, why they happen, and how businesses can prevent them.

Más informaciónWhat is a Fraudulent Transaction?

A fraudulent transaction is an unauthorized or deceptive payment made without the account holder’s consent. Learn how these transactions occur and how to prevent them.

Más informaciónWhat is a KYC API?

Learn how KYC API systems automate customer identity verification through document validation, biometric authentication, and database integration.

Más informaciónWhat is a Liveness Check?

Learn how liveness checks prevent biometric fraud through active, passive, and hybrid detection methods. Guide to anti-spoofing technology for identity.

Más informaciónWhat is a Rug Pull?

Learn what a rug pull is, how developers steal investor funds, and examine real cases like AnubisDAO. Discover the mechanics behind these crypto scams.

Más informaciónWhat is a Venmo Scam?

Master the art of spotting venmo scam attempts before they succeed. Understand psychological tactics and warning patterns fraudsters use.

Más informaciónWhat is ACP (Agent Communication Protocol)?

Learn what is ACP agent communication protocol and how it enables AI agents to work together using standardized REST APIs and message formats.

Más informaciónWhat is Afterpay Scam?

Learn about 5 common afterpay scam tactics including fake confirmations, phishing attempts, and fraudulent stores that steal your information.

Más informaciónWhat is Agent-to-Agent Protocol?

Learn how A2A protocol enables AI agents to communicate autonomously across platforms. Discover the open standard that allows task delegation between agents.

Más informaciónWhat is Agentic Commerce?

Learn what is agentic commerce and discover how autonomous AI agents make independent purchasing decisions, execute transactions, and complete workflows.

Más informaciónWhat is AML in Crypto?

Learn what is AML in crypto, how it differs from traditional finance, and why cryptocurrency presents unique money laundering challenges for businesses.

Más informaciónWhat is an Identity Verification SDK?

Learn how identity verification sdk tools work, from document scanning to biometric matching. Discover core components and technical requirements.

Más informaciónWhat is Apple Pay Scam?

Learn to identify five common Apple Pay scam tactics including fake receipts, phishing emails, and romance fraud. Discover key warning signs that protect you.

Más informaciónWhat is Biometric Authentication?

Learn how biometric authentication works and understand the different security methods. Compare benefits, drawbacks, and costs of each authentication process.

Más informaciónWhat is Biometric Liveness Detection?

Understand why biometric liveness detection is essential for authentication systems and how the technology prevents spoofing attacks by verifying live users.

Más informaciónWhat is Crypto Phishing?

Explore how crypto phishing differs from traditional fraud by exploiting blockchain's irreversible transactions and decentralized nature of cryptocurrency.

Más informaciónWhat is Cryptocurrency?

Learn what is crypto currency through clear explanations of digital money, blockchain technology, and decentralized transactions without banks.

Más informaciónWhat is Deepfake Detection?

Learn how AI systems identify synthetic media through facial analysis, audio patterns, and pixel forensics. Discover current accuracy rates and limitations.

Más informaciónWhat is Document Liveness Detection?

Learn how document liveness detection verifies physical documents in real-time to prevent fraud. Discover the technology behind identity verification.

Más informaciónWhat is EIDV (Electronic Identity Verification)?

Learn how EIDV replaces manual identity checks with automated digital processes using AI, database cross-referencing, and biometric analysis.

Más informaciónWhat is Electronic Identity Verification?

Learn what electronic identity verification means, how digital systems confirm user identities, and why businesses use automated verification instead of manual processes.

Más informaciónWhat is Face Liveness Detection?

Discover the three main face liveness detection approaches, how the technology works to confirm human presence, and explore use cases across industries.

Más informaciónWhat is Facial Biometrics?

Discover what facial biometrics is, how it works, and why it’s becoming a key technology for secure and seamless identity verification.

Más informaciónWhat is Facial Deduplication in Identity Verification?

Learn what facial deduplication means in identity verification systems. Discover how this biometric technology prevents duplicate accounts and protects against fraud.

Más informaciónWhat is Fraud Detection Technology?

Find out how organizations deploy fraud detection technology, including cost considerations and integration challenges.

Más informaciónWhat is Friendly Fraud Chargeback?

A friendly fraud chargeback occurs when a customer disputes a legitimate transaction. Learn why friendly fraud happens and how businesses can prevent it.

Más informaciónWhat is Identity Intelligence?

Learn what is identity intelligence and how it applies machine learning to identity data for smarter authentication and risk assessment decisions.

Más informaciónWhat is Know Your Actor (KYA)?

Discover Know Your Actor (KYA), the next evolution of KYC. Learn how KYA verifies intent and behavior for both humans and AI agents to prevent deepfakes and fraud.

Más informaciónWhat is KYA (Know Your Agent)?

Learn how KYA (know your agent) verifies AI agent identities and capabilities. Discover key differences from traditional KYC processes.

Más informaciónWhat is MiCA Regulation?

Understand MiCA regulation obligations including governance, risk management, client protection, and authorization for crypto companies.

Más informaciónWhat is Payment Screening?

Learn how payment screening works to prevent money laundering and sanctions violations. Discover the technical process and compliance requirements.

Más informaciónWhat is PayPal Scam?

Discover the six most common PayPal scam methods targeting users today. Learn how phishing emails, overpayment fraud, and fake confirmations work.

Más informaciónWhat is proof of address?

Learn what proof of address means, why institutions require it for compliance, and discover which documents qualify for verification purposes.

Más informaciónWhat is remote customer onboarding?

Discover how to create structured processes that guide customers through virtual product introductions while maintaining personal connections.

Más informaciónWhat is Skimming?

Skimming is a type of theft where criminals capture card data using hidden devices on ATMs or payment terminals. Learn how skimming works and how to protect yourself.

Más informaciónWhat is Synthetic Identity Fraud?

Synthetic identity fraud occurs when criminals combine real and fake data to create new identities for fraudulent activity. Learn how it works and how to detect it.

Más informaciónWhat is the EU Entry Exit System?

Learn what is EU Entry Exit System, how it replaces passport stamps with digital records, and why it affects non-EU travelers visiting Europe.

Más informaciónWhat is the GENIUS Act?

Understand the three-tier oversight system, 1:1 backing requirements, and compliance obligations under this federal stablecoin law.

Más informaciónWhat is the Importance of KYC and AML for Crypto Exchanges?

Find out how exchanges use compliance to meet regulatory requirements, stop financial crimes, and build legitimate business relationships.

Más informaciónWhat is Travel Fraud?

Learn about five major travel fraud schemes targeting travelers and discover proven methods to protect yourself from fake bookings and scams.

Más informaciónWhat is Zelle Scam?

Follow essential steps to take immediately after a zelle scam including contacting banks, reporting fraud, and understanding recovery limitations.

Más informaciónZ

Zona legible por máquina (MRZ)

La Zona de Lectura Automática (ZLM) es una sección de los documentos oficiales, como los pasaportes, que contiene información personal codificada para su escaneado automático.

Más informaciónDiscover Our Solutions

Exploring our solutions is just a click away. Try our products or have a chat with one of our experts to delve deeper into what we offer.

Unlock More Insights

Microblink Ranked in 2022 Deloitte Fast 500™ for Growth

Esteemed group includes global, award-winning, SaaS company with industry-leading number of customers touting triple-digit pe…

3 ways automated document verification software speeds up onboarding

Automated document verification software speeds up onboarding by reducing manual effort, improving accuracy, and enhancing co…

A guide to getting remote identity verification right

We live in an age where we have dozens, if not hundreds, of online accounts. They form a core link between us and the service…