Détection de l’existence : Comment ne pas se faire usurper l’identité par les fraudeurs ?

Pour lutter contre l’augmentation des fraudes à l’identité, les organisations de tous les secteurs ont commencé à mettre en œuvre la numérisation biométrique (par exemple, le visage, la rétine, les empreintes digitales) dans le cadre de leurs processus d’intégration et d’ouverture de session. En plus d’innover dans la manière dont les entreprises vérifient et authentifient les utilisateurs, la biométrie permet également une expérience utilisateur plus transparente (comme l’utilisation de FaceID ou TouchID sur votre téléphone au lieu d’essayer de se souvenir de plusieurs mots de passe).

Si la technologie biométrique est de plus en plus omniprésente dans la vie quotidienne, elle n’est pas pour autant infaillible. Nous avons tous vu ce film dans lequel un voleur professionnel utilise une empreinte digitale synthétique pour contourner un important système de sécurité. De même, les fraudeurs en ligne disposent d’une variété d’options (c’est-à-dire d’attaques de présentation) pour suivre les dernières avancées en matière de sécurité, ce qui fait de la vérification de l’identité en ligne et de la prévention de la fraude un jeu du chat et de la souris sans fin.

Qu’est-ce que la détection de la vivacité ?

La réponse, en partie, aux vulnérabilités qui existent dans le balayage biométrique est la détection de la vivacité. Au-delà de l’utilisation de la reconnaissance faciale, rétinienne ou des empreintes digitales comme moyen de vérification de l’identité, la détection de la présence va plus loin en déterminant si la source de l’échantillon est un être humain vivant ou une attaque de présentation, également appelée « usurpation d’identité ».

La détection de l’existence peut même être appliquée à la technologie de reconnaissance vocale, car il n’y a pas de limite au nombre de vecteurs qu’un pirate informatique peut infiltrer pour tenter de frauder l’identité.

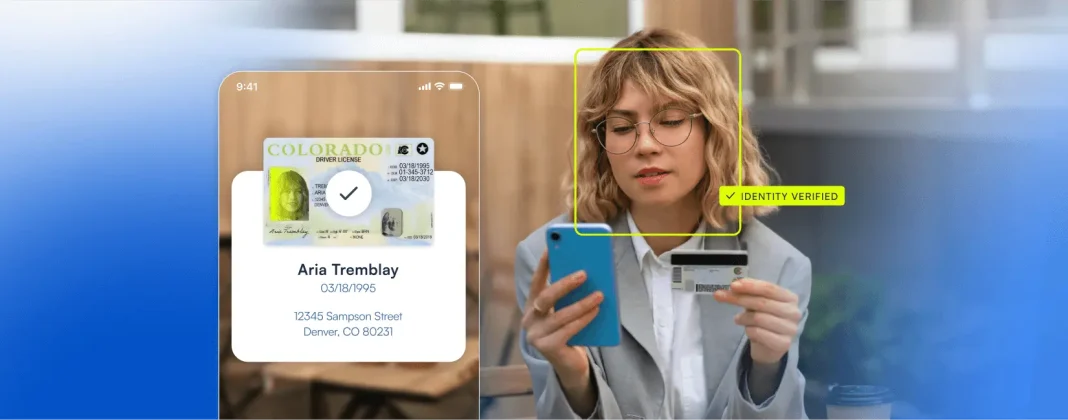

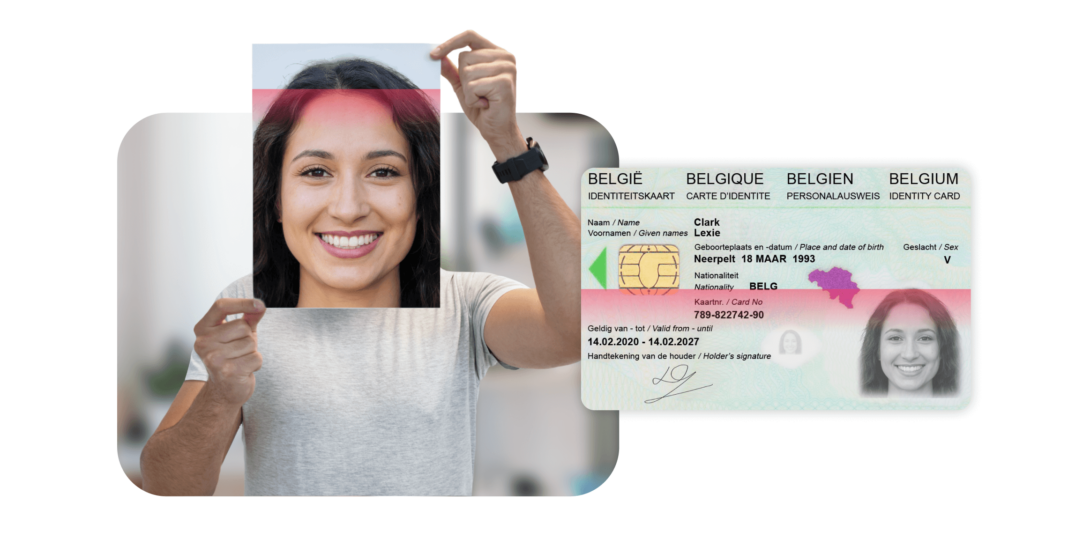

Essentiellement, la détection de la vivacité utilise des algorithmes basés sur l’IA pour éliminer les attaques de présentation, que ce soit au cours d’un processus de vérification initiale de l’identité (par exemple, une personne qui s’inscrit à un compte bancaire) ou de toute tentative d’authentification (par exemple, une personne qui se connecte à son compte). Dans le cas de la reconnaissance faciale, par exemple, la détection du caractère vivant s’appuie sur la technologie de vision par ordinateur pour détecter plus précisément si l’échantillon (selfie ou vidéo) est un vrai visage humain qui correspond également au document d’identité présenté.

Détection active ou passive de l’intégrité

Bien que les solutions varient en fonction du type d’échantillon biométrique considéré, il existe deux méthodes principales de détection de la présence : active et passive.

La détection active de la présence, comme son nom l’indique, nécessite une participation active de l’utilisateur. Pour la reconnaissance faciale, il peut s’agir de tourner la tête d’un côté à l’autre ou de haut en bas, ce qui permet au scanner de créer une carte en 3D du visage du sujet grâce à la perception de la profondeur. Cette version de la détection active de la présence est idéale pour lutter contre les tentatives d’usurpation d’identité en 2D, où un fraudeur peut essayer de contourner une invitation à prendre un selfie avec une photo du sujet qu’il essaie d’usurper.

En outre, la détection active de la vivacité est exploitée lorsque l’on demande à l’utilisateur d’effectuer une tâche qui ne peut pas être facilement recréée par un usurpateur ou un imposteur (par exemple, cligner des yeux ou suivre des points sur un écran avec les yeux).

La détection passive de la présence, en revanche, s’effectue avec peu ou pas d’interaction avec l’utilisateur (c’est-à-dire qu’un utilisateur peut prendre un selfie sans avoir à bouger la tête). En effet, les solutions passives ont développé des processus algorithmiques capables de reconnaître une attaque de présentation sur la base d’une seule image de données biométriques. Comme la détection passive fonctionne en arrière-plan et ne nécessite aucune action de la part du sujet, elle est considérée comme la plus transparente et la plus conviviale des deux méthodes, et prend généralement moins de temps pour vérifier l’identité de l’utilisateur.

Il existe également une version hybride connue sous le nom de détection de présence semi-passive, qui exige une action simple et moins contraignante de la part de l’utilisateur, comme un sourire, pour être vérifiée.

Attaques de présentation à prendre en compte

Comme indiqué plus haut, les pirates et les fraudeurs utilisent plusieurs méthodes différentes pour usurper le système, qui évoluent presque au même rythme que les méthodes mises au point pour contrecarrer les attaques de fraude par l’usurpation d’identité.

En fonction du niveau de sophistication de l’analyse biométrique infiltrée, les attaques de présentation peuvent impliquer une usurpation en 2D ou en 3D (c’est-à-dire une photographie ou une vidéo), ainsi que des mécanismes de modification ou de réplication (changement de la pilosité faciale ou port d’un masque synthétique). Les attaques les moins sophistiquées impliquent généralement que le fraudeur tente de contourner un scanner de reconnaissance faciale avec une photo ou une vidéo de la personne visée.

Cependant, il existe plusieurs méthodes plus sophistiquées qui impliquent une variété de masques (en papier, en latex ou en silicone), qui tentent de créer un rendu 3D qui exploite une certaine faiblesse dans un balayage biométrique. Les fraudeurs utilisent les mêmes propriétés synthétiques pour les scans de la rétine et des empreintes digitales, le niveau de sophistication correspondant généralement au niveau d’accès ou à la somme d’argent recherchée par le fraudeur, car les méthodes d’usurpation les plus avancées tendent à être plus coûteuses.

Pour les fraudeurs qui cherchent à contourner les scanners vidéo du visage, l’émergence de la technologie des « deepfakes » a joué un rôle prépondérant. Grâce aux deepfakes, la ressemblance numérique d’une personne (jusqu’à ses mouvements faciaux) peut être reproduite et superposée, ce qui permet aux pirates de se faire passer pour leurs victimes. La qualité des deepfakes ne cessant de s’améliorer, même les solutions de détection de la vivacité les plus avancées devront pousser l’innovation plus loin, afin de mieux déchiffrer ce qui est faux de ce qui ne l’est pas.

Résultat final

À mesure que nous évoluons vers une société de plus en plus numérique – et potentiellement sans mot de passe – la numérisation biométrique pour la vérification de l’identité pourrait devenir la norme. Bien qu’il n’existe pas d’approche unique garantissant de déjouer toutes les attaques de présentation, il existe une variété de méthodes que votre organisation peut mettre en œuvre pour détecter la présence ou non d’un utilisateur authentique.

C’est pourquoi de nombreux secteurs d’activité accordent la priorité à la détection passive de la présence, en particulier pour les cas d’utilisation où la rapidité et la facilité sont essentielles, comme l’enregistrement d’un vol.

Quelle que soit la manière dont une organisation envisage de mettre en œuvre la biométrie dans son processus d’accueil des utilisateurs, la détection de la présence jouera un rôle de plus en plus important à l’avenir, car les fraudeurs ne cessent d’explorer de nouvelles façons d’usurper le système.