Detección de actividad: Cómo no ser suplantado por los defraudadores de identidad

Para combatir el aumento del fraude de identidad, organizaciones de todos los sectores han empezado a implantar el escaneado biométrico (por ejemplo, facial, de retina, de huellas dactilares) como parte de sus procesos de incorporación e inicio de sesión. Además de innovar la forma en que las empresas verifican y autentican a los usuarios, la biometría también contribuye a una experiencia de usuario más fluida (como utilizar FaceID o TouchID en tu teléfono en lugar de intentar recordar varias contraseñas).

Aunque la tecnología biométrica se ha hecho más omnipresente en la vida cotidiana, no es infalible. Todos hemos visto esa película en la que un ladrón profesional utiliza una huella dactilar sintética para saltarse un importante sistema de seguridad. Del mismo modo, los defraudadores en línea disponen de diversas opciones (es decir, ataques de presentación) para seguir el ritmo de los últimos avances en seguridad, lo que convierte la verificación de la identidad en línea y la prevención del fraude en un interminable juego del gato y el ratón.

¿Qué es la detección de liveness?

La respuesta, en parte, a las vulnerabilidades que existen en el escaneado biométrico es la detección de vitalidad. Más allá de limitarse a utilizar el reconocimiento facial, de retina o de huellas dactilares como medio de verificación de la identidad, la detección de vitalidad va un paso más allá al determinar si la fuente de la muestra es un ser humano vivo o un ataque de presentación, también denominado «suplantación del sistema».

La detección de vitalidad puede aplicarse incluso a la tecnología de reconocimiento de voz, ya que no hay límite al número de vectores en los que se infiltrará un pirata informático cuando intente suplantar la identidad.

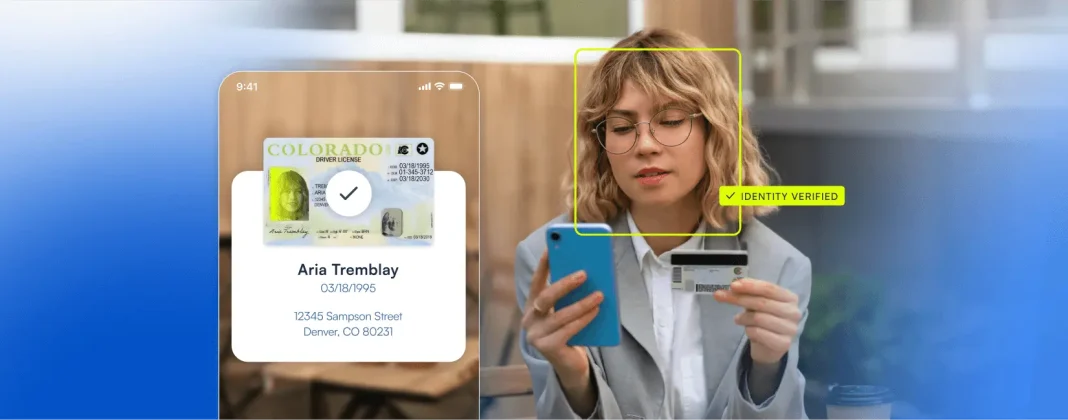

Esencialmente, la detección de vitalidad utiliza algoritmos basados en IA para eliminar los ataques de presentación, ya sea durante un proceso inicial de verificación de identidad (por ejemplo, alguien que se registra en una cuenta bancaria) o cualquier intento de autenticación (por ejemplo, alguien que inicia sesión en su cuenta). Con el reconocimiento facial, por ejemplo, la detección de vitalidad aprovecha la tecnología de visión por ordenador para detectar con mayor precisión si la muestra (ya sea un selfie o un vídeo) es un rostro humano real que también coincide con el documento de identidad presentado.

Detección de vida activa frente a pasiva

Aunque las soluciones varían en función del tipo de muestra biométrica que se considere, existen dos métodos principales para la detección de la vitalidad: activo y pasivo.

La detección activa de la vitalidad, como su nombre indica, requiere la participación activa del usuario. Para el reconocimiento facial, esto puede incluir girar la cabeza de un lado a otro o de arriba abajo, lo que permite al escáner crear un mapa 3D de la cara del sujeto mediante la percepción de la profundidad. Esta versión de la detección activa de la vitalidad es ideal para combatir los intentos de suplantación en 2D, en los que un estafador puede intentar eludir la indicación de un selfie con una foto del sujeto al que intenta suplantar.

Además, la detección activa de la vitalidad se aprovecha cuando se pide al usuario que realice una tarea que no puede ser recreada fácilmente por un impostor o un impostor (por ejemplo, parpadear o seguir puntos en una pantalla con los ojos).

La detección pasiva de la vitalidad, por otra parte, se realiza con poca o ninguna interacción del usuario (es decir, un usuario puede hacerse un selfie sin tener que mover la cabeza). Esto se debe a que las soluciones pasivas han desarrollado procesos algorítmicos que pueden reconocer un ataque de presentación basándose en un solo fotograma de datos biométricos. Dado que la detección pasiva funciona en segundo plano y no requiere ninguna acción por parte del sujeto, se considera el método más fluido y fácil de usar de los dos, y suele llevar menos tiempo verificar al usuario.

También existe una versión híbrida conocida como detección semipasiva de vitalidad, que requiere una acción sencilla y menos gravosa por parte del usuario, como que sonría para ser verificado.

Ataques de presentación a tener en cuenta

Como ya se ha señalado, existen varios métodos diferentes que los piratas informáticos y los defraudadores utilizan para suplantar el sistema, que evolucionan casi al mismo ritmo que los métodos desarrollados para frustrar los ataques de fraude basados en la identidad.

Dependiendo del nivel de sofisticación del escáner biométrico en el que se infiltren, los ataques de presentación pueden implicar la suplantación en 2D o 3D (es decir, fotografía o vídeo), así como mecanismos de modificación o réplica (cambiar el vello facial o llevar una máscara sintética). Los ataques menos sofisticados suelen implicar que el defraudador intente burlar un escáner de reconocimiento facial con una foto o un vídeo del sujeto pretendido.

Sin embargo, hay varios métodos más astutos que implican una variedad de máscaras (ya sean de papel, látex o silicona), que intentan crear una representación en 3D que explote un determinado punto débil de un escáner biométrico. Los estafadores utilizan las mismas propiedades sintéticas para los escáneres de retina y de huellas dactilares, y el nivel de sofisticación suele corresponderse con el nivel de acceso o la cantidad de dinero que busca el estafador, ya que los métodos más avanzados de suplantación suelen ser más caros.

Para los estafadores que buscan eludir los escáneres faciales por vídeo, la aparición de la tecnología deepfake ha desempeñado un papel destacado. Mediante los deepfakes, la semejanza digital de una persona (hasta sus movimientos faciales) puede replicarse y superponerse, permitiendo a los hackers hacerse pasar por sus víctimas. A medida que la calidad de los deepfakes siga mejorando, incluso las soluciones más avanzadas de detección de la vitalidad tendrán que seguir innovando, para descifrar mejor lo que es falso de lo que no lo es.

Conclusión

A medida que evolucionamos hacia una sociedad cada vez más digital -y potencialmente libre de contraseñas-, el escaneado biométrico para la verificación de la identidad puede convertirse en la norma. Y aunque no existe un enfoque único que garantice frustrar todos los ataques de presentación, hay una variedad de métodos que tu organización puede implementar para ayudar a detectar cuándo un usuario auténtico está presente o no.

En particular, cuando se trata de la experiencia del usuario, se aconseja crear la menor fricción posible, por lo que muchas industrias están dando prioridad a la detección pasiva de la actividad, especialmente en casos de uso en los que la velocidad y la facilidad son esenciales, como cuando alguien se registra en un vuelo.

Independientemente de cómo piense una organización implantar la biometría en su proceso de incorporación de usuarios, la detección de la vitalidad sólo desempeñará un papel más importante en el futuro, a medida que los defraudadores sigan explorando nuevas formas de burlar el sistema.