الكشف عن الهوية: كيفية عدم التعرض للانتحال من قبل محتالي الهوية

لمكافحة تزايد عمليات الاحتيال في الهوية، بدأت المؤسسات في مختلف القطاعات في تطبيق المسح البيومتري (على سبيل المثال، مسح الوجه وشبكية العين وبصمات الأصابع) كجزء من عمليات التأهيل وتسجيل الدخول. وبالإضافة إلى الابتكار في كيفية تحقق الشركات من المستخدمين ومصادقتهم، فإن القياسات الحيوية تُضفي أيضاً تجربة أكثر سلاسة للمستخدم (مثل استخدام FaceID أو TouchID على هاتفك بدلاً من محاولة تذكر كلمات مرور متعددة).

في حين أن تقنية القياسات الحيوية أصبحت أكثر انتشاراً في كل مكان في الحياة اليومية، إلا أنها ليست مضمونة. لقد شاهدنا جميعًا ذلك الفيلم الذي يستخدم فيه لص محترف بصمة إصبع اصطناعية لتجاوز نظام أمني كبير. وبالمثل، لدى المحتالين عبر الإنترنت مجموعة متنوعة من الخيارات المتاحة لهم (أي هجمات العرض التقديمي) لمواكبة أحدث التطورات الأمنية، مما يجعل التحقق من الهوية عبر الإنترنت ومنع الاحتيال لعبة لا تنتهي من لعبة القط والفأر.

ما هو اكتشاف الفعالية؟

إن الحل، جزئياً، لنقاط الضعف الموجودة في المسح البيومتري هو الكشف عن التفاعلية. فإلى جانب مجرد استخدام التعرف على الوجه أو شبكية العين أو بصمات الأصابع كوسيلة للتحقق من الهوية، فإن الكشف عن التفاعلية يذهب إلى أبعد من ذلك من خلال تحديد ما إذا كان مصدر العينة إنساناً حياً أو هجوم عرض تقديمي، يشار إليه أيضاً باسم “انتحال النظام”.

يمكن حتى تطبيق الكشف عن الحركية على تقنية التعرّف على الصوت، حيث لا يوجد حد لعدد النواقل التي سيتسلل إليها المخترق عند محاولة تزوير الهوية.

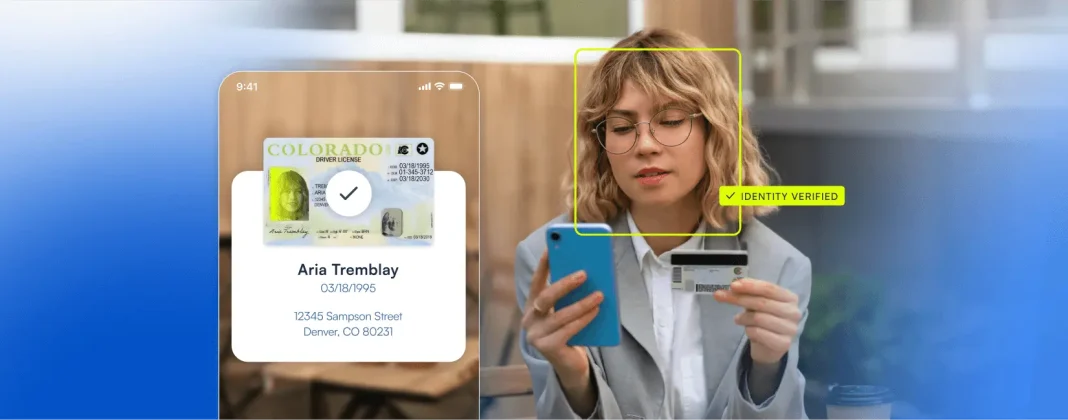

بشكل أساسي، يستخدم الكشف عن التفاعلية خوارزميات قائمة على الذكاء الاصطناعي للتخلص من هجمات العرض التقديمي، سواء أثناء عملية التحقق الأولي من الهوية (على سبيل المثال، تسجيل شخص ما للحصول على حساب مصرفي) أو أي محاولة مصادقة (على سبيل المثال، تسجيل شخص ما للدخول إلى حسابه). مع ميزة التعرّف على الوجه، على سبيل المثال، تستفيد تقنية الكشف عن الهوية من تقنية الرؤية الحاسوبية لاكتشاف ما إذا كانت العينة (سواء كانت صورة شخصية أو مقطع فيديو) هي وجه بشري حقيقي يتطابق أيضًا مع مستند الهوية المقدم.

الكشف النشط مقابل الكشف السلبي

بينما تختلف الحلول بناءً على نوع العينة البيومترية التي يتم النظر فيها، هناك طريقتان رئيسيتان للكشف عن التواجد: النشط والسلبي.

يتطلب الكشف النشط، كما يوحي اسمه، مشاركة نشطة من المستخدم. بالنسبة للتعرّف على الوجه، يمكن أن يشمل ذلك إدارة الرأس من جانب إلى آخر أو من أعلى وأسفل، مما يسمح للمسح بإنشاء خريطة ثلاثية الأبعاد لوجه الشخص من خلال إدراك العمق. يُعدّ هذا الإصدار من الكشف النشط عن الوجود النشط مثاليًا لمكافحة محاولات الانتحال ثنائية الأبعاد، حيث قد يحاول المحتال تجاوز المطالبة بالتقاط صورة شخصية مع صورة للشخص الذي يحاول انتحال شخصيته.

علاوةً على ذلك، يتم الاستفادة من الكشف النشط عن النشاط عند الطلب من المستخدم إكمال مهمة لا يمكن إعادة إنشائها بسهولة من قبل شخص مخادع أو محتال (على سبيل المثال، الرمش أو تتبع النقاط على الشاشة بعينيك).

من ناحية أخرى، يتم إجراء الكشف السلبي عن التواجد السلبي بتفاعل ضئيل أو بدون تفاعل المستخدم (أي يمكن للمستخدم التقاط صورة سيلفي دون الحاجة إلى تحريك رأسه). ويرجع ذلك إلى أن الحلول السلبية قد طورت عمليات خوارزمية يمكنها التعرف على هجوم العرض التقديمي بناءً على إطار واحد من البيانات البيومترية. ونظرًا لأن الكشف السلبي يعمل في الخلفية ولا يتطلب أي إجراء من جانب الشخص، فإنه يعتبر الأكثر سلاسة وسهولة في الاستخدام من بين الطريقتين، وعادةً ما يستغرق وقتًا أقل للتحقق من المستخدم.

هناك أيضًا إصدار هجين يُعرف باسم الكشف شبه السلبي، والذي يتطلب إجراءً بسيطًا وأقل إرهاقًا من المستخدم، مثل جعله يبتسم حتى يتم التحقق منه.

هجمات العرض التقديمي التي يجب مراعاتها

كما هو مذكور أعلاه، هناك العديد من الطرق المختلفة التي يستخدمها القراصنة والمحتالون لانتحال النظام، والتي تتطور بنفس معدل تطور الأساليب التي تم تطويرها لإحباط هجمات الاحتيال القائمة على الهوية.

اعتماداً على مستوى تطور المسح البيومتري الذي يتم اختراقه، يمكن أن تتضمن هجمات العرض التقديمي انتحالاً ثنائي الأبعاد أو ثلاثي الأبعاد (أي صورة أو فيديو)، بالإضافة إلى آليات للتعديل أو التكرار (تغيير شعر الوجه مقابل ارتداء قناع اصطناعي). عادةً ما تنطوي الهجمات الأقل تطوراً على محاولة المحتال تجاوز فحص التعرف على الوجه باستخدام صورة أو مقطع فيديو للشخص المقصود.

ومع ذلك، هناك العديد من الأساليب الأكثر ذكاءً التي تنطوي على مجموعة متنوعة من الأقنعة (سواء كانت مصنوعة من الورق أو اللاتكس أو السيليكون)، والتي تحاول إنشاء عرض ثلاثي الأبعاد يستغل نقطة ضعف معينة في المسح البيومتري. يستخدم المحتالون الخصائص الاصطناعية نفسها في عمليات مسح شبكية العين وبصمات الأصابع، وعادةً ما يتطابق مستوى التطور مع مستوى الوصول أو مبلغ المال الذي يسعى المحتال للحصول عليه، حيث تميل أساليب الانتحال الأكثر تقدماً إلى أن تكون أكثر تكلفة.

بالنسبة للمحتالين الذين يتطلعون إلى تجاوز عمليات مسح الوجه بالفيديو، كان لظهور تقنية التزييف العميق دور بارز. فمن خلال تقنية التزييف العميق، يمكن من خلال تقنية التزييف العميق، يمكن تكرار الشبه الرقمي للشخص (وصولاً إلى حركات وجهه) وتركيبها، مما يسمح للقراصنة بالظهور كضحاياهم. ومع استمرار تحسّن جودة التزييف العميق، ستحتاج حلول الكشف عن التزييف العميق الأكثر تقدماً إلى دفع عجلة الابتكار إلى أبعد من ذلك، من أجل تمييز ما هو مزيف من غير المزيف بشكل أفضل.

خلاصة القول

مع تطورنا إلى مجتمع رقمي – وربما خالٍ من كلمات المرور – بشكل متزايد، قد يصبح المسح البيومتري للتحقق من الهوية هو القاعدة. وعلى الرغم من عدم وجود نهج واحد يناسب الجميع ويضمن إحباط كل هجمات العرض التقديمي، إلا أن هناك مجموعة متنوعة من الطرق التي يمكن لمؤسستك تنفيذها للمساعدة في اكتشاف وجود مستخدم أصيل أو عدم وجوده.

على وجه الخصوص، عندما يتم طرح تجربة المستخدم في هذا المزيج، يُنصح بخلق أقل قدر ممكن من الاحتكاك، وهذا هو السبب في أن العديد من الصناعات تعطي الأولوية للكشف السلبي عن التفاعل السلبي، خاصةً في حالات الاستخدام التي تكون فيها السرعة والسهولة أمرًا أساسيًا، مثل قيام شخص ما بتسجيل الدخول إلى رحلة طيران.

بغض النظر عن الكيفية التي تخطط بها المؤسسة لتطبيق القياسات الحيوية في عملية تأهيل المستخدمين، فإن الكشف عن التواجد سيلعب دوراً أكبر في المستقبل مع استمرار المحتالين في استكشاف طرق جديدة لخداع النظام.