Como criar um processo de verificação de ID remoto seguro e fácil

Atualmente, muitos serviços simples, como transferência de dinheiro ou verificação do saldo da conta, podem ser feitos com a ajuda de aplicativos bancários móveis em segundos. No entanto, com o aumento do número de clientes que se inclinam mais para o celular, suas expectativas de obter um serviço rápido e prático também estão aumentando e expandindo seu escopo. Para as empresas que pretendem entrar ou se desenvolver ainda mais no âmbito digital, isso é tanto uma oportunidade quanto um desafio. A grande oportunidade está na criação de processos de atendimento ao cliente mais simplificados, mas quando se trata de procedimentos mais complexos, eles geralmente vêm acompanhados de preocupações com a segurança. Aqui está nossa opinião sobre uma dessas questões: a verificação remota de identidade.

Você se lembra de Alex, a adolescente que no ano passado gastou acidentalmente mais de US$ 700 na Sephora com o cartão de crédito de sua mãe? Infelizmente, essa anedota está longe de ser a pior coisa que pode acontecer ao lidar com transações virtuais confidenciais. As fraudes e os roubos de identidade são problemas sérios para um número cada vez maior de empresas que buscam transferir suas operações para o espaço virtual, e a questão da correspondência entre a identidade digital de uma pessoa e sua identidade na vida real não é um problema fácil de resolver.

Superação dos desafios de confiança, segurança e experiência do usuário

Que tipo de soluções existem para reduzir os riscos à segurança? As tendências mais recentes têm mostrado uma mudança em direção a uma abordagem mais holística da verificação, em que vários fatores trabalham juntos como partes de um processo de verificação integrado. Isso é amplamente afetado por regulamentações cada vez mais rigorosas para as empresas, como a KYC (Know Your Customer) para instituições financeiras. Uma dessas abordagens que já está presente há algum tempo é a autenticação multifator. Trata-se de um método em que há várias etapas que fornecem evidência de identidade a um mecanismo de autenticação. Um exemplo comum de MFA é uma pergunta de segurança adicional que às vezes é exigida junto com o nome de usuário e a senha. No entanto, agora ela oferece uma proteção ainda maior, pois é capaz de combinar várias fontes de dados para verificar a identidade de uma pessoa. Além de senhas, perguntas de segurança e autenticação por SMS, a biometria (na forma de impressão digital, íris, reconhecimento facial ou de voz) é cada vez mais usada como um fator importante na correspondência de dados de identidade com uma pessoa viva. Isso torna a verificação remota de identidade tão segura quanto se fosse feita ao vivo, nas filiais. As soluções mais avançadas garantem um processo de verificação preciso e seguro, mas também são fáceis de integrar, rápidas e fáceis de usar.

As possibilidades são inúmeras, mas aqui está nosso rápido passo a passo de como seria um processo de verificação de identidade remota em algumas etapas:

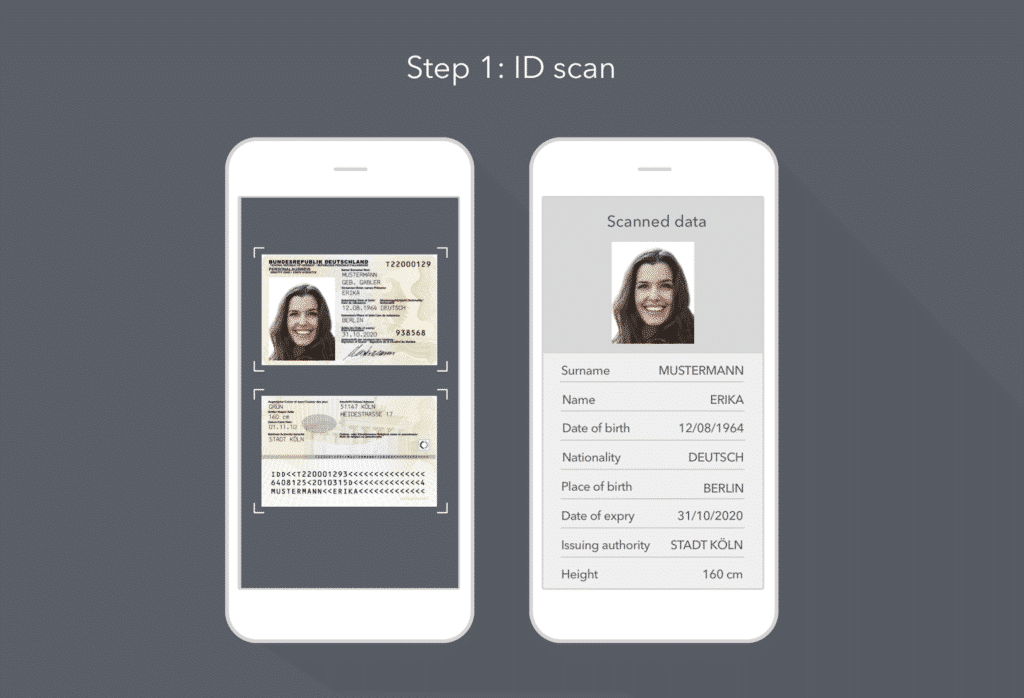

ETAPA 1 – Digitalização de ID: Em vez de inserir dados de identificação manualmente, qualquer dado de documento pode ser extraído com o BlinkIDVocê pode digitalizar e extrair os dados de qualquer documento com o SDK, um SDK fácil de integrar que permite a extração de dados em tempo real com alta precisão. Considerando a sensibilidade desses dados, a digitalização e a extração são feitas off-line e localmente em um dispositivo. O cliente decide como lidar com as informações do ponto de vista da segurança.

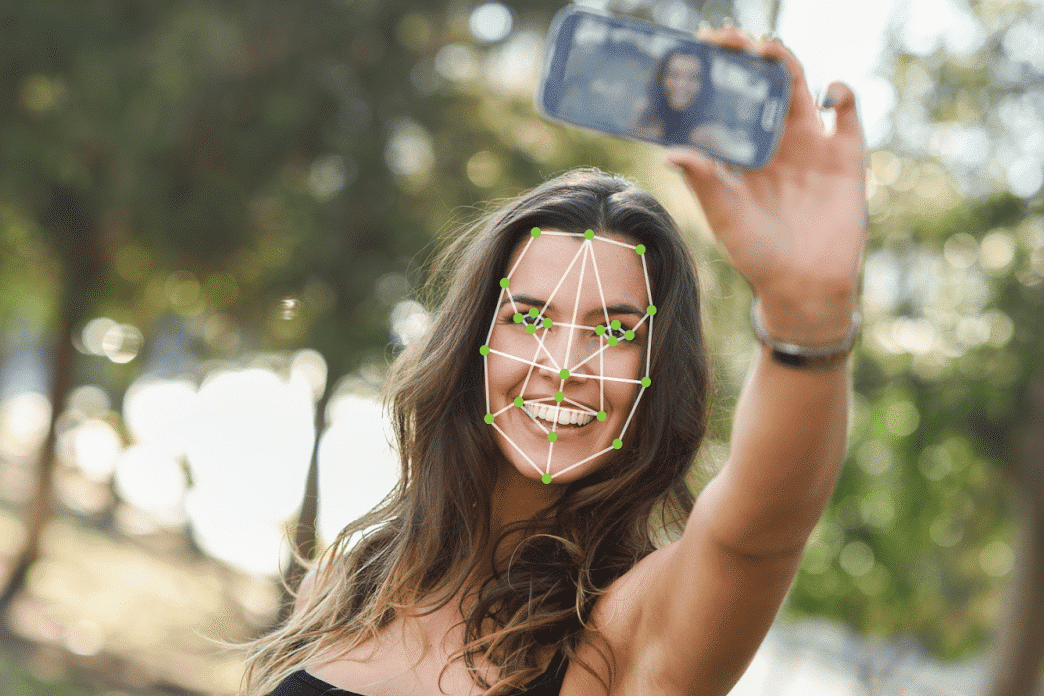

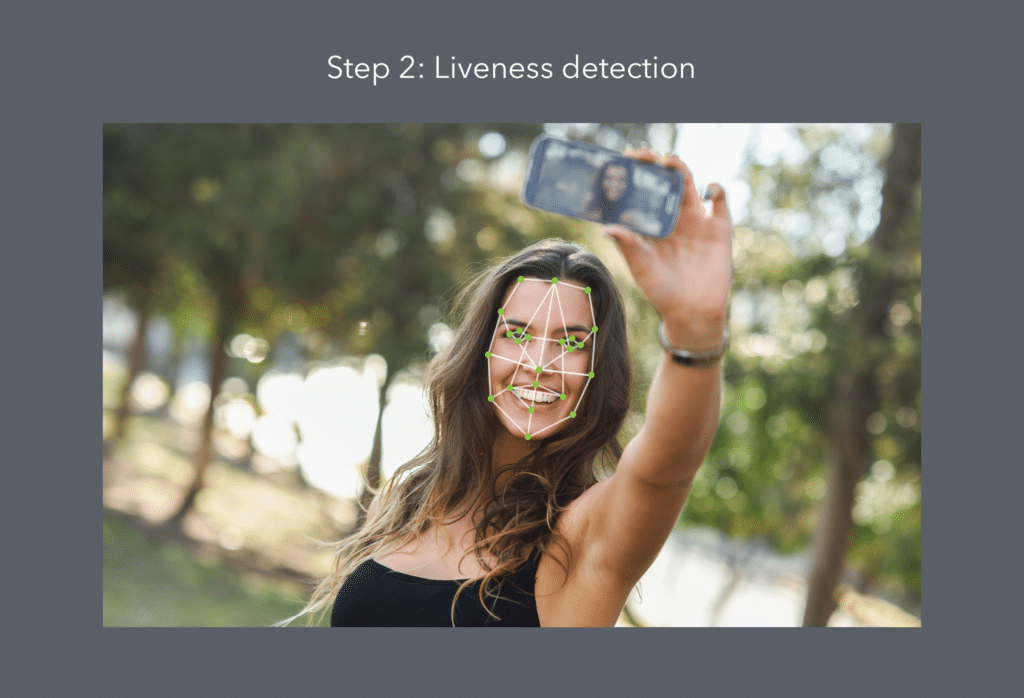

ETAPA 2 – Detecção de vivacidade: Esta etapa garante que o usuário seja uma pessoa real. Há várias soluções de software que oferecem variações de reconhecimento de movimento facial (Visage Technologies, BioID, Applied Recognition e muitas outras). Com um desses softwares integrados ao processo de verificação, tudo o que o usuário precisa fazer é apontar a câmera do telefone em sua direção e fazer alguns movimentos, como piscar ou sorrir.

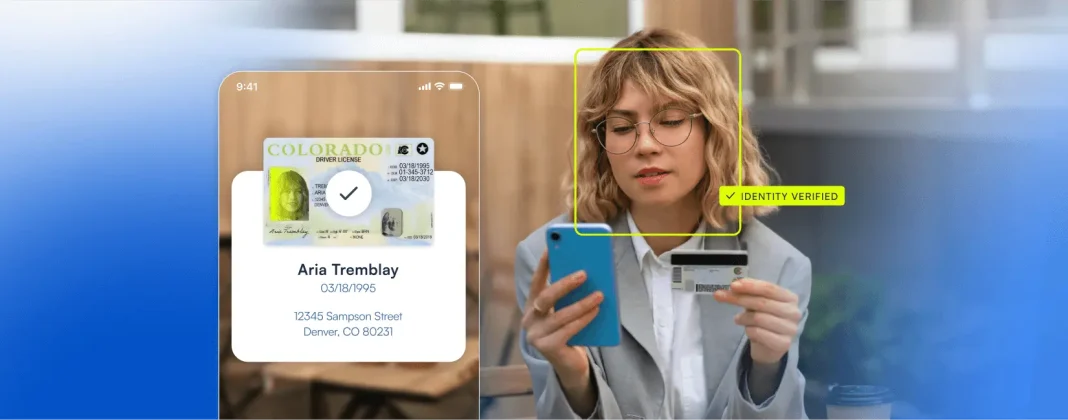

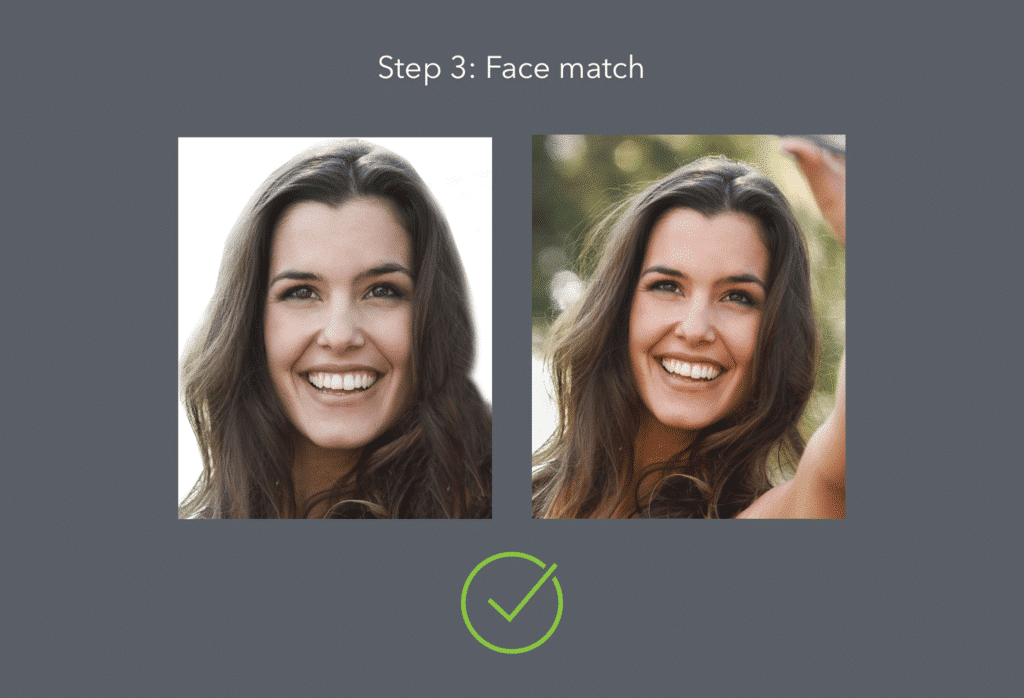

ETAPA 3 – Correspondência facial: Por fim, esta etapa reúne as duas primeiras – ela faz a correspondência entre os dados extraídos do documento de identidade do usuário e a identidade do usuário na vida real. Há soluções inteligentes de reconhecimento de identificação facial sendo desenvolvidas em todo o mundo, que combinam biometria com inteligência artificial e aprendizado de máquina para oferecer uma identificação precisa e exata do usuário (procure Innov8tif, Microsoft, Megvii ou NEC).

Integração de biometria

As soluções biométricas podem ser adicionadas a qualquer uma dessas etapas para contribuir com a segurança do processo de verificação de identidade (tecnologia de leitura ocular, reconhecimento de voz, impressões digitais ou da palma da mão e similares).

E quanto aos gêmeos?

Os céticos podem argumentar que a verificação remota de identidade pode não ser capaz de enfrentar alguns desafios da verificação de identidade ao vivo. Por exemplo, por mais avançados que sejam os softwares de biometria e de detecção de vivacidade, será que eles conseguem distinguir gêmeos idênticos? A isso dizemos: uma pessoa atrás do balcão em uma agência conseguiria diferenciá-los? A verificação de identidade ao vivo, nesse caso, é igualmente, se não menos, segura do que a verificação remota.

O processo que descrevemos leva segundos para ser concluído porque elimina a necessidade de inserir manualmente os dados necessários. Entretanto, está claro que um processo KYC completo não pode ser concluído com apenas essas três ou quatro etapas e que são necessárias verificações adicionais e conformidade regulamentar. É por isso que todas as soluções geralmente vêm na forma de SDK ou API e são facilmente integradas a qualquer aplicativo. Do ponto de vista dos usuários, essas são ações simples que podem ser realizadas em qualquer lugar sem consumir muito tempo. Afinal, não é esse o principal objetivo de todos os novos serviços em um mundo centrado em dispositivos móveis – oferecer um envolvimento contínuo sem comprometer a experiência do usuário?

Além da abertura remota de contas, há muitos casos de uso em que a verificação de identidade é necessária: desde check-ins em hotéis e aeroportos, verificações de segurança, avaliações de cidadania e imigração até o registro de eleitores, entre outros.

Você tem alguma dúvida?

Esperamos que você tenha achado útil essa visão sobre a verificação de ID. Se você tiver alguma dúvida, fique à vontade para entrar em contato conosco abaixo. Teremos prazer em conversar com você sobre como usar o OCR avançado para aprimorar seus processos de negócios!

*Não temos uma solução completa para verificação de identidade, mas nossa tecnologia de escaneamento de identidade é uma excelente primeira etapa em qualquer processo de verificação de identidade