Les 10 principales tendances de la vérification d’identité en 2024

À l’aube de l’année 2024, le monde de la vérification d’identité est en pleine effervescence avec de nouvelles tendances et technologies. Deepfakes ? Identités synthétiques ? Ils font partie des défis d’aujourd’hui.

Lorsque les menaces d’usurpation d’identité et de fraude rôdent à chaque coin de rue, il n’est pas seulement utile, mais impératif de se tenir informé des dernières tendances.

En tant que partenaire de confiance, Microblink est là pour vous guider à travers les 10 principales tendances en matière de vérification d’identité qui façonneront 2024. De la lutte contre les deepfakes à l’adoption de solutions d’identité holistiques, nous sommes en première ligne et veillons à ce que votre parcours en matière de confiance et de sécurité des clients ne soit pas seulement réactif, mais aussi proactif et informé.

1. Lutter contre les « deepfakes » et les fraudes avancées

Le monde des affaires est confronté à une menace croissante et sophistiquée : la technologie « deepfake ». Ces contrefaçons hyperréalistes, élaborées par l’intelligence artificielle, représentent un nouveau défi de taille dans le domaine de la fraude.

Une enquête récente de Regula a mis en lumière ces préoccupations, en indiquant qu’une grande partie des entreprises ont déjà été ciblées par des fraudes à la voix et à la vidéo. Plus précisément, 37 % d’entre elles ont été confrontées à des fraudes à la voix synthétisée et 29 % ont été la proie de fausses vidéos. Avec le risque de pertes financières substantielles et d’érosion de la confiance, les entreprises doivent s’adapter rapidement à ce paysage de menaces en constante évolution.

Pour relever ce défi, les entreprises doivent investir dans des technologies avancées de détection des anomalies. Ces systèmes sont conçus pour examiner minutieusement les interactions à la recherche de signes de manipulation, en distinguant les comportements humains authentiques des anomalies générées par l’IA.

La sophistication des deepfakes signifie que les mesures de sécurité traditionnelles sont souvent insuffisantes ; au lieu de cela, des outils d’IA et d’apprentissage automatique de pointe doivent être déployés pour détecter des irrégularités subtiles qui échapperaient à la détection humaine.

Alors que les fraudeurs s’appuient sur l’IA pour créer des deepfakes, les entreprises doivent combattre le feu par le feu, en exploitant la puissance de l’IA pour se protéger contre ces menaces.

Importance des contrôles de présence en temps réel dans les interactions numériques

Outre la détection des anomalies, les contrôles de présence en temps réel sont essentiels. Ces vérifications permettent de s’assurer que la personne présente lors d’une interaction numérique est bien vivante, et non un fac-similé préenregistré ou recréé numériquement. La vérification complète de l’identité et les contrôles biométriques, y compris la vérification de la vivacité, présentent un grand intérêt pour contrecarrer l’utilisation d’images réutilisables ou de fausses vidéos dans le cadre d’activités frauduleuses.

Un article récent indique que des secteurs comme les crypto-monnaies et la fintech sont particulièrement vulnérables, le secteur des crypto-monnaies représentant à lui seul 88 % de tous les cas de deepfake détectés. Cette nouvelle arrive en même temps qu’une autre statistique stupéfiante.

Les fraudes à l’identité liées aux deepfakes ont été multipliées par dix en 2023 par rapport à l’année précédente, ce qui souligne l’urgence pour les entreprises d’adopter des solutions de vérification alimentées par l’IA capables de contrecarrer ces menaces sophistiquées.

En mettant en œuvre de telles mesures, les entreprises peuvent ajouter une couche critique de sécurité lors de l’authentification des utilisateurs, réduisant ainsi considérablement le risque de fraude lié au deepfake.

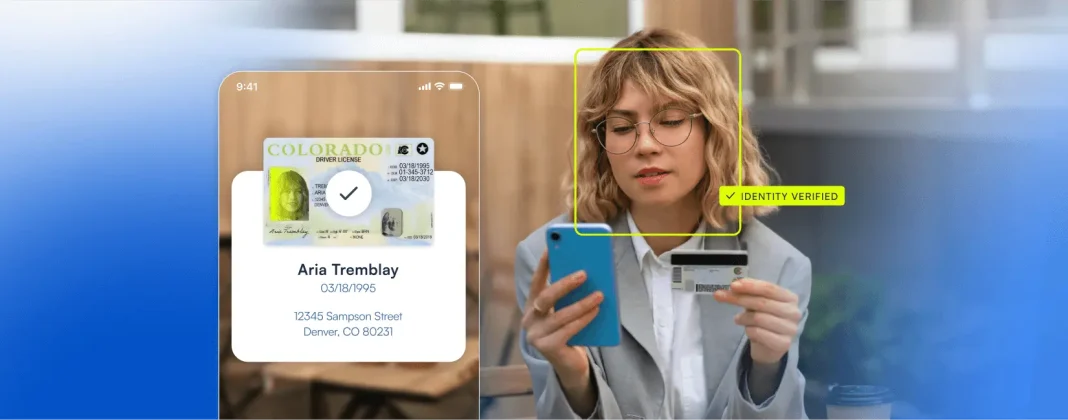

2. Solutions globales de vérification de l’identité

Le marché s’oriente de plus en plus vers des solutions qui consolident les processus de vérification des documents et des données biométriques. Cette évolution s’explique par la reconnaissance croissante des avantages multiples de ces solutions.

Par exemple, l’intégration de la vérification des documents et de l’analyse biométrique permet d’obtenir une confirmation composite et plus fiable de l’identité. Cette approche holistique s’inscrit dans la recherche globale d’une sécurité et d’une efficacité accrues dans le monde de la vérification de l’identité numérique.

Les organisations de divers secteurs recherchent des méthodes de vérification rationalisées pour authentifier les identités sans introduire de frictions dans l’expérience de l’utilisateur. Cette demande répond directement à l’escalade des interactions numériques, qui nécessitent des vérifications d’identité plus efficaces pour contrer les schémas de fraude sophistiqués, tels que ceux impliquant des « deepfakes ».

Les conclusions de Gartner corroborent cette tendance, en soulignant le besoin de confiance dans les identités des utilisateurs lors d’engagements numériques dans un large éventail de zones géographiques et de secteurs d’activité.

L’intégration de la vérification des documents et de la biométrie offre de nombreux avantages. Tout d’abord, elle permet une vérification complète de l’identité qui est beaucoup plus difficile à compromettre que les méthodes reposant sur des points de données isolés. De plus, en incorporant des données biométriques – telles que la reconnaissance faciale ou les empreintes digitales – dans le processus de vérification des documents, les entreprises peuvent offrir une défense plus sûre contre l’usurpation d’identité et la fraude.

Amélioration de l’expérience de l’utilisateur grâce à des solutions de vérification centralisées

Une expérience utilisateur transparente est au cœur de la satisfaction du client. L’utilisation d’une solution de vérification unique permet aux entreprises d’éliminer les inconvénients liés aux multiples étapes de vérification, réduisant ainsi la frustration des utilisateurs et les taux d’abandon.

Tout cela se traduit par un processus d’accueil plus fluide pour les utilisateurs, qui peuvent vérifier leur identité rapidement et sans problème, ce qui se traduit par des taux de conversion plus élevés pour les entreprises.

En outre, en adoptant des solutions de vérification d’identité basées sur l’IA, les entreprises peuvent fournir un retour d’information en temps réel et accélérer le processus de vérification, tout en conservant une grande précision. Une telle efficacité améliore non seulement l’expérience de l’utilisateur, mais favorise également la confiance dans l’écosystème numérique.

Après tout, l’un des principaux objectifs d’une vérification solide de l’identité est d’inspirer confiance lors des interactions numériques. Cet objectif est atteint plus efficacement grâce à l’utilisation de méthodes de vérification holistiques.

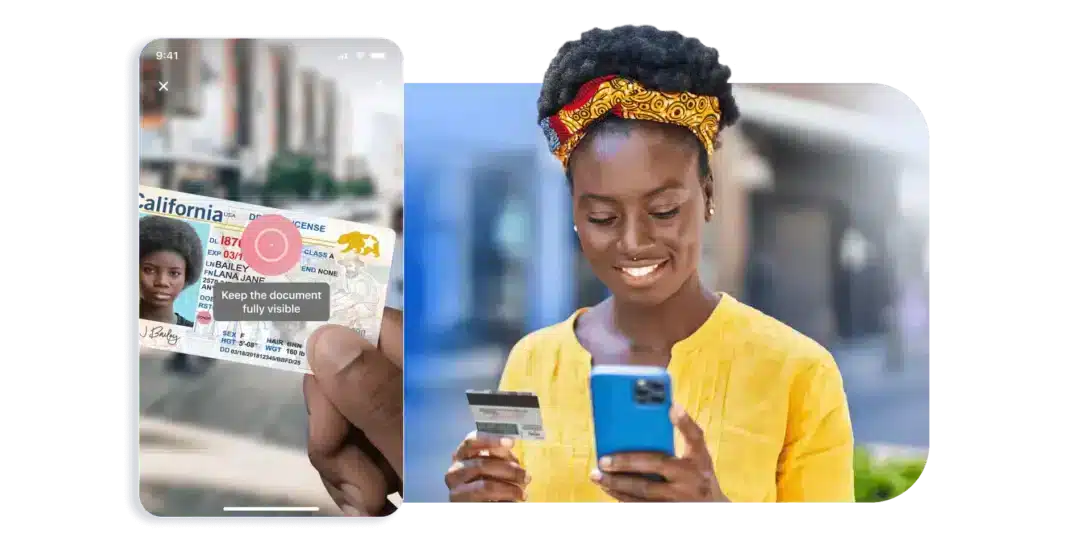

3. Automatisation et amélioration de la qualité de la numérisation

Dans le paysage de l’IDV, qui évolue rapidement, la capture automatisée de documents et les numérisations de haute qualité sont devenues essentielles. Il ne s’agit pas de simples compléments, mais d’éléments fondamentaux qui déterminent la précision et la fiabilité des systèmes IDV. Voici pourquoi ils sont importants.

L’impact des capacités de l’appareil de l’utilisateur et de la qualité de la photo sur la précision de la vérification est immense. Dans un monde où les appareils mobiles sont omniprésents, il est essentiel d’exploiter la technologie de l’appareil photo disponible dans la poche de l’utilisateur. Le processus de vérification commence par une image claire et de haute résolution. Si la capture initiale est de mauvaise qualité, les étapes suivantes de la vérification risquent d’être compromises.

Les appareils des utilisateurs varient considérablement et leurs capacités influencent directement le résultat du processus de vérification. Un système IDV robuste doit être conçu pour gérer cette variance, en veillant à ce que la capture d’images soit optimisée pour toute une gamme d’appareils afin de maintenir une grande précision.

La capture automatisée de documents ne consiste pas seulement à prendre une photo, mais aussi à guider l’utilisateur tout au long du processus afin d’obtenir le meilleur résultat possible. Il s’agit notamment de reconnaître les différents types de documents et d’inviter les utilisateurs à adapter leur environnement de capture si nécessaire. Des mécanismes de retour d’information en temps réel peuvent aider les utilisateurs à réaliser la capture idéale, ce qui se traduit par des vérifications plus réussies.

En se référant au Regula Identity Verification Trends Forecast for 2024, la priorité donnée à la qualité de la numérisation des documents est soulignée comme une tendance significative. Les prévisions suggèrent que l’automatisation complète de la capture des pièces d’identité est imminente, ce qui indique que l’industrie se concentre sur l’amélioration des capacités des technologies de capture de documents.

L’enquête incluse dans les prévisions souligne la nécessité de disposer de scans de haute qualité. C’est une tendance qui ne peut être ignorée, étant donné la corrélation directe entre la qualité des scans et l’efficacité du processus automatisé de vérification de l’identité. Sans scans de haute qualité, la fiabilité des résultats de la vérification diminue, ce qui peut permettre à des documents frauduleux de passer entre les mailles du filet.

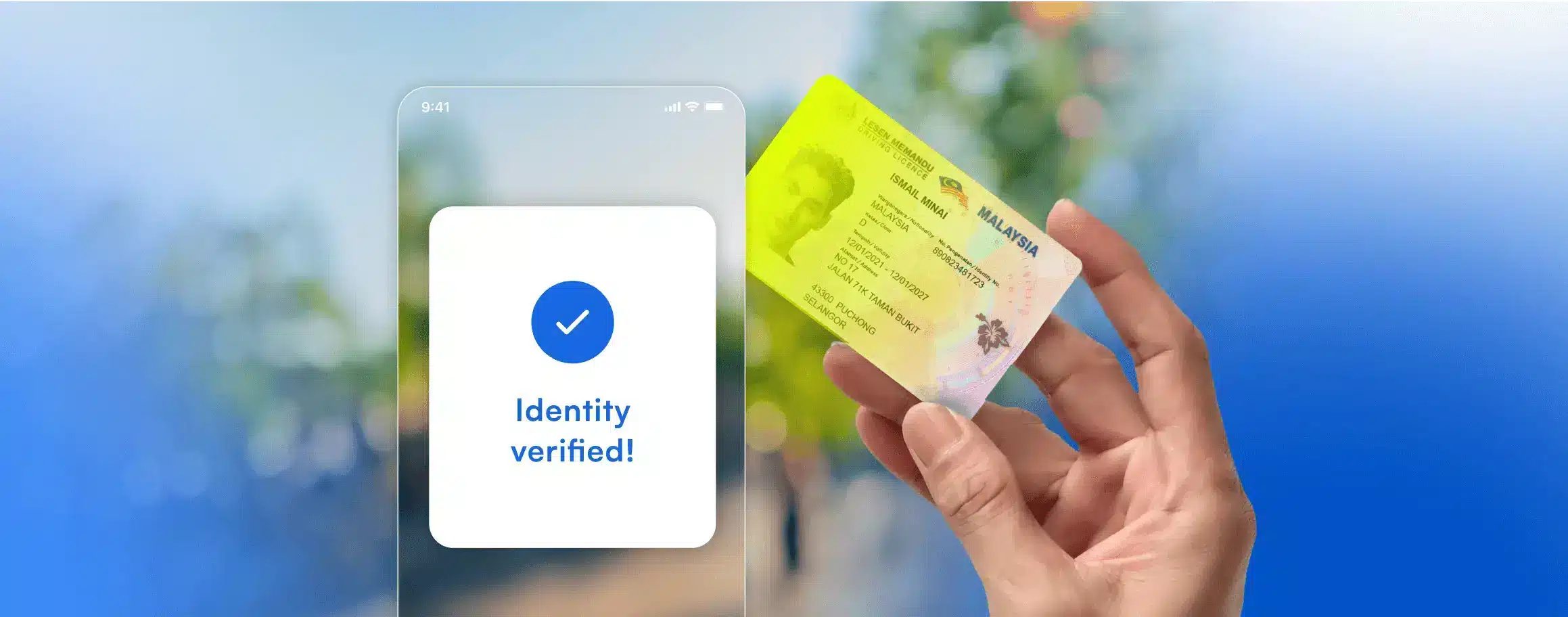

4. Vérification sécurisée des documents électroniques

L’utilisation croissante des documents électroniques et de la vérification mobile modifie notre conception de l’identité et de la sécurité. Dans un monde numérisé, la commodité de l’utilisation d’appareils mobiles pour la vérification de documents électroniques est évidente, mais ce changement entraîne également des défis importants.

Le principal défi de la vérification des documents électroniques à l’aide d’appareils mobiles est de garantir la sécurité et l’authenticité des documents vérifiés. Cette difficulté est aggravée par le fait que les appareils mobiles sont souvent des objets personnels, et non des dispositifs de sécurité dédiés, et qu’ils sont donc exposés à un plus grand nombre de menaces.

Les solutions à ces défis comprennent un cryptage avancé, des protocoles de communication sécurisés et des processus robustes de vérification des documents d’identité qui sont pilotés par l’IA et adaptés pour répondre à l’évolution des menaces. Ces processus sont essentiels pour garantir l’inviolabilité et l’authenticité des données et des documents.

NFC et confiance zéro

L’approche « zéro confiance » garantit l’intégrité des données et l’authenticité des puces. Il s’agit d’un concept de sécurité fondé sur la conviction que les organisations ne doivent pas faire automatiquement confiance à tout ce qui se trouve à l’intérieur ou à l’extérieur de leurs paramètres. Au contraire, elles doivent vérifier tout ce qui tente de se connecter à leurs systèmes avant d’en autoriser l’accès.

En pratique, chaque demande d’accès est entièrement authentifiée, autorisée et chiffrée avant d’être accordée. Les architectures de confiance zéro utilisent des technologies telles que l’authentification multifactorielle, la gestion des identités et des accès, l’analyse et le chiffrement pour appliquer des politiques de confiance rigoureuses, garantissant que chaque tentative d’accès à une ressource est examinée minutieusement, quelle que soit l’origine de la demande.

La sécurité des puces NFC est également cruciale dans le paysage de l’identité numérique. Des techniques telles que l’authentification mutuelle, les protocoles de canaux sécurisés et les méthodes cryptographiques avancées protègent la communication entre les puces NFC et les lecteurs, garantissant la confidentialité et l’intégrité des données échangées. L’approche de la confiance zéro est particulièrement efficace dans le contexte de la sécurité des puces NFC, où l’authenticité de la puce est primordiale.

La mise en œuvre d’un cadre de confiance zéro peut aider les organisations à s’assurer que chaque puce est authentifiée et que son intégrité est vérifiée avant tout accès aux données ou toute autorisation de transaction. Cela réduit le risque d’accès non autorisé et garantit la sécurité de la puce et de ses données.

5. Lutte contre la fraude à l’identité synthétique

La fraude à l’identité synthétique est une préoccupation croissante à l’ère numérique, car les fraudeurs ne cessent d’évoluer dans leurs tactiques, en tirant parti de l’IA et de l’apprentissage automatique pour créer de fausses identités de plus en plus difficiles à détecter. À mesure que les méthodes utilisées pour créer des identités synthétiques deviennent plus sophistiquées, elles imitent de plus en plus les modèles et les caractéristiques complexes des identités légitimes. Cette sophistication inclut souvent la combinaison d’informations réelles et fabriquées pour créer des identités entièrement nouvelles qui peuvent contourner les processus de vérification traditionnels.

Le défi de la détection de ces identités frauduleuses réside dans les nuances subtiles qui les différencient des documents légitimes. Des techniques avancées, telles que les algorithmes d’apprentissage profond, permettent désormais de créer des identités synthétiques qui peuvent même tromper certains systèmes automatisés existants. Par conséquent, la course aux armements entre les fraudeurs et ceux qui cherchent à les contrecarrer s’intensifie, chaque partie tirant parti des dernières avancées technologiques pour surpasser l’autre.

Le rapport inaugural IDScan.net 2023 sur les fausses cartes d’identité met en évidence la robustesse de l’utilisation et de la possession de fausses cartes d’identité. Un pourcentage stupéfiant de 40,1 % des personnes mineures à la recherche d’alcool ont déclaré posséder une fausse carte d’identité, les bars et les magasins de détail étant les lieux d’utilisation les plus courants. L’analyse par sexe révèle un léger avantage en termes de possession chez les étudiantes de deuxième année, mais la plupart des fausses cartes d’identité détectées appartiennent à des hommes, ce qui suggère des disparités dans les tendances d’achat ou les comportements d’utilisation.

Comme le révèle le rapport, les méthodes employées pour découvrir les fausses cartes d’identité sont sophistiquées, le recoupement recto/verso étant une technique clé permettant d’exposer les divergences dans les données personnelles.

Bien que cela témoigne clairement des capacités avancées de détection des fraudes de la technologie actuelle, toutes les entreprises ne peuvent pas détecter avec précision les fausses cartes d’identité. Seules celles qui utilisent un logiciel de lecture d’identité fiable parviennent à éviter les pertes financières et la non-conformité aux réglementations que subissent les entreprises moins avant-gardistes.

6. La vérification de l’identité numérique dans la lutte contre la désinformation

Dans un environnement en ligne de plus en plus perturbé par les bots, les trolls et la diffusion de fausses nouvelles, l’importance des mécanismes de vérification de l’identité numérique est encore plus grande. Les plateformes numériques devenant un élément central de la diffusion de l’information et du discours public, il est primordial de garantir l’authenticité des identités des utilisateurs.

L’essor des technologies de vérification d’identité est une réponse directe au besoin d’intégrité dans les interactions numériques. Cette montée en puissance vise à lutter efficacement contre les bots, les trolls et les « fake news » en ligne. Les acteurs malveillants exploitent souvent l’anonymat pour diffuser des informations erronées et semer la discorde, d’où l’importance d’une vérification d’identité solide pour relever ces défis.

En exigeant des utilisateurs qu’ils vérifient leur identité, les plateformes numériques peuvent dissuader les mauvais acteurs qui s’appuient sur de faux comptes pour manipuler les discussions et la perception du public. Cette évolution vers la transparence peut également contribuer à restaurer la confiance dans les interactions en ligne et la crédibilité du contenu numérique.

À la lumière d’un article récent, nous constatons que la vérification de l’identité est de plus en plus considérée comme un outil essentiel dans la lutte contre la désinformation et les contenus extrémistes. C’est une solution qui permet non seulement de protéger les plateformes numériques contre l’utilisation abusive d’utilisateurs inauthentiques, mais aussi de soutenir l’objectif plus large de maintenir un écosystème en ligne sain et informatif.

Nous constatons que lorsque les utilisateurs savent que leur identité est liée à leur comportement en ligne, ils sont naturellement enclins à la civilité et à l’honnêteté. Cette responsabilisation peut conduire à des conversations plus constructives et réduire la diffusion de contenus nuisibles ou erronés.

7. Conformité réglementaire et défis mondiaux

Naviguer dans le réseau des réglementations mondiales est un obstacle important pour les entreprises qui opèrent au-delà des frontières. L’impact de ces réglementations sur les processus de vérification d’identité est profond et en constante évolution. Les entreprises doivent être agiles et informées pour suivre le flux constant des demandes de conformité internationale.

Chaque région a son propre ensemble de lois et de lignes directrices, comme le règlement général sur la protection des données (RGPD) dans l’Union européenne, qui impose des contrôles stricts sur la manière dont les données personnelles sont collectées et traitées.

De même, d’autres pays ont leur propre version, comme le California Consumer Privacy Act (CCPA) aux États-Unis, ce qui crée une mosaïque de réglementations auxquelles les entreprises doivent se conformer. Cette complexité est encore plus grande si l’on considère les réglementations sectorielles relatives à la vérification de l’identité, telles que les normes de connaissance du client (KYC) et de lutte contre le blanchiment d’argent (AML) pour les institutions financières.

Pour rester en conformité, il est essentiel que les entreprises investissent dans des technologies telles que l’IDV, qui peuvent s’adapter aux changements réglementaires. Une plateforme qui évolue avec les besoins de l’entreprise au fil du temps peut servir de partenaire fiable dans la croissance, en veillant à ce que la conformité ne devienne pas un obstacle à l’expansion des opérations.

En outre, les entreprises doivent donner la priorité à la sécurité des données et à la protection de la vie privée des utilisateurs, en mettant en œuvre des mesures visant à protéger les identités numériques qu’elles gèrent. Ces mesures comprennent le stockage crypté des données, l’authentification sécurisée des utilisateurs et des politiques transparentes d’utilisation des données.

Surtout, il est essentiel de rester informé. La mise à jour régulière des programmes de conformité et la formation du personnel aux dernières évolutions réglementaires peuvent aider les entreprises à anticiper les changements et à y répondre de manière proactive. Le partenariat avec des experts dans le domaine et la participation à des forums sectoriels peuvent fournir des informations précieuses sur les meilleures pratiques et les tendances émergentes.

8. Cybersécurité des entreprises et menaces générées par l’IA

Dans le paysage évolutif de la cybersécurité, les menaces générées par l’IA sont devenues une préoccupation majeure pour les entreprises. À mesure que l’intelligence artificielle progresse, la boîte à outils des cybercriminels s’étoffe elle aussi, ce qui entraîne l’apparition d’attaques de phishing hautement sophistiquées et personnalisées.

Des incidents récents ont mis en lumière les capacités de l’IA à usurper l’identité d’une personne. Il est donc urgent que les entreprises renforcent leurs mesures de sécurité avec des solutions basées sur l’IA. Le Wall Street Journal a rapporté un cas où des criminels ont utilisé un logiciel basé sur l’IA pour se faire passer pour la voix d’un PDG et convaincre un autre dirigeant de transférer une somme d’argent importante.

Cette affaire nous rappelle brutalement que l’élément humain reste une vulnérabilité critique dans la sécurité des entreprises. Elle souligne l’importance d’une nouvelle école de sensibilisation à la sécurité, conçue pour éduquer les employés aux nuances des menaces générées par l’IA et pour instaurer une culture de la vigilance et du scepticisme, en particulier lorsqu’il s’agit de demandes d’actions ou d’informations sensibles.

9. Voyage sans contact

Les voyages sans contact deviennent rapidement la norme, le secteur s’orientant vers des solutions qui promettent aux passagers un voyage fluide et efficace. Cette tendance englobe une série de technologies permettant aux voyageurs de passer les différents points de contrôle sans avoir à présenter de documents physiques.

Un article récent de Travel Weekly souligne l’adoption de processus de voyage sans contact pour un processus d’embarquement, de récupération des bagages et d’enregistrement à l’hôtel rapide et autogéré, réduisant ainsi les temps d’attente pour les voyageurs dans tous les domaines.

Pour la sécurité des aéroports et le contrôle des frontières, les implications de ce changement sont profondes. La technologie sans contact peut contribuer à renforcer les mesures de sécurité en permettant une vérification plus précise et plus fiable de l’identité. Elle permet également de traiter plus efficacement un grand nombre de passagers, en réduisant les files d’attente et en améliorant l’expérience globale du voyage.

En outre, il minimise le nombre d’interactions entre les voyageurs et le personnel, ce qui est particulièrement bénéfique dans le climat actuel de préoccupations sanitaires mondiales. Les voyageurs étant de plus en plus habitués aux interactions numériques dans leur vie quotidienne, leurs attentes en matière d’expériences de voyage transparentes suivent le même chemin, ce qui pousse l’industrie à innover rapidement et à adopter ces systèmes sans contact.

10. Vérification de l’âge dans les transactions sur Internet

Compte tenu des préoccupations croissantes concernant l’accessibilité de contenus inappropriés pour les mineurs et des exigences légales visant à restreindre cet accès, l’intégrité des processus de vérification de l’âge est primordiale.

Plusieurs technologies et méthodes ont vu le jour pour garantir que les expériences en ligne sont adaptées à l’âge des utilisateurs. Les approches traditionnelles consistent à vérifier l’âge de l’utilisateur à l’aide de justificatifs financiers ou d’une pièce d’identité délivrée par l’État, gérés par un service tiers afin de préserver la vie privée de l’utilisateur. Les innovations dans ce domaine progressent avec des techniques telles que la vérification biométrique de l’âge, expérimentée par de grandes plateformes comme Meta pour sa fonction Facebook Dating.

Les entreprises doivent naviguer dans un réseau complexe de réglementations qui imposent la vérification de l’âge dans tous les secteurs, du commerce électronique aux jeux en ligne en passant par les médias sociaux.

Pour rester en conformité, les entreprises peuvent intégrer des services de vérification tiers, en veillant à ce qu’ils ne traitent pas directement des informations personnelles sensibles, ce qui permet de préserver la vie privée des utilisateurs et de respecter les normes juridiques. En outre, les méthodes cryptographiques, telles que la preuve de connaissance zéro (ZKP), sont prometteuses pour l’authentification anonyme, ce qui permet d’atténuer les problèmes de confidentialité tout en satisfaisant aux exigences réglementaires.

Regarder vers l’avenir

Alors que nous nous attaquons aux problèmes urgents de notre ère numérique, qu’il s’agisse de lutter contre les « deepfakes » ou de garantir les voyages sans contact, il est évident qu’il est de la plus haute importance de rester à la pointe des tendances en matière de vérification de l’identité, ou du moins de s’y tenir.

Les services de vérification d’identité sont devenus la pierre angulaire des interactions en ligne sécurisées, offrant l’assurance que la personne à l’autre bout d’une transaction est bien celle qu’elle prétend être. La vérification sécurisée des documents électroniques est devenue un bouclier contre les fausses cartes d’identité, tout en jouant un rôle crucial dans la lutte incessante contre la désinformation et la menace croissante des falsifications générées par l’IA auxquelles les entreprises sont confrontées.

Le paysage des solutions de vérification d’identité évolue rapidement, une vérification d’identité efficace n’étant pas seulement un luxe mais une nécessité pour maintenir l’intégrité des interactions en ligne et la confiance des utilisateurs.

Comment Microblink peut vous aider

Malgré l’évolution rapide de la vérification d’identité, Microblink s’est imposé comme leader en offrant une solution complète pour le contrôle des documents d’identité.

Cette approche holistique de la vérification d’identité permet une intégration facile dans les systèmes existants des entreprises, garantissant ainsi un processus de vérification aussi convivial que sécurisé. En outre, les solutions de Microblink sont conçues pour évoluer avec le paysage changeant, de sorte que votre entreprise peut maintenir un avantage concurrentiel tout en adhérant à des protocoles de sécurité rigoureux.