Centre juridique

Addendum sur le traitement des données pour l'utilisation de la technologie et des services d'assistance de Microblink

Efficace

Addendum sur le traitement des données pour l’utilisation de la technologie et des services d’assistance de Microblink

Le présent ADDENDUM SUR LE TRAITEMENT DES DONNÉES (« DPA« ) est intégré et soumis aux conditions de l’accord conclu entre le contrôleur et le processeur, tel que défini à l’annexe I (ensemble, « les parties« ), aux conditions d’utilisation (disponibles sur le lien https://mb.wpstaging.uk/legal/#terms-of-use) ou aux conditions d’utilisation de la technologie du processeur acceptées par le contrôleur, régissant l’utilisation par le contrôleur de la technologie ou des services d’assistance du processeur (« l’accord« ).

Tous les termes en majuscules qui ne sont pas définis dans le présent DPA ont la signification qui leur est donnée dans l’accord.

Lorsque le contrôleur utilise la technologie du sous-traitant, tant dans la phase d’essai que dans la phase de production, ou lorsque le contrôleur utilise les services d’assistance du sous-traitant, le sous-traitant traite des données à caractère personnel (définies ci-dessous). Les parties conviennent de se conformer aux dispositions suivantes en ce qui concerne tout traitement de données à caractère personnel et il est convenu de ce qui suit :

SECTION I – GÉNÉRALITÉS

Article 1

Définitions

Dans le présent DPA, les termes suivants ont la signification suivante :

a. Les termes « contrôleur« , « sous-traitant« , « personne concernée« , » données àcaractère personnel « , « processus » et « traitement » ont la signification qui leur est donnée dans la loi européenne sur la protection des données ;

b. « Loi européenne sur la protection des données » désigne (i) le règlement 2016/679 du Parlement européen et du Conseil relatif à la protection des personnes physiques à l’égard du traitement des données à caractère personnel et à la libre circulation de ces données (règlement général sur la protection des données) (le « GDPR de l’UE« ) ; et (ii) le GDPR de l’UE tel que sauvegardé dans le droit britannique en vertu de l’article 3 de la loi 2018 du Royaume-Uni sur l’Union européenne (retrait) (le « GDPR du Royaume-Uni« ) ;

c. « Loi sur la protection des données applicable » désigne les lois et réglementations mondiales en matière de protection des données et de la vie privée, dans la mesure où elles sont applicables aux parties et à la nature des données à caractère personnel traitées dans le cadre de l’Accord, y compris, le cas échéant, la loi européenne sur la protection des données, la loi californienne de 2018 sur la protection de la vie privée des consommateurs, telle que modifiée par la loi californienne de 2020 sur les droits à la vie privée (collectivement appelée « CPRA »), et les lois nationales applicables en matière de protection des données prises en vertu, en application ou qui s’appliquent conjointement avec la loi européenne sur la protection des données ; dans chaque cas, telles qu’elles peuvent être modifiées ou remplacées de temps à autre ;

d. « données personnelles » : outre la signification donnée dans la loi européenne sur la protection des données, toute information qui identifie une personne, qui est scannée, téléchargée et autrement partagée avec le processeur en utilisant la technologie du processeur ou en utilisant les services d’assistance par le contrôleur, les sociétés affiliées du contrôleur, leurs utilisateurs finaux ou par des tiers agissant pour le compte du contrôleur ;

e. « violation de données à caractère personnel » : toute violation de la sécurité entraînant accidentellement ou illégalement la destruction, la perte, l’altération, la divulgation non autorisée de données à caractère personnel divulguées et partagées par le contrôleur et traitées par le sous-traitant en vertu du présent DPA, ou l’accès à de telles données ;

f. « transfert restreint » : (i) lorsque le GDPR de l’UE s’applique, un transfert de données à caractère personnel de l’Union européenne ou de l’Espace économique européen vers un pays situé en dehors de l’Union européenne ou de l’Espace économique européen qui n’a pas été reconnu par la Commission européenne comme adéquat conformément à l’article 45 du GDPR de l’UE (« pays tiers ») ; et (ii) lorsque le GDPR du Royaume-Uni s’applique, un transfert de données à caractère personnel du Royaume-Uni vers un autre pays qui n’est pas fondé sur des règlements d’adéquation conformément à l’article 45 du GDPR du Royaume-Uni ;

g. « décision d’adéquation » : une décision formelle prise par l’UE ou le Royaume-Uni qui reconnaît qu’un autre pays, territoire, secteur ou organisation internationale offre un niveau de protection des données à caractère personnel équivalent à celui de l’UE ou du Royaume-Uni ;

h. « Clauses contractuelles types » ou « CCS » désigne les clauses contractuelles adoptées par la Commission européenne dans leur décision d’exécution de la Commission (UE) 2021/914 du 4 juin 2021 relative aux clauses contractuelles types pour le transfert de données à caractère personnel vers des pays tiers en application du règlement (UE) 2016/679 du Parlement européen et du Conseil (disponible sur le lien : https://commission.europa.eu/publications/standard-contractual-clauses-international-transfers_en) ;

i. « Clauses contractuelles types intra-UE/EEE » ou « CCN intra-UE/EEE » : les clauses contractuelles adoptées par la Commission européenne dans sa décision d’exécution (UE) 2021/915 du 4 juin 2021 relative aux clauses contractuelles types entre responsables du traitement et sous-traitants en vertu de l’article 28, paragraphe 7, du règlement (UE) 2016/679 du Parlement européen et du Conseil et de l’article 29, paragraphe 7, du règlement (UE) 2018/1725 du Parlement européen et du Conseil (disponible sur le lien suivant : https://commission.europa.eu/publications/standard-contractual-clauses-controllers-and-processors-eueea_en) ;

j. « Accord international de transfert de données » ou « IDTA » : l’accord publié par le commissaire à l’information pour les parties effectuant des transferts restreints en vertu du GDPR britannique (disponible sur le lien : https://ico.org.uk/media/for-organisations/documents/4019538/international-data-transfer-agreement.pdf) ;

k. » Sous-traitant » : tout sous-traitant tiers engagé par le sous-traitant pour traiter des données à caractère personnel en son nom dans le cadre de la technologie ou des services fournis au responsable du traitement.

Article 2

Relations entre les parties

1. Le sous-traitant, tel que défini à l’annexe I du présent DPA, traitera les données à caractère personnel pour le compte du responsable du traitement, tel que décrit à l’annexe II du présent DPA. Lorsque Microblink Ltd. (6th Floor, 9 Appold Street, London, United Kingdom, EC2A 2AP) ou Microblink USA, LLC (10 Grand Street, STE 2400, Brooklyn, NY 11249) est le signataire de l’accord et le sous-traitant, Microblink LLC (Trg Drage Iblera 10, 10000, Zagreb, République de Croatie) sera considéré comme une société affiliée et un sous-traitant ultérieur.

2. Chaque partie se conforme aux obligations qui lui incombent en vertu de la législation applicable en matière de protection des données.

Article 3

Hiérarchie

1. En cas de contradiction entre le présent DPA et les dispositions des accords connexes entre les parties existant au moment où le présent DPA est conclu ou conclu ultérieurement, les dispositions du présent DPA prévalent.

2. Le cas échéant, les dispositions de la CSC ou de la CSC intra UE/EEE ou de l’IDTA complètent le présent DPA. En cas de contradiction entre le présent DPA et les CSC ou les CSC intra UE/EEE ou l’IDTA, les dispositions des CSC ou des CSC intra UE/EEE ou de l’IDTA prévaudront.

3. En cas de conflit ou d’incohérence entre le présent DPA et l’Accord, les dispositions des documents suivants (par ordre de préséance) prévalent : (a) le cas échéant, les CCAP ou les CCAP intra-UE/EEE ou l’IDTA ; puis (b) le présent DPA ; et enfin (c) le corps de l’Accord. À l’exception des modifications apportées par le présent DPA, l’accord reste inchangé et pleinement en vigueur.

4. Le présent DPA s’applique au traitement des données à caractère personnel spécifiées à l’annexe II.

5. Les annexes I à IV font partie intégrante du présent DPA.

Article 4

Traitement des données à caractère personnel dans le cadre du règlement GDPR de l’UE

1. Lorsque les deux parties sont soumises au GDPR de l’UE et que les données à caractère personnel ne sont pas transférées en dehors de l’Union européenne, de l’Espace économique européen ou des pays n’ayant pas fait l’objet d’une décision d’adéquation en vertu de l’article 45 du GDPR de l’UE, les CSC intra-UE/EEE s’appliquent complétés comme suit :

- lorsqu’il est possible de choisir un règlement, le règlement (UE) 2016/679 s’applique ;

- la clause optionnelle 5 (clause d’amarrage) s’applique ;

- dans la clause 7.7. Option 2 : L’autorisation générale écrite s’applique dans un délai déterminé de trente jours ;

- L’annexe I des CCAP intra-UE/EEE est réputée complétée par les informations figurant à l’annexe I de la présente DPA ;

- L’annexe II des CCAP intra-UE/EEE est réputée complétée par les informations figurant à l’annexe II de la présente DPA ;

- L’annexe III des CCAP intra-UE/EEE est réputée complétée par les informations figurant à l’annexe III du présent DPA ; et

- L’annexe IV des CCAP intra-UE/EEE est réputée complétée par les informations figurant à l’annexe IV de la présente DPA.

Article 5

Traitement dans le cadre du GDPR britannique

En ce qui concerne les transferts de données à caractère personnel protégées par le GDPR britannique, les CSC intra-UE/EEE s’appliqueront avec les modifications suivantes :

- lorsqu’il est possible de choisir un règlement, c’est le GDPR britannique qui s’applique ;

- les références à l' »UE », à l' »Union », à l' »État membre » et à la « législation de l’État membre » sont remplacées par des références au « Royaume-Uni » ou à la « législation nationale » ;

- les références aux « juridictions compétentes » sont remplacées par des références aux « juridictions compétentes du Royaume-Uni » ;

- la clause optionnelle 5 (clause d’amarrage) s’applique ;

- dans la clause 7.7. Option 2 : L’autorisation générale écrite s’applique dans un délai déterminé de trente jours ;

- L’annexe I des CCAP intra-UE/EEE est réputée complétée par les informations figurant à l’annexe I de la présente DPA ;

- L’annexe II des CCAP intra-UE/EEE est réputée complétée par les informations figurant à l’annexe II de la présente DPA ;

- L’annexe III des CCAP intra-UE/EEE est réputée complétée par les informations figurant à l’annexe III du présent DPA ; et

- L’annexe IV des CCAP intra-UE/EEE est réputée complétée par les informations figurant à l’annexe IV de la présente DPA.

Article 6

Transferts internationaux

6.1. Transferts restreints en vertu du GDPR de l’UE

1. Lorsque le transfert de données à caractère personnel est considéré comme un transfert restreint et que le GDPR de l’UE exige que des garanties appropriées soient mises en place, ce transfert est soumis aux CCAP, qui sont incorporées par référence et font partie intégrante du présent DPA. Le module applicable des CSC sera déterminé en fonction de la localisation du contrôleur et du sous-traitant, et de leurs rôles en tant qu’exportateur et importateur de données concernant les données à caractère personnel traitées.

2. En ce qui concerne les données à caractère personnel protégées par le GDPR de l’UE, lorsque le sous-traitant est situé dans l’UE et agit en tant qu’exportateur de données et que le responsable du traitement agissant en tant qu’importateur de données est situé dans un pays tiers, le module quatre des CSC s’applique comme suit :

- La clause optionnelle 7 (clause d’amarrage) s’applique ;

- À la clause 9, option 2 : l’autorisation générale écrite s’applique dans un délai déterminé de trente jours ;

- À la clause 11, la clause d’option ne s’applique pas ;

- À la clause 17, la loi applicable est la loi de la République de Croatie ;

- Dans la clause 18, les tribunaux de la République de Croatie sont compétents pour résoudre les litiges découlant des présentes clauses ;

- Les annexes I.A et I.B des CSC de l’UE sont réputées complétées par les informations figurant aux annexes I et II du présent DPA et l’annexe I.C désigne l’Agence croate de protection des données personnelles comme autorité de contrôle compétente ;

- L’annexe II des CSC de l’UE est réputée complétée par les informations figurant à l’annexe III du présent DPA ; et

- L’annexe III des CSC de l’UE est réputée complétée par les informations figurant à l’annexe IV du présent DPA.

3. En ce qui concerne les données à caractère personnel protégées par le GDPR de l’UE, lorsque le contrôleur est situé dans l’UE et agit en tant qu’exportateur de données et que le sous-traitant est situé dans un pays tiers et agit en tant qu’importateur de données, le module deux des CCN s’applique comme suit :

- la clause optionnelle 7 (clause d’amarrage) s’applique ;

- À la clause 9, option 2 : l’autorisation générale écrite s’applique dans un délai déterminé de trente jours ;

- À la clause 11, la clause d’option ne s’applique pas ;

- À la clause 17, la loi applicable est la loi de la République de Croatie ;

- Dans la clause 18, les tribunaux de la République de Croatie sont compétents pour résoudre les litiges découlant des présentes clauses ;

- Les annexes I. A et I.B des CCAP sont réputées complétées par les informations figurant aux annexes I et II du présent DPA et l’annexe I.C mentionne l’Agence croate de protection des données personnelles en tant qu’autorité de contrôle compétente ;

- L’annexe II des CSC de l’UE est réputée complétée par les informations figurant à l’annexe III du présent DPA ; et

- L’annexe III des CSC de l’UE est réputée complétée par les informations figurant à l’annexe IV du présent DPA.

6.2. Transferts internationaux dans le cadre du GDPR britannique

1. Lorsque le GDPR britannique s’applique au traitement et que le sous-traitant initie et accepte le transfert de données à caractère personnel à un sous-traitant ultérieur situé en dehors du Royaume-Uni ou dans un pays n’ayant pas fait l’objet d’une décision d’adéquation, le sous-traitant signera un accord international de transfert de données avec ce sous-traitant ultérieur et se conformera aux règles de transfert.

2. Lorsque le GDPR britannique s’applique au contrôleur, ce dernier reste responsable de tous les transferts de données à caractère personnel qu’il initie ou qu’il accepte.

3. En ce qui concerne les transferts de données à caractère personnel protégées par le GDPR du Royaume-Uni, les parties reconnaissent qu’un transfert dans lequel le sous-traitant renvoie les données à caractère personnel traitées au responsable du traitement, à condition qu’il ait été initié et accepté par le responsable du traitement, n’est pas considéré comme un transfert restreint en vertu du GDPR du Royaume-Uni.

6.3. Transferts ultérieurs

1. Le sous-traitant ne participe pas (et n’autorise aucun sous-traitant ultérieur à participer) à d’autres transferts restreints de données à caractère personnel (que ce soit en tant qu’exportateur ou importateur de données à caractère personnel), à moins que le transfert restreint ne soit effectué conformément à la législation applicable en matière de protection des données et aux dispositions du présent DPA.

2. Ces mesures peuvent inclure (sans s’y limiter) le transfert des données à caractère personnel à un destinataire situé dans un pays dont la Commission européenne a décidé qu’il assure une protection adéquate des données à caractère personnel, à un destinataire qui a obtenu une autorisation de règles d’entreprise contraignantes conformément à la législation applicable en matière de protection des données, ou en vertu de CSC mises en œuvre entre l’exportateur et l’importateur concernés de données à caractère personnel.

SECTION II – OBLIGATIONS DES PARTIES

Article 7

Description du (des) traitement(s)

L’annexe II précise les détails des opérations de traitement, en particulier les catégories de données à caractère personnel et les finalités du traitement pour lesquelles les données à caractère personnel sont traitées pour le compte du contrôleur.

Article 8

Obligations des parties

8.1. Instructions

1. Le sous-traitant ne traite les données à caractère personnel que sur instructions documentées du responsable du traitement, à moins qu’il ne soit tenu de le faire en vertu d’exigences légales applicables auxquelles il est soumis. Dans ce cas, le sous-traitant informe le responsable du traitement de cette exigence légale avant le traitement, à moins que la loi ne l’interdise pour des motifs importants d’intérêt public. Des instructions ultérieures peuvent également être données par le responsable du traitement pendant toute la durée du traitement des données à caractère personnel. Ces instructions doivent toujours être documentées.

2. Le sous-traitant informe immédiatement le responsable du traitement si, de l’avis du sous-traitant, les instructions données par le responsable du traitement enfreignent les dispositions de la loi applicable sur la protection des données.

8.2. Limitation de l’objet

Le sous-traitant traite les données à caractère personnel, conformément aux instructions documentées du responsable du traitement, uniquement pour la ou les finalités spécifiques du traitement, comme indiqué à l’annexe II, à moins qu’il ne reçoive d’autres instructions du responsable du traitement, qu’il reçoive des données à caractère personnel directement de la personne concernée sur la base d’une relation distincte du responsable du traitement ou qu’une documentation supplémentaire sur le traitement des données soit signée entre les parties.

8.3. Durée du traitement des données à caractère personnel

Le traitement par le sous-traitant n’a lieu que pendant la durée spécifiée à l’annexe II.

8.4. Sécurité du traitement

1. Le sous-traitant met au moins en œuvre les mesures techniques et organisationnelles spécifiées à l’annexe III pour garantir la sécurité des données à caractère personnel. Il s’agit notamment de protéger les données contre toute violation de la sécurité entraînant accidentellement ou de manière illicite la destruction, la perte, l’altération, la divulgation non autorisée ou l’accès non autorisé aux données (violation de données à caractère personnel). Pour évaluer le niveau de sécurité approprié, les parties tiennent dûment compte de l’état de la technique, des coûts de mise en œuvre, de la nature, de la portée, du contexte et des finalités du traitement, ainsi que des risques encourus par les personnes concernées.

2. Le sous-traitant n’accorde l’accès aux données à caractère personnel en cours de traitement aux membres de son personnel que dans la mesure strictement nécessaire à l’exécution, à la gestion et au suivi du contrat. Le sous-traitant veille à ce que les personnes autorisées à traiter les données à caractère personnel reçues se soient engagées à respecter la confidentialité ou soient soumises à une obligation légale appropriée de confidentialité. Le sous-traitant veille à ce que toutes les personnes autorisées ne traitent les données à caractère personnel que dans la mesure où cela est nécessaire à la finalité du traitement.

8.5. Données sensibles

Si le traitement porte sur des données à caractère personnel qui révèlent l’origine raciale ou ethnique, les opinions politiques, les convictions religieuses ou philosophiques, l’appartenance syndicale, des données génétiques ou des données biométriques aux fins d’identifier une personne physique de manière unique, des données concernant la santé ou la vie sexuelle d’une personne, ou l’orientation sexuelle, ou des données relatives à des condamnations pénales et à des infractions (« données sensibles »), les parties mettent à jour les catégories de données à caractère personnel traitées figurant à l’annexe II et le sous-traitant applique des restrictions spécifiques et/ou des garanties supplémentaires.

8.6. Documentation et conformité

1. Les parties doivent être en mesure de démontrer qu’elles respectent le présent DPA.

2. Le sous-traitant tient des registres des activités de traitement effectuées en vertu du présent DPA, contenant les catégories de personnes concernées par le traitement et les catégories de données à caractère personnel traitées, la nature, la durée et la finalité du traitement, une liste des mesures techniques et organisationnelles, ainsi qu’une analyse d’impact de la protection des données.

3. Le sous-traitant traite rapidement et de manière adéquate les demandes de renseignements du responsable du traitement concernant le traitement des données conformément au présent DPA.

4. Le sous-traitant met à la disposition du responsable du traitement toutes les informations nécessaires pour démontrer le respect des obligations énoncées dans le présent DPA et découlant directement de la loi applicable en matière de protection des données. la demande du responsable du traitement, le sous-traitant autorise également des audits des activités de traitement couvertes par le présent DPA et y contribue à des intervalles raisonnables ou s’il existe des indices de non-conformité. Lorsqu’il décide d’un examen ou d’un audit, le responsable du traitement tient compte des certifications pertinentes détenues par le sous-traitant.

5. Le responsable du traitement peut choisir de mener l’audit lui-même ou de mandater un auditeur indépendant. Les audits peuvent également comprendre des inspections des locaux ou des installations physiques du sous-traitant et sont, le cas échéant, effectués avec un préavis raisonnable d’au moins 30 jours.

6. Les parties mettent les informations visées au présent article, y compris les résultats de tout audit, à la disposition de l’autorité ou des autorités de contrôle compétentes qui en font la demande.

8.7. Utilisation de sous-traitants

1. Le sous-traitant dispose de l’autorisation générale du contrôleur pour l’engagement de sous-traitants secondaires figurant sur une liste convenue. Le sous-traitant informe spécifiquement par écrit le contrôleur de toute modification envisagée de cette liste par l’ajout ou le remplacement de sous-traitants au moins 30 jours à l’avance, ce qui donne au contrôleur suffisamment de temps pour pouvoir s’opposer à ces modifications avant l’engagement du ou des sous-traitants concernés. Le sous-traitant fournit au contrôleur les informations nécessaires pour lui permettre d’exercer son droit d’opposition.

2. Lorsque le sous-traitant engage un sous-traitant ultérieur pour effectuer des activités de traitement spécifiques (au nom du contrôleur), il le fait au moyen d’un contrat qui impose au sous-traitant ultérieur, en substance, les mêmes obligations en matière de protection des données que celles imposées au sous-traitant conformément à ces clauses. Le sous-traitant veille à ce que le sous-traitant ultérieur respecte les obligations auxquelles il est soumis en vertu du présent DPA et de la loi applicable en matière de protection des données.

3. la demande du responsable du traitement, le sous-traitant fournit au responsable du traitement une copie de cet accord de sous-traitance et de tout amendement ultérieur. Dans la mesure où cela est nécessaire pour protéger les secrets d’affaires ou d’autres informations confidentielles, y compris les données à caractère personnel, le sous-traitant peut expurger le texte de l’accord avant d’en communiquer une copie.

4. Le sous-traitant demeure pleinement responsable devant le responsable du traitement de l’exécution des obligations du sous-traitant secondaire conformément à son contrat avec le sous-traitant. Le sous-traitant notifie au responsable du traitement tout manquement du sous-traitant secondaire à ses obligations contractuelles.

5. Le sous-traitant convient d’une clause de tiers bénéficiaire avec le sous-traitant ultérieur, en vertu de laquelle, dans le cas où le sous-traitant a effectivement disparu, a cessé d’exister en droit ou est devenu insolvable, le contrôleur a le droit de résilier le contrat de sous-traitance ultérieur et d’ordonner au sous-traitant ultérieur d’effacer ou de restituer les données à caractère personnel.

8.8. Notifications au contrôleur

1. Outre les autres notifications prévues par la présente DPA, le sous-traitant informera le responsable du traitement, dans les meilleurs délais et au plus tard dans les quinze jours ouvrables, s’il a connaissance de ce qui suit

a. Tout manquement de la part du sous-traitant ou de ses employés aux obligations découlant du présent DPA ou aux exigences de la loi sur la protection des données applicable en matière de protection des données à caractère personnel traitées dans le cadre du présent DPA ;

b. toute demande juridiquement contraignante de divulgation de données à caractère personnel émanant d’une autorité chargée de l’application de la loi, telle qu’une cour, un tribunal ou une autorité administrative, sauf si la loi interdit au sous-traitant d’informer le responsable du traitement (par exemple, pour préserver la confidentialité d’une enquête menée par les autorités chargées de l’application de la loi). Le sous-traitant doit être en mesure de fournir des informations sur l’éventuelle divulgation juridiquement contraignante de données à caractère personnel ;

c. tout avis, enquête ou investigation d’une autorité de contrôle concernant des données à caractère personnel partagées par le contrôleur ; ou

d. toute plainte ou demande reçue directement de la part des personnes concernées par le contrôleur. Le sous-traitant ne répondra pas de manière substantielle à une telle demande sans l’autorisation écrite préalable du responsable du traitement.

2. Avant de divulguer des données à caractère personnel ou de fournir d’autres informations concernant des données à caractère personnel, le sous-traitant consulte le responsable du traitement, sauf dans les situations décrites dans la disposition 1. b du présent article.

8.9. Le respect de la vie privée dès la conception et par défaut

Le sous-traitant intègre les considérations relatives à la protection de la vie privée dans ses activités de traitement dès le départ, ce qui englobe la conception, le développement, la mise en œuvre et la maintenance continue de ses systèmes, applications et services. Les paramètres par défaut des systèmes, applications et services du sous-traitant donnent la priorité au niveau le plus élevé de protection de la vie privée, en limitant par défaut le traitement des données à caractère personnel. Le sous-traitant fournit des mécanismes qui permettent au responsable du traitement et aux personnes concernées de gérer facilement leurs préférences en matière de protection de la vie privée et d’exercer leurs droits.

Article 9

Assistance au contrôleur

1. Le sous-traitant aide le responsable du traitement à s’acquitter de ses obligations de répondre aux demandes d’exercice des droits des personnes concernées, en tenant compte de la nature du traitement.

2. Le sous-traitant aide le responsable du traitement à s’acquitter de ses obligations de répondre aux demandes des personnes concernées d’exercer leurs droits, en tenant compte de la nature du traitement. En remplissant ses obligations conformément aux paragraphes 1 et 2, le sous-traitant se conforme aux instructions du responsable du traitement.

3. Outre l’obligation du sous-traitant d’aider le responsable du traitement conformément à la clause 9.2, le sous-traitant aide également le responsable du traitement à garantir le respect des obligations suivantes, en tenant compte de la nature du traitement des données et des informations dont dispose le sous-traitant :

a. l’obligation de procéder à une évaluation de l’impact des opérations de traitement envisagées sur la protection des données à caractère personnel (une « analyse d’impact relative à la protection des données »), lorsqu’un type de traitement est susceptible d’engendrer un risque élevé pour les droits et libertés des personnes physiques. Le sous-traitant fournit une assistance au responsable du traitement pour lui permettre de réaliser l’analyse d’impact relative à la protection des données. Lorsqu’il fournit une assistance, le sous-traitant peut expurger des informations dans la mesure nécessaire pour protéger le secret d’affaires ou d’autres informations confidentielles ;

b. l’obligation de consulter l’autorité ou les autorités de contrôle compétentes avant le traitement lorsqu’une analyse d’impact sur la protection des données indique que le traitement entraînerait un risque élevé en l’absence de mesures prises par le responsable du traitement pour atténuer le risque ;

c. l’obligation de veiller à ce que les données à caractère personnel soient exactes et à jour, en informant le responsable du traitement sans délai si le sous-traitant se rend compte que les données à caractère personnel qu’il traite sont inexactes ou sont devenues obsolètes ;

d. l’obligation de mettre en œuvre et de maintenir des mesures techniques et organisationnelles appropriées pour assurer un niveau de sécurité des données à caractère personnel adapté au risque. Ces mesures tiennent compte de l’état de la technique, des coûts de mise en œuvre, de la nature, de la portée, du contexte et des finalités du traitement, ainsi que du risque, dont la probabilité et la gravité varient, pour les droits et libertés des personnes physiques et comprennent, le cas échéant, des mesures d’accompagnement :

i. la pseudonymisation et le cryptage des données à caractère personnel ;

ii. la capacité à assurer en permanence la confidentialité, l’intégrité, la disponibilité et la résilience des systèmes et services de traitement ;

iii. la capacité de rétablir la disponibilité et l’accès aux données à caractère personnel en temps utile en cas d’incident physique ou technique ;

iv. une procédure permettant de tester, d’apprécier et d’évaluer régulièrement l’efficacité des mesures techniques et organisationnelles destinées à garantir la sécurité du traitement.

4. Les parties définissent à l’annexe III les mesures techniques et organisationnelles appropriées par lesquelles le sous-traitant est tenu d’aider le responsable du traitement dans l’application du présent article, ainsi que la portée et l’étendue de l’assistance requise. Le responsable du traitement reconnaît que les mesures de sécurité sont soumises au progrès et au développement techniques et que le sous-traitant peut mettre à jour ou modifier les mesures de sécurité de temps à autre, à condition que ces mises à jour et modifications ne dégradent pas ou ne diminuent pas la sécurité globale du traitement.

Article 10

Notification d’une violation de données à caractère personnel

En cas de violation de données à caractère personnel, le sous-traitant coopère avec le responsable du traitement et l’aide à se conformer à ses obligations en vertu de la législation applicable en matière de protection des données, le cas échéant, en tenant compte de la nature du traitement et des informations dont dispose le sous-traitant.

10.1. Violation de données concernant des données traitées par le contrôleur

En cas de violation de données à caractère personnel concernant des données traitées par le responsable du traitement, le sous-traitant assiste le responsable du traitement :

1. en notifiant la violation de données à caractère personnel à l’autorité/aux autorités de contrôle compétente(s), sans retard injustifié après que le responsable du traitement en a pris connaissance, le cas échéant (sauf s’il est peu probable que la violation de données à caractère personnel entraîne un risque pour les droits et libertés des personnes physiques) ;

2. en obtenant les informations suivantes, qui doivent être indiquées dans la notification du contrôleur et qui doivent au moins inclure :

i. la nature des données à caractère personnel, y compris, si possible, les catégories et le nombre approximatif de personnes concernées, ainsi que les catégories et le nombre approximatif d’enregistrements de données à caractère personnel concernés ;

ii. les conséquences probables de la violation de données à caractère personnel ;

iii. les mesures prises ou proposées par le contrôleur pour remédier à la violation de données à caractère personnel, y compris, le cas échéant, les mesures visant à en atténuer les éventuels effets négatifs.

Lorsque, et dans la mesure où, il n’est pas possible de fournir toutes ces informations en même temps, la notification initiale contient les informations alors disponibles, et les informations complémentaires sont fournies ultérieurement, au fur et à mesure qu’elles sont disponibles, sans retard injustifié.

3. en se conformant à l’obligation de communiquer sans délai excessif la violation de données à caractère personnel à la personne concernée, lorsque la violation de données à caractère personnel est susceptible d’engendrer un risque élevé pour les droits et libertés des personnes physiques.

10.2. Violation de données concernant les données traitées par le sous-traitant

1. En cas de violation de données à caractère personnel concernant des données traitées par le sous-traitant, ce dernier notifie le contrôleur dans un délai raisonnable après avoir pris connaissance de la violation. Cette notification contient au moins les éléments suivants

a. une description de la nature de la violation (y compris, si possible, les catégories et le nombre approximatif de personnes concernées et d’enregistrements de données concernés) ;

b. les coordonnées d’un point de contact où il est possible d’obtenir de plus amples informations concernant la violation de données à caractère personnel ;

c. ses conséquences probables et les mesures prises ou proposées pour y remédier, y compris pour en atténuer les effets négatifs éventuels.

Lorsque, et dans la mesure où, il n’est pas possible de fournir toutes ces informations en même temps, la notification initiale contient les informations alors disponibles, et les informations complémentaires sont fournies ultérieurement, au fur et à mesure qu’elles sont disponibles, sans retard injustifié.

2. Les parties définissent à l’annexe III d’autres éléments à fournir par le sous-traitant lorsqu’il aide le responsable du traitement à se conformer aux obligations qui incombent à ce dernier en vertu des articles 33 et 34 du règlement (UE) 2016/679.

SECTION III – DISPOSITIONS FINALES

Article 11

Non-respect du présent DPA et résiliation

1. Sans préjudice des dispositions de la législation applicable en matière de protection des données, si le sous-traitant ne respecte pas les obligations qui lui incombent en vertu du présent DPA, le contrôleur peut demander au sous-traitant de suspendre le traitement des données à caractère personnel jusqu’à ce que ce dernier se conforme au présent DPA ou que l’accord soit résilié. Le sous-traitant informe rapidement le contrôleur s’il n’est pas en mesure de se conformer au présent DPA, quelle qu’en soit la raison.

2. Le contrôleur a le droit de résilier l’accord dans la mesure où il concerne le traitement des données à caractère personnel conformément au présent DPA si :

a. le traitement des données à caractère personnel par le sous-traitant a été suspendu par le responsable du traitement conformément à la disposition 1 du présent article et si le respect de la présente DPA n’est pas rétabli dans un délai raisonnable et, en tout état de cause, dans un délai d’un mois à compter de la suspension ;

b. le sous-traitant est en violation substantielle ou persistante du présent DPA ou de ses obligations en vertu de la législation applicable en matière de protection des données ;

c. le sous-traitant ne se conforme pas à une décision contraignante d’un tribunal compétent ou de l’autorité/des autorités de contrôle compétente(s) concernant ses obligations en vertu du présent DPA ou de la législation applicable en matière de protection des données.

3. Le sous-traitant a le droit de résilier l’accord dans la mesure où il concerne le traitement de données à caractère personnel en vertu du présent DPA lorsque, après avoir informé le responsable du traitement que ses instructions enfreignent les exigences légales applicables conformément à l’article 8.1.2, le responsable du traitement insiste pour que les instructions soient respectées.

4. Après la résiliation de l’accord, le sous-traitant doit, au choix du contrôleur, supprimer toutes les données personnelles traitées au nom du contrôleur et certifier au contrôleur qu’il l’a fait, ou renvoyer toutes les données personnelles au contrôleur et supprimer les copies existantes, à moins que la loi applicable sur la protection des données n’exige le stockage des données personnelles. Afin de protéger le client contre la perte de données personnelles à la suite d’une résiliation accidentelle du contrat, la suppression est retardée de 60 jours après la résiliation de l’accord. Jusqu’à ce que les données soient effacées ou renvoyées, le sous-traitant doit continuer à veiller au respect de la présente DPA.

Article 12

Divers

1. Le présent DPA fait partie intégrante de l’accord conclu entre les parties et entre en vigueur lorsque les deux parties le signent.

2. Si le droit applicable en matière de protection des données ou toute autre réglementation applicable exige que le contrôleur signe le DPA ou qu’il signe le CCAP, le CCAP intra-UE ou l’IDTA applicable à un traitement particulier ou à un transfert restreint de données à caractère personnel au sous-traitant sous la forme d’un accord distinct, le sous-traitant, à la demande du contrôleur, exécutera rapidement ce document.

3. Les parties conviennent que le présent DPA remplace tout accord de traitement des données existant ou tout document similaire que les parties ont pu conclure précédemment en rapport avec la technologie et les services du sous-traitant.

4. Le contrôleur accorde à Microblink une licence gratuite, perpétuelle, irrévocable, non exclusive, mondiale, transférable et libre de redevances aux fins du développement et de l’amélioration de la technologie et des produits Microblink, sur les images partagées, avec le droit d’accorder des sous-licences, de reproduire, de distribuer, de transmettre, de modifier, de créer des œuvres dérivées, d’incorporer dans d’autres œuvres et d’utiliser autrement et d’exploiter commercialement toutes les images dans tous les médias existants ou développés par la suite. Dans la mesure où la loi applicable le permet, le contrôleur accepte de renoncer définitivement à toute revendication et déclaration de droits moraux ou d’attribution en ce qui concerne les images partagées.

5. Nonobstant toute disposition contraire de l’Accord et sans préjudice de la section 8.2 ( » Limitation de la finalité « ), le Processeur peut périodiquement apporter des modifications à la présente DPA si cela s’avère nécessaire pour se conformer à la législation applicable en matière de protection des données et pour améliorer le niveau de sécurité des données à caractère personnel. Les modifications apportées au présent DPA seront publiées sur le centre juridique du sous-traitant (disponible sur le lien : https://mb.wpstaging.uk/dpa-for-the-use-of-microblink-technology-and-support-services/) et le sous-traitant informera le contrôleur de toute modification substantielle apportée au présent DPA par écrit.

ANNEXE I : LISTE DES PARTIES

Contrôleur :

Nom : Client

Adresse : Telle que définie dans l’accord signé.

Nom, fonction et coordonnées de la personne de contact : Tels que définis dans l’accord signé.

Processeur :

Nom : Entité Microblink telle que définie dans l’accord signé.

Adresse : Telle que définie dans l’accord signé.

Coordonnées du délégué à la protection des données : privacy@microblink.com.

ANNEXE II : DESCRIPTION DU TRAITEMENT

Catégories de personnes dont les données personnelles sont traitées

Personnes physiques – Utilisateurs finaux du contrôleur, y compris, le cas échéant, les utilisateurs finaux des affiliés du contrôleur.

(Applicable si le responsable du traitement utilise le service de vérification de l’identité du sous-traitant) Personnes physiques – Agents du responsable du traitement qui utilisent et administrent la plate-forme de vérification de l’identité du sous-traitant.

Catégories de données personnelles traitées

En fonction de la configuration de la technologie du processeur par le contrôleur, le processeur peut traiter les données personnelles présentes sur le document traité, y compris, mais sans s’y limiter, le prénom, le deuxième prénom, le nom de famille, la date de naissance, le lieu de naissance, l’adresse du domicile, le lieu de résidence, le sexe, le genre, la nationalité, la citoyenneté, le numéro du document, le numéro de sécurité sociale, le numéro d’identification personnel, le code de sécurité de la carte, le type de carte, la date d’émission, la date d’expiration, l’autorité émettrice, le statut de donneur d’organe, le statut de résident, les données biométriques (dans le cas de la fourniture de services de vérification, d’extraction et d’assistance, non traitées dans le but d’identifier de manière unique une personne physique) telles que l’image du visage, la couleur des yeux, l’empreinte digitale, la signature, le poids ou la taille, et d’autres catégories de données figurant sur les documents d’identité transférés, les cartes ou d’autres documents partagés avec le sous-traitant, ainsi que d’autres données telles que l’adresse électronique, le numéro de téléphone, le numéro de sécurité sociale, l’adresse IP ou d’autres données relatives à l’utilisateur final.

Applicable si le responsable du traitement utilise le service de vérification de l’identité du sous-traitant) : Informations sur le compte de l’agent du responsable du traitement, nom et prénom, ainsi que l’adresse électronique professionnelle.

Données sensibles traitées

Applicable si le responsable du traitement utilise les services d’extraction, de vérification et d’assistance du sous-traitant : Aucune donnée sensible n’est destinée à être traitée. Il est possible que le sous-traitant traite des données à caractère personnel révélant l’origine raciale ou ethnique en fonction du document scanné. Si des données sensibles sont transférées, le responsable du traitement s’efforcera d’en informer le sous-traitant, qui appliquera les restrictions et garanties nécessaires.

Applicable si le responsable du traitement utilise le service de vérification d’identité du sous-traitant : En fonction de la configuration de la technologie du sous-traitant par le responsable du traitement, ce dernier peut traiter des données biométriques permettant d’identifier de manière unique une personne physique, des données à caractère personnel révélant l’origine raciale ou ethnique et des données relatives à des condamnations pénales et à des infractions.

Nature du traitement

Applicable si le responsable du traitement utilise le service de vérification d’identité du sous-traitant : En utilisant l’application du responsable du traitement et la technologie du sous-traitant, les utilisateurs finaux scannent leur document d’identité et (si nécessaire pour une vérification supplémentaire de leur identité) capturent un élément biométrique (visage) » et/ou effectuent une vérification du caractère vivant applicable à la fois au document ou aux données biométriques capturées ou effectuent des vérifications du caractère vivant par vidéo.

Ces informations sont envoyées à l’infrastructure en nuage du sous-traitant dans la région choisie par le contrôleur. En fonction de la configuration de la technologie du processeur par le contrôleur, les données peuvent être extraites du scan, la comparaison des visages peut être effectuée, la présence d’éléments de sécurité sur le document peut être vérifiée, les données soumises peuvent être comparées aux bases de données et aux listes de surveillance des sous-traitants, certains champs peuvent être anonymisés (le cas échéant) à l’aide de modèles AI/ML.

Les données soumises seront traitées pour créer divers rapports d’utilisation à l’intention du contrôleur.

Le sous-traitant supprime les données conformément à la configuration de la technologie du sous-traitant par le contrôleur et au présent RGPD.

Le sous-traitant traitera les données personnelles de l’agent du contrôleur pour créer, maintenir et supprimer son compte d’utilisateur sur la plateforme du sous-traitant.

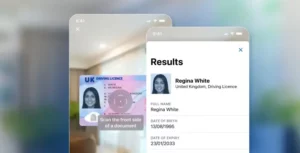

Applicable si le responsable du traitement utilise le service de vérification du sous-traitant : En utilisant la solution du responsable du traitement, la personne concernée scanne le recto et/ou le verso du document d’identité. Les scans sont envoyés à l’infrastructure en nuage du sous-traitant sur une plateforme en nuage, où, à l’aide de la technologie du sous-traitant, les données personnelles sont extraites du scan, les propriétés visuelles du document et les propriétés des données sur les types de documents désignés sont validées et des évaluations sont effectuées pour déterminer si la carte est physiquement présente au cours de la session. Une fois le processus de vérification terminé, le processeur renvoie la réponse de vérification au contrôleur et, une fois la session de vérification terminée, les données personnelles sont supprimées de l’infrastructure en nuage du processeur.

Applicable si le responsable du traitement utilise le service d’extraction du sous-traitant : En utilisant la solution du responsable du traitement, la personne concernée scanne le recto et/ou le verso du document d’identité. Les scans sont envoyés à l’infrastructure en nuage du sous-traitant sur une plateforme en nuage, où, à l’aide de la technologie du sous-traitant, les données à caractère personnel sont extraites du scan. Le sous-traitant envoie les résultats de l’extraction et/ou les images numérisées au responsable du traitement lorsque le processus d’extraction est terminé, et les données à caractère personnel sont supprimées de l’infrastructure en nuage du sous-traitant.

Applicable si le responsable du traitement utilise les services d’assistance du sous-traitant pour les solutions d’extraction et de vérification : Pour transférer en toute sécurité les images des documents du responsable du traitement au sous-traitant, le responsable du traitement utilisera le service de téléchargement sécurisé d’images du sous-traitant ou un autre canal approuvé par le responsable du traitement. Avant de transférer les images, le responsable du traitement s’assure que les personnes concernées ont été informées du partage envisagé et que la base juridique appropriée a été déterminée par le responsable du traitement. Le sous-traitant analyse le problème conformément à la demande d’assistance du responsable du traitement afin de fournir des services d’assistance. En fonction de la demande d’assistance du responsable du traitement, la fourniture de services d’assistance peut inclure le débogage de problèmes concernant un type de document déjà pris en charge. En fonction de la demande d’assistance du responsable du traitement, la fourniture de services d’assistance peut inclure le recyclage des modèles et, dans ce cas, l’annexe V s’applique.

Applicable si le responsable du traitement utilise les services d’assistance du sous-traitant pour le service de vérification de l’identité : Si le contrôleur signale un problème de vérification, le personnel autorisé de l’équipe d’assistance à la clientèle du processeur fournira une assistance pour le problème signalé. L’équipe d’assistance aura accès à la (aux) transaction(s) du contrôleur afin de résoudre et/ou de déboguer le problème de vérification. Si nécessaire, le personnel autorisé de l’équipe de développement du processeur peut avoir accès aux transactions du contrôleur afin de fournir une assistance complète.

Finalité(s) pour laquelle/lesquelles les données à caractère personnel sont traitées pour le compte du responsable du traitement

Applicable si le contrôleur utilise le service de vérification d’identité du processeur : L’objectif du traitement est d’effectuer des vérifications conformément à l’accord et à la configuration de la technologie de Microblink par le contrôleur.

Applicable si le contrôleur utilise le service de vérification du sous-traitant : L’objectif du traitement est de valider les propriétés visuelles du document et les propriétés des données sur les types de documents désignés et d’effectuer des évaluations pour déterminer si la carte est physiquement présente pendant la session, conformément à l’accord.

Applicable si le responsable du traitement utilise le service d’extraction du sous-traitant : La finalité du traitement est d’extraire les données du document d’identité et d’envoyer les résultats de l’extraction au responsable du traitement, conformément à l’accord.

Applicable si le responsable du traitement utilise les services d’assistance du sous-traitant : La finalité du traitement est de fournir des services d’assistance au responsable du traitement, conformément à l’accord.

Durée du traitement

Applicable si le responsable du traitement utilise le service de vérification de l’identité du sous-traitant : Le sous-traitant conserve les données soumises conformément à la configuration du contrôleur de la technologie du sous-traitant pendant au moins 6 (six) mois. Une période de conservation plus longue peut être convenue et configurée par le contrôleur.

Applicable si le responsable du traitement utilise le service de vérification et/ou d’extraction du sous-traitant : Le traitement est continu (tant que le responsable du traitement utilise la technologie ou les services). Le sous-traitant conserve les données d’entrée pendant les sessions de vérification ou d’extraction, selon le cas, mais ne stocke pas les données traitées, à moins qu’une période de conservation différente ne soit convenue par écrit avec le responsable du traitement.

Applicable si le contrôleur utilise les services d’assistance du sous-traitant : Le sous-traitant conserve les données à caractère personnel jusqu’à ce que le problème soit résolu.

La description du traitement pour les sous-traitants est disponible sur le lien suivant : https://mb.wpstaging.uk/subprocessors-list/

ANNEXE III MESURES TECHNIQUES ET ORGANISATIONNELLES, Y COMPRIS LES MESURES TECHNIQUES ET ORGANISATIONNELLES VISANT A ASSURER LA SECURITE DES DONNEES

Mesures visant à garantir la confidentialité, l’intégrité, la disponibilité et la résilience des systèmes et services de traitement

Processor dispose d’une politique définie sur le traitement des données classifiées, qui définit la classification, la divulgation et la protection des données. Tous les employés du Processeur sont tenus de signer des clauses de confidentialité qui stipulent que les secrets commerciaux et les informations confidentielles doivent rester confidentiels à perpétuité et être restitués après la fin du contrat, chaque infraction étant considérée comme une violation grave. En outre, le sous-traitant veillera à ce que les points de terminaison Web et les API soient correctement protégés et surveillés au moyen d’un pare-feu d’application Web et d’une protection contre les dénis de service (DDoS).

Le sous-traitant appliquera les concepts de « moindre privilège » et de « besoin de savoir » et veillera à la séparation des tâches. Le sous-traitant veillera à ce que des procédures appropriées soient en place pour enregistrer les nouveaux utilisateurs / droits d’accès supplémentaires et pour désenregistrer les utilisateurs. Le sous-traitant veillera à ce que la gestion des accès privilégiés fasse l’objet d’un suivi étroit et d’un examen régulier, les droits d’accès étant retirés s’ils ne sont plus nécessaires.

Mesures visant à garantir la capacité de rétablir la disponibilité des données à caractère personnel et l’accès à celles-ci en temps utile en cas d’incident physique ou technique

En ce qui concerne l’objet du présent accord, le sous-traitant signalera tout incident (presque) lié à la sécurité dès que possible et conformément à l’accord au contact du contrôleur, y compris les mesures de protection prises pour atténuer l’impact de l’incident, les mesures préventives proposées pour empêcher l’incident (presque) à l’avenir et une estimation de l’impact encouru en raison de l’incident. Le sous-traitant a défini une politique de gestion des incidents de sécurité de l’information qui définit les rôles et les responsabilités dans le processus de gestion des incidents. La politique décrit également la classification des incidents et les mesures que l’équipe de réponse aux incidents doit prendre, telles que l’évaluation de l’incident, l’endiguement, l’éradication de la menace, la récupération, le rapport et l’apprentissage à partir des incidents. Le sous-traitant doit veiller à la diffusion des connaissances et de l’expertise afin de garantir la disponibilité de personnes qualifiées, même en cas de catastrophe.

Procédures permettant de tester, d’apprécier et d’évaluer régulièrement l’efficacité des mesures techniques et organisationnelles afin de garantir la sécurité du traitement, ainsi que des mesures visant à assurer la responsabilité.

À l’entière discrétion du Processeur, un processus d’auto-certification périodique sera réalisé par le Processeur afin de garantir que toutes les politiques et procédures liées à la sécurité sont toujours appliquées. En outre, le sous-traitant procédera régulièrement à des évaluations de la vulnérabilité des services connexes par le biais de tests de pénétration et de vulnérabilité. Le sous-traitant a mis en place des politiques, des règles et des procédures internes pour garantir la responsabilité des employés dans le traitement des données à caractère personnel. Le sous-traitant veille à ce que ses employés soient informés des exigences et des politiques de sécurité du sous-traitant et des développements dans le domaine de la sécurité de l’information. Le sous-traitant est entièrement responsable du comportement de ses employés.

Mesures visant à assurer la sécurité physique des lieux où sont traitées les données à caractère personnel

Les mesures prises par le sous-processeur pour la sécurité des locaux physiques, qui fournit un service d’infrastructure de cloud privé, comprennent plusieurs couches de sécurité physique pour protéger les centres de données, telles que l’identification biométrique, la détection des métaux, les caméras, les barrières de véhicules et les systèmes de détection d’intrusion à base de laser.

Si les données à caractère personnel sont traitées sur l’infrastructure du sous-traitant ou de la société affiliée du sous-traitant, le sous-traitant assurera également une sécurité physique adéquate par l’utilisation de caméras, de cartes d’entrée et d’agents de sécurité.

Mesures visant à garantir l’enregistrement des événements

Toutes les fonctions de journalisation du système et des applications liées aux services fournis par le processeur sont activées et les événements liés à la sécurité de l’information sont régulièrement examinés.

Mesures visant à garantir la configuration du système, y compris la configuration par défaut

Le sous-traitant appliquera un renforcement du système pour tous les services orientés vers l’Internet par le biais d’une gestion centralisée de la configuration, d’une analyse régulière des vulnérabilités et d’un examen de la configuration.

Mesures relatives à la gouvernance et à la gestion internes de l’informatique et de la sécurité informatique

Le sous-traitant maintient un système efficace de gestion de la sécurité de l’information afin de garantir une organisation adéquate des responsabilités en matière de sécurité de l’information et une évaluation des risques de sécurité est effectuée périodiquement afin de garantir l’identification des risques nouveaux ou modifiés.

Le sous-traitant affecte des ressources et des employés possédant l’expertise requise pour mener à bien toute tâche spécifique liée à ses responsabilités en matière de sécurité dans le cadre du présent accord.

Le sous-traitant assure la protection adéquate de tous les actifs contenant des données à caractère personnel fournies par le contrôleur dans le cadre du présent accord.

Mesures de certification/assurance des processus et des produits

À l’entière discrétion du sous-traitant, un processus d’auto-certification périodique sera réalisé par le sous-traitant afin de garantir que toutes les politiques et procédures liées à la sécurité sont toujours appliquées.

Mesures d’identification et d’autorisation des utilisateurs

Applicable si le responsable du traitement utilise le service de vérification d’identité, de vérification et/ou d’extraction du sous-traitant : L’accès au service n’est accordé qu’aux utilisateurs autorisés au moyen d’identifiants client uniques qui peuvent être révoqués et renouvelés à tout moment par le responsable du traitement.

Mesures de pseudonymisation et de cryptage des données à caractère personnel et de protection des données lors de leur transmission

Applicable si le responsable du traitement utilise le service de vérification d’identité, de vérification et/ou d’extraction du sous-traitant : Le sous-traitant utilisera des méthodes de cryptage fortes telles que TLS (dernières versions prises en charge) pour les données en transit.

Applicable si le responsable du traitement utilise la vérification d’identité du sous-traitant : Le sous-traitant met en œuvre des algorithmes de hachage pour pseudonymiser les informations personnelles qui seront utilisées pour former un identifiant unique de la personne concernée.

Applicable si le responsable du traitement utilise les services d’assistance du sous-traitant : Pour transférer en toute sécurité des données à caractère personnel au sous-traitant, le responsable du traitement doit utiliser le service de téléchargement sécurisé d’images du sous-traitant, qui comprend un cryptage supplémentaire des images avec un algorithme de cryptage symétrique (AES).

Mesures visant à garantir la minimisation, la conservation limitée et l’effacement des données

Applicable si le responsable du traitement utilise le service de vérification et/ou d’extraction du sous-traitant : Le sous-traitant ne stocke pas les données à caractère personnel une fois que le processus de vérification a été mené à bien.

Applicable si le contrôleur utilise le service de vérification d’identité et/ou d’assistance du sous-traitant : Le sous-traitant met en œuvre des calendriers de conservation des données et supprime irréversiblement les données conformément au calendrier.

Mesures visant à garantir la qualité des données

Applicable si le responsable du traitement utilise la vérification d’identité du sous-traitant : Le responsable du traitement est responsable des données envoyées au sous-traitant, y compris de leur qualité.

Applicable si le responsable du traitement utilise le service de vérification et/ou d’extraction du sous-traitant : Le responsable du traitement est responsable des données envoyées au sous-traitant, y compris de leur qualité. Le sous-traitant enverra au responsable du traitement des données à caractère personnel extraites des documents envoyés par le responsable du traitement, ainsi que des données d’informations personnelles identifiables (IPI) et des métadonnées extraites des documents.

Applicable si le responsable du traitement utilise des services d’assistance : Le responsable du traitement et le sous-traitant détermineront la qualité des données à partager pour résoudre le problème soulevé par le responsable du traitement.

Mesures de protection des données pendant le stockage

Applicable si le contrôleur utilise le service d’assistance du processeur : Microblink utilise un service de gestion des clés et des mécanismes de cryptage puissants tels que AES-256 pour les données au repos.

Mesures de notification des violations de données à caractère personnel

Le sous-traitant met en place une politique garantissant la détection rapide des événements et des faiblesses en matière de sécurité, ainsi qu’une réaction et une réponse rapides aux incidents de sécurité, y compris les violations de données. Cette politique comprend une procédure d’intervention en cas de violation de données afin de garantir une réaction rapide et une communication appropriée avec le responsable du traitement, les personnes concernées ou l’autorité de contrôle.

Pour les transferts vers des sous-traitants (secondaires), il convient également de décrire les mesures techniques et organisationnelles spécifiques que le sous-traitant (secondaire) doit prendre pour être en mesure de fournir une assistance au responsable du traitement

Le sous-traitant doit avoir conclu des accords de traitement des données avec des sous-traitants secondaires afin de garantir l’assistance au contrôleur.

Description des mesures techniques et organisationnelles spécifiques que le sous-traitant doit prendre pour pouvoir fournir une assistance au responsable du traitement.

Applicable si le responsable du traitement utilise les services d’assistance du sous-traitant : Le responsable du traitement veille à pouvoir identifier ses utilisateurs finaux et, en cas de demande de la personne concernée, à fournir leurs identifiants au sous-traitant. Le sous-traitant aide le responsable du traitement à donner suite à la demande de la personne concernée conformément à la procédure de suppression des données.

ANNEXE IV : LISTE DES SOUS-TRAITANTS

La liste des sous-traitants autorisés peut être consultée sur le lien suivant : https://mb.wpstaging.uk/subprocessors-list/

ANNEXE V – Accord de partage de données

Nonobstant les autres dispositions du présent accord, la présente annexe V régit la collecte et le partage des images décrits dans la disposition ci-dessous. Les définitions figurant dans la présente annexe V ont la signification qui leur est attribuée dans le DPA ou l’accord.

1. Relations entre les parties

1. 1. Microblink et le client ont conclu l’accord lorsque Microblink traite les données à caractère personnel des personnes concernées par l’utilisation de la technologie de Microblink hébergée sur l’infrastructure de Microblink et/ou du client, ou lorsque le client intègre le produit ou le service de Microblink dans son application et traite les données à caractère personnel des personnes concernées, ou lorsque le client teste la technologie de Microblink.

1.2. Le client peut partager des données à caractère personnel pour le développement et l’avancement de la technologie de Microblink ou permettre à Microblink d’utiliser des données à caractère personnel, précédemment partagées à d’autres fins, dans le but indiqué en recueillant le consentement des personnes concernées au nom de Microblink. Dans de tels cas, chaque partie détermine individuellement les objectifs et les moyens de son traitement des données à caractère personnel et, par conséquent, sera considérée comme un contrôleur indépendant ou comme des contrôleurs conjoints en vertu de la législation applicable en matière de protection des données. Microblink peut traiter les données à caractère personnel pour une autre finalité lorsqu’elle a obtenu le consentement préalable de la personne concernée, lorsque cela est nécessaire pour la constatation, l’exercice ou la défense de droits en justice dans le cadre d’une procédure administrative, réglementaire ou judiciaire spécifique, ou lorsque cela est nécessaire pour protéger les intérêts vitaux de la personne concernée ou d’une autre personne physique. Le traitement effectué par Microblink dans le cadre de cette finalité profitera au client et aux personnes concernées en rendant les produits et services de Microblink moins biaisés, moins discriminatoires et plus aptes à prévenir la fraude, en améliorant leur précision et en élargissant le champ des types de documents pris en charge.

1.3. Microblink traitera les données personnelles communiquées par le client pour atteindre les objectifs décrits plus en détail à l’article 2 de la présente annexe V et sera considéré comme le contrôleur en conséquence.

1.4. Les Parties reconnaissent que Microblink peut partager des données à caractère personnel avec ses sociétés affiliées afin de remplir l’objectif décrit à l’article 2 de la présente annexe V. Chaque Partie doit se conformer aux obligations qui lui incombent en vertu de la législation applicable en matière de protection des données en ce qui concerne le traitement des données à caractère personnel.

1.5. Chaque partie doit être en mesure de démontrer qu’elle respecte les obligations qui lui incombent en vertu de ces clauses.

2. Description du partage et du traitement

2.1. Permettre le traitement et la description du partage par le client

2.1.1. Le client accepte de partager des données à caractère personnel avec Microblink pour permettre le traitement ultérieur des données à caractère personnel par Microblink tel que décrit dans le présent article 2. et prendra les mesures nécessaires pour transférer les données à caractère personnel à Microblink.

2.1.2. Microblink informera le client par écrit de la quantité, de la variété et du type de documents nécessaires pour atteindre l’objectif du traitement et/ou le client devra, au nom de Microblink, recueillir le consentement des personnes concernées en mettant en œuvre un mécanisme de collecte de consentement dans son application, conformément aux instructions de Microblink. Lorsqu’il recueille le consentement au nom de Microblink, le client présente aux personnes concernées l’avis de confidentialité de Microblink (disponible sur le lien https://mb.wpstaging.uk/privacy-notice-for-microblink-customers-end-users) ou un autre avis de confidentialité présentant un niveau de transparence adéquat en vertu de la législation applicable en matière de protection des données.

2.1.3. Le client attribue à chaque personne concernée un identifiant unique qui correspond à l’identifiant des données à caractère personnel partagées. Le client met l’identifiant unique à la disposition de Microblink si cela est nécessaire pour exécuter la demande de droits de la personne concernée conformément à l’article 3.

2.1.4. Le client garantit et déclare qu’il mettra en œuvre le mécanisme de collecte du consentement conformément aux instructions de Microblink. Le client informera Microblink si le consentement n’est pas la base légale appropriée, en vertu de la loi applicable sur la protection des données, pour atteindre l’objectif du traitement prévu.

2.1.5. À la demande de Microblink, le Client devra être en mesure de démontrer qu’il respecte cette disposition. Le Client permettra à Microblink d’effectuer un audit, à ses propres frais, sur la mise en œuvre du mécanisme de collecte des consentements afin d’assurer le respect de cette garantie, moyennant un préavis raisonnable et pendant les heures normales de bureau.

2.2. Description du traitement par Microblink

Catégories de personnes concernées dont les données à caractère personnel sont transférées Utilisateurs finaux du client/titulaire de licence, y compris, le cas échéant, les utilisateurs finaux des affiliés du titulaire de licence et des sous-titulaires de licence. Le client ne partage pas les données à caractère personnel des utilisateurs finaux mineurs.

Catégories de données personnelles traitées : En fonction des documents partagés, Microblink traitera les données personnelles présentes sur le document traité, y compris, mais sans s’y limiter, le prénom, le second prénom, le nom de famille, la date de naissance, le lieu de naissance, l’adresse du domicile, le lieu de résidence, le sexe, le genre, la nationalité, la citoyenneté, le numéro du document, le numéro de sécurité sociale, le numéro d’identification personnel, le code de sécurité de la carte, type de carte, date d’émission, date d’expiration, autorité émettrice, statut de donneur d’organes, statut de résident, données biométriques telles que l’image du visage, la couleur des yeux, l’empreinte digitale, la signature, le poids ou la taille, et d’autres catégories de données figurant sur les documents d’identité, cartes ou autres documents transférés, ainsi que d’autres données telles que l’adresse électronique, le numéro de téléphone, le numéro de sécurité sociale, l’adresse IP ou d’autres données relatives à l’utilisateur final.

La fréquence du traitement : Continu.

Objectif et nature du traitement par Microblink : Après avoir remis l’avis de confidentialité aux personnes concernées et recueilli leur consentement au partage, le client transfère les données à caractère personnel à Microblink de manière sécurisée. Les données à caractère personnel reçues seront traitées dans le but d’améliorer et de développer la technologie d’apprentissage automatique et de vision par ordinateur de Microblink, ce qui peut inclure, sans s’y limiter, la prise en charge d’une nouvelle version d’un document pris en charge, l’évaluation de la technologie de Microblink pour le compte du client et le partage du retour d’information sur ses performances, l’amélioration de la précision pour un type de document déjà pris en charge (si le produit ne fonctionne pas), la prise en charge de nouveaux types de documents (actuellement non pris en charge), l’amélioration de la précision pour les types de documents déjà pris en charge, l’amélioration de la précision de l’extraction par la mise en œuvre d’une validation supplémentaire des résultats et la correction des erreurs, l’amélioration de la précision du modèle OCR et la prise en charge de nouveaux contrôles de la fraude sur les documents. Microblink mettra en œuvre toutes les mesures nécessaires pour protéger la sécurité et la confidentialité des données personnelles reçues.

Conservation des données

Les données personnelles relatives aux documents réels sont conservées pendant six (6) mois à compter de la réception des images ou jusqu’à ce que la personne concernée demande leur suppression, selon la première éventualité. Les données à caractère personnel relatives à des documents dont Microblink a établi qu’ils étaient faux sont conservées pendant un (1) an.

Précision et minimisation des données

Microblink prend toutes les mesures raisonnables pour que les données à caractère personnel non nécessaires, compte tenu de la ou des finalités du traitement, soient effacées ou rectifiées dans les meilleurs délais.

Transferts aux (sous-)traitants

Microblink peut partager des données personnelles avec ses sociétés affiliées aux fins autorisées et celles-ci seront liées par les présentes clauses.

3. Droits de la personne concernée

Microblink et le Client se prêtent mutuellement une assistance raisonnable (chacun à ses propres frais) pour permettre de fournir des réponses adéquates à toute demande d’une personne concernée d’exercer ses droits en vertu de la Loi sur la protection des données applicable, ainsi qu’à toute autre correspondance, demande ou plainte reçue d’une personne concernée, d’un régulateur ou d’autres tiers en rapport avec le Traitement.

Si une telle demande, correspondance, requête ou plainte est adressée directement au client concernant le traitement en vertu de la présente annexe V, le client ne répondra pas à cette communication avant d’avoir informé Microblink dans les plus brefs délais, et au plus tard dans les cinq (5) jours ouvrables, des demandes des personnes concernées établies par la loi applicable sur la protection des données et de leurs identifiants uniques. Si le client est légalement tenu de répondre à une telle demande, il doit, avant de répondre, en informer Microblink et lui fournir une copie de la demande. Sur demande d’une personne concernée adressée à l’une ou l’autre des parties, la partie qui a reçu la demande doit, en ce qui concerne le traitement des données à caractère personnel en vertu de la présente annexe V, fournir gratuitement à l’autre partie les informations pertinentes relatives aux données traitées à cette fin.

4. Responsabilité

Chaque partie est responsable envers l’autre partie de tout dommage qu’elle lui cause en raison d’une violation de la présente annexe V. Chaque partie est responsable envers la personne concernée, et la personne concernée a le droit d’être indemnisée, de tout dommage matériel ou moral que la partie cause à la personne concernée en violant les droits qui lui sont conférés par les présentes clauses. Lorsque plusieurs parties sont responsables de tout dommage causé à la personne concernée à la suite d’une violation des présentes clauses, toutes les parties responsables sont conjointement et solidairement responsables, et la personne concernée a le droit d’intenter une action en justice contre l’une quelconque de ces parties. Les parties conviennent que si une partie est tenue pour responsable, elle a le droit de réclamer à l’autre/aux autres partie(s) la partie de la compensation correspondant à la responsabilité de l’autre partie dans le dommage.

5. Fin de l’échange de données

L’annexe V est en vigueur jusqu’à sa résiliation. Les parties peuvent convenir mutuellement de résilier la présente annexe V à tout moment. Microblink conserve le droit d’utiliser et de conserver les données personnelles conformément aux conditions du consentement recueilli, mais pas plus longtemps que ne l’exige la loi applicable en matière de protection des données, ou jusqu’à ce qu’elle reçoive la demande de suppression de la personne concernée, après quoi les données personnelles seront effacées ou anonymisées, à moins que Microblink ne soit tenue de conserver tout ou partie des données personnelles en vertu de la loi applicable. En cas de violation des conditions de la présente annexe V par l’une ou l’autre des parties, la partie qui n’a pas violé l’accord a le droit de le résilier sur notification écrite à la partie qui a violé l’accord. La partie en infraction dispose d’un délai de 30 jours à compter de la réception de la notification pour remédier à l’infraction. S’il n’est pas remédié à la violation dans ce délai, la partie non violatrice peut résilier la présente annexe V sans autre préavis ni responsabilité. La résiliation de ces clauses ne libère aucune des parties des obligations ou responsabilités encourues avant la résiliation. Les clauses relatives à l’exécution des droits de la personne concernée resteront en vigueur.

Efficace

ADDENDUM AU TRAITEMENT DES DONNÉES

pour l’utilisation de la technologie Microblink et des services de soutien

Le présent ADDENDUM SUR LE TRAITEMENT DES DONNÉES (« DPA« ) est intégré et soumis aux conditions de l’accord conclu entre le contrôleur et le sous-traitant, tel que défini à l’annexe I (ensemble « les parties« ), aux conditions d’utilisation ou aux conditions d’utilisation de la technologie du sous-traitant acceptées par le contrôleur, régissant l’utilisation par le contrôleur de la technologie ou des services d’assistance du sous-traitant (« l’accord« ).

Tous les termes en majuscules qui ne sont pas définis dans le présent DPA ont la signification qui leur est donnée dans l’accord.

Lorsque le responsable du traitement utilise la technologie du sous-traitant, tant dans la phase d’essai que dans la phase de production, ou lorsque le responsable du traitement utilise les services d’assistance du sous-traitant, le sous-traitant traite des données à caractère personnel (définies ci-dessous). Les parties conviennent de se conformer aux dispositions suivantes en ce qui concerne tout traitement de données à caractère personnel et il est convenu de ce qui suit :

SECTION I – GÉNÉRALITÉS

Article 1

Définitions

Dans le présent DPA, les termes suivants ont la signification suivante :

a. Les termes « contrôleur« , « sous-traitant« , « personne concernée« , » données àcaractère personnel « , « processus » et « traitement » ont la signification qui leur est donnée dans la loi européenne sur la protection des données ;

b. « Loi européenne sur la protection des données » désigne : (i) le règlement 2016/679 du Parlement européen et du Conseil relatif à la protection des personnes physiques à l’égard du traitement des données à caractère personnel et à la libre circulation de ces données (règlement général sur la protection des données) (le « RGPD de l’UE« ) ; et (ii) le RGPD de l’UE tel que sauvegardé dans le droit britannique en vertu de l’article 3 de la loi de 2018 sur l’Union européenne (retrait) du Royaume-Uni (le « RGPD du Royaume-Uni« ) ;

c. « Loi sur la protection des données applicable » désigne toutes les lois et réglementations mondiales en matière de protection des données et de la vie privée, dans la mesure où elles sont applicables aux parties et à la nature des données à caractère personnel traitées dans le cadre de l’Accord, y compris, le cas échéant, la loi européenne sur la protection des données, la loi californienne sur la protection de la vie privée des consommateurs de 2018, telle que modifiée par la loi californienne sur les droits à la vie privée de 2020 (collectivement appelée » CPRA »), et toutes les lois nationales applicables en matière de protection des données prises en vertu, en application ou qui s’appliquent conjointement avec la loi européenne sur la protection des données ; dans chaque cas, telles qu’elles peuvent être modifiées ou remplacées de temps à autre ;

d. Les « données personnelles » désignent, outre la signification donnée dans la loi européenne sur la protection des données, toute information qui identifie une personne, qui est scannée, téléchargée et autrement partagée avec le Processeur en utilisant la technologie du Processeur ou en vertu de l’utilisation des services d’assistance par le Contrôleur, les sociétés affiliées du Contrôleur, ou par des tiers agissant pour le compte du Contrôleur ;

e. « violation de données à caractère personnel » : toute violation de la sécurité entraînant accidentellement ou illégalement la destruction, la perte, l’altération, la divulgation non autorisée de données à caractère personnel divulguées et partagées par le contrôleur et traitées par le sous-traitant en vertu du présent DPA, ou l’accès à de telles données ;