Récapitulation de la rencontre « Security by Design

À la fin de l’année 2023, des événements marquants se sont produits dans le domaine de la sécurité de l’information. En octobre, l’agence américaine de cybersécurité et de sécurité des infrastructures (CISA) a publié ses principes et approches pour les logiciels sécurisés dès la conception, tandis que début décembre, l’UE est parvenue à un accord sur la loi sur la résilience cybernétique (CRA) qui exigera que tous les logiciels fonctionnant sur des appareils clients connectés à Internet soient conçus en tenant compte de la cybersécurité.

Chez Microblink, nous avons commencé par des initiatives visant à aligner la sécurité sur la conception et les meilleures pratiques par défaut. La première a donné le coup d’envoi de la série de rencontres Security by Design et a rassemblé la communauté InfoSec à Zagreb, en Croatie.

Le Meetup a été un grand succès, attirant plus de 100 personnes intéressées par le partage d’expériences et de connaissances sur la cybersécurité. Deux tables rondes ont été organisées : l’une avec des développeurs de logiciels sur les procédures relatives à la sécurité par conception et leurs meilleures pratiques par défaut, et l’autre avec des membres de l’industrie financière sur la cybersécurité dans leurs processus d’intégration numérique. Dans ce blog, nous donnons un aperçu des discussions et des conclusions du premier panel.

La loi sur la cyber-résilience (CRA) et les exigences en matière de sécurité dès la conception Panel Session

Le panel a commencé par une présentation du responsable de la sécurité de l’information chez Microblink sur les exigences de l’ARC en matière de sécurité par conception et par défaut. Cette présentation a été suivie d’une discussion avec un groupe d’experts en sécurité issus des entreprises les plus importantes de Croatie : Infobip, Infinum, ASEE, AKD, Infigo, Diverto et Apatura, ainsi qu’un représentant du Centre national croate pour la cybersécurité.

L’ARC devrait être promulguée dans les mois ou les semaines à venir. Elle marquera une étape importante vers un avenir numérique plus sûr. Plus important encore, l’ARC a le potentiel de devenir un modèle de normes de cybersécurité robustes dans le monde entier.

L’idée est de protéger les personnes qui utilisent des appareils connectés à l’internet en mettant en œuvre des pratiques de sécurité strictes dans le cycle de développement des logiciels. En outre, le règlement exigera également que les logiciels soient soumis à diverses évaluations de conformité, à la fois en interne et en externe, en fonction du risque lié aux fonctionnalités du produit.

Le résumé des principales exigences de l’ARC en matière de sécurité :

- Développement de produits avec mise en œuvre de mesures de sécurité et de meilleures pratiques tout au long du cycle de développement du logiciel ;

- Livraison de produits avec une configuration sécurisée par défaut ;

- Livraison d’un produit sans vulnérabilité exploitable connue ;

- Mécanismes de contrôle qui empêchent l’accès non autorisé ;

- Traitement et protection des données strictement nécessaires ;

- Fonctionnement des produits de manière à protéger la disponibilité des fonctions de base ;

- En corrigeant régulièrement les vulnérabilités connues par la publication de correctifs de sécurité.

Les sociétés de développement de logiciels seront tenues de rendre publiques leurs mesures de sécurité et les tests effectués sur les produits, ainsi que la documentation suivante concernant leurs produits :

- Nomenclature logicielle (SBOM) pour chaque produit ;

- Déclaration de conformité des produits ;

- Une liste de tous les clients qui utilisent les produits.

Les entreprises couvertes par l’ARC devront également signaler les incidents et les vulnérabilités aux organismes de réglementation et à leurs clients.

Changements dans les normes de développement et la durée de vie des produits

Les panélistes ont souligné l’importance de l’intégration des ingénieurs de développement afin qu’ils suivent les nouvelles normes de développement, qu’ils soient régulièrement formés et qu’ils utilisent les meilleures pratiques telles que la norme de vérification de la sécurité des applications de l’OWASP. Une approche basée sur le risque et la modélisation des menaces pour les applications et les services à haut risque seront des éléments obligatoires du cycle de vie des produits, en particulier pour les nouveaux produits.

L’examen manuel du code entre pairs est toujours considéré comme la base du développement du code. Les panélistes ont toutefois souligné que les outils automatisés de test de la sécurité des applications sont un élément nécessaire du processus et un moyen de garantir une couche supplémentaire de sécurité, même s’ils produisent de nombreux résultats faussement positifs. Si ces outils sont correctement paramétrés et qu’ils ont une vue d’ensemble du flux de données, ils pourront anticiper une erreur qu’un humain travaillant sur un seul module du système pourrait négliger.

La gestion des composants tiers et l’impact de la communauté des logiciels libres sur la sécurité des produits logiciels ont également fait partie de la discussion. Bien que la lecture des SBOM ait été comparée à l’analyse de la liste des ingrédients avant l’achat d’un sandwich, les panélistes se sont accordés à dire qu’ils sont tous utiles lorsqu’ils sont accompagnés d’une analyse régulière des vulnérabilités et de tests de pénétration. De tels programmes peuvent être associés à la divulgation publique des vulnérabilités, communément appelée « bug bounties », afin de fournir un processus de gestion des vulnérabilités plus efficace.

Le panel a conclu en estimant que toutes les réglementations similaires à l’ARC et les meilleures pratiques telles que CISA constituent un excellent levier pour mettre en œuvre des exigences de sécurité dès le début et dans tous les aspects du processus de développement. En outre, elles garantissent que les parties prenantes comprennent et soutiennent l’investissement dans le processus. En fin de compte, ce sont les consommateurs finaux qui en bénéficieront le plus, car la responsabilité de la sécurité de leurs données et de leur vie privée passera d’eux-mêmes aux vendeurs, et les produits deviendront plus sûrs.

Conclusion

Les discussions passionnées, les échanges d’idées et l’expertise partagée sur la cybersécurité et les réglementations à venir ont confirmé que nous faisons partie d’une communauté talentueuse et dévouée.

Les réactions positives et l’intérêt pour les questions de cybersécurité nous incitent à créer une plateforme communautaire où les gens peuvent apprendre, partager et examiner des outils pour rendre les produits et les environnements plus sûrs et plus sécurisés.

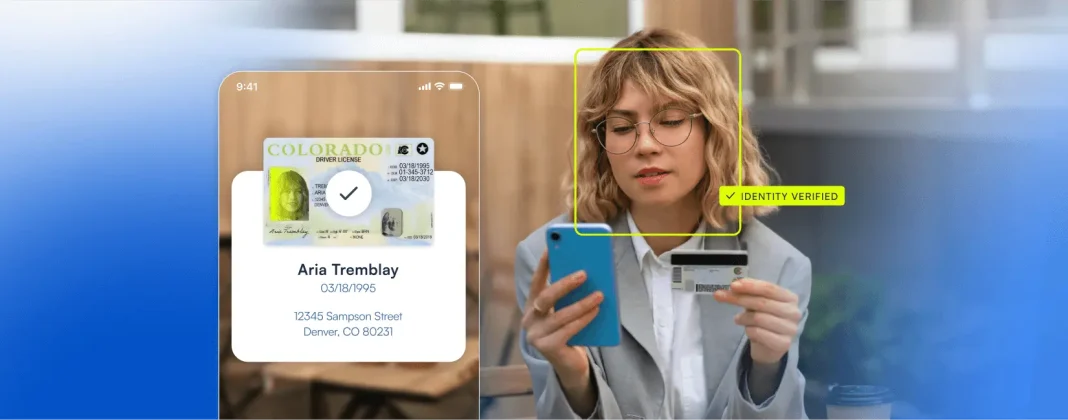

Chez Microblink, nous concevons des produits en gardant à l’esprit la sécurité des clients et de leurs utilisateurs finaux. Les nouvelles normes, telles que la norme OWASP de vérification de la sécurité des applications, les approches basées sur le risque et la modélisation des menaces, font déjà partie du développement de nos produits. Les révisions manuelles du code, la gestion des composants tiers, les tests de pénétration réguliers et l’analyse des vulnérabilités garantissent une protection solide afin d’améliorer encore la sécurité.

Un grand bravo à tous les invités, en particulier aux panélistes, pour nous avoir aidés à organiser un Meetup réussi.