Comment mettre en place un processus de vérification d’identité à distance simple et sécurisé ?

Aujourd’hui, de nombreux services simples, tels que le transfert d’argent ou la vérification du solde d’un compte, peuvent être effectués en quelques secondes à l’aide d’applications bancaires mobiles. Cependant, avec un nombre croissant de clients qui se tournent de plus en plus vers la téléphonie mobile, leurs attentes en matière de services rapides et pratiques augmentent également et s’étendent à d’autres domaines. Pour les entreprises qui cherchent à entrer dans le monde numérique ou à s’y développer, il s’agit à la fois d’une opportunité et d’un défi. Une grande opportunité réside dans la création de processus de service à la clientèle plus rationalisés, mais lorsqu’il s’agit de procédures plus complexes, elles s’accompagnent généralement de problèmes de sécurité. Voici notre point de vue sur l’une de ces questions : la vérification d’identité à distance.

Vous vous souvenez d’Alex, l’adolescente qui, l’année dernière, a accidentellement dépensé plus de 700 dollars chez Sephora avec la carte de crédit de sa mère ? Malheureusement, cette anecdote est loin d’être la pire des choses qui peuvent arriver lors de la gestion de transactions virtuelles sensibles. Les fraudes et les vols d’identité sont des problèmes sérieux pour un nombre croissant d’entreprises qui cherchent à transférer leurs activités dans l’espace virtuel, et il n’est pas facile de faire correspondre l’identité numérique d’une personne avec son identité réelle.

Surmonter les défis liés à la confiance, à la sécurité et à l’expérience de l’utilisateur

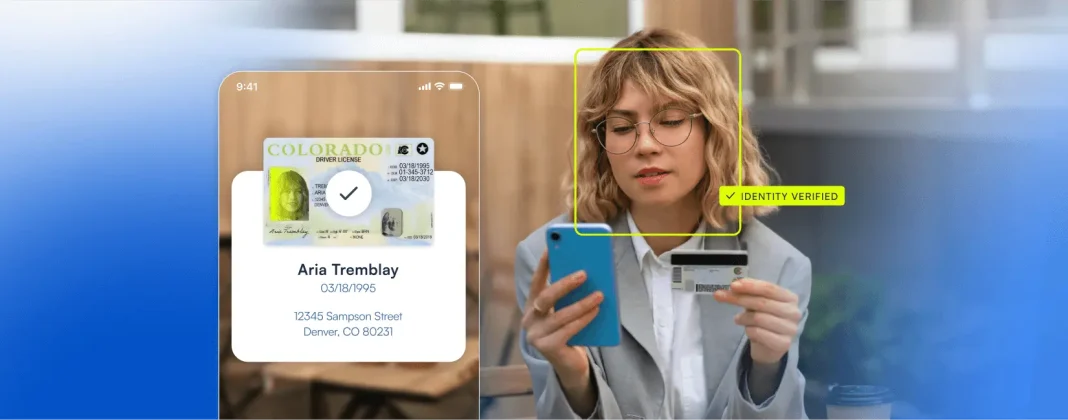

Quelles sont les solutions existantes pour réduire les risques de sécurité ? Les tendances les plus récentes montrent que l’on s’oriente vers une approche plus holistique de la vérification, dans laquelle plusieurs facteurs se combinent dans le cadre d’un processus de vérification intégré. Cette évolution est largement influencée par des réglementations de plus en plus strictes pour les entreprises, telles que KYC (Know Your Customer) pour les institutions financières. L’authentification multifactorielle est une approche qui existe depuis un certain temps. Il s’agit d’une méthode dans laquelle plusieurs étapes fournissent une preuve d’identité à un mécanisme d’authentification. Un exemple courant d’AMF est une question de sécurité supplémentaire qui est parfois exigée en plus du nom d’utilisateur et du mot de passe. Cependant, elle offre désormais une protection encore plus grande, car elle est capable de combiner plusieurs sources de données pour vérifier l’identité d’une personne. Outre les mots de passe, les questions de sécurité et l’authentification par SMS, la biométrie (sous forme d’empreintes digitales, d’iris, de visage ou de reconnaissance vocale) est de plus en plus utilisée comme un facteur important pour faire correspondre les données d’identité avec une personne vivante. La vérification d’identité à distance est donc tout aussi sûre que si elle était effectuée en direct, dans les succursales. Les solutions les plus avancées garantissent un processus de vérification précis et sûr, tout en étant faciles à intégrer, rapides et conviviales.

Les possibilités sont nombreuses, mais voici un aperçu rapide de la manière dont un processus de vérification d’identité à distance pourrait se dérouler en quelques étapes :

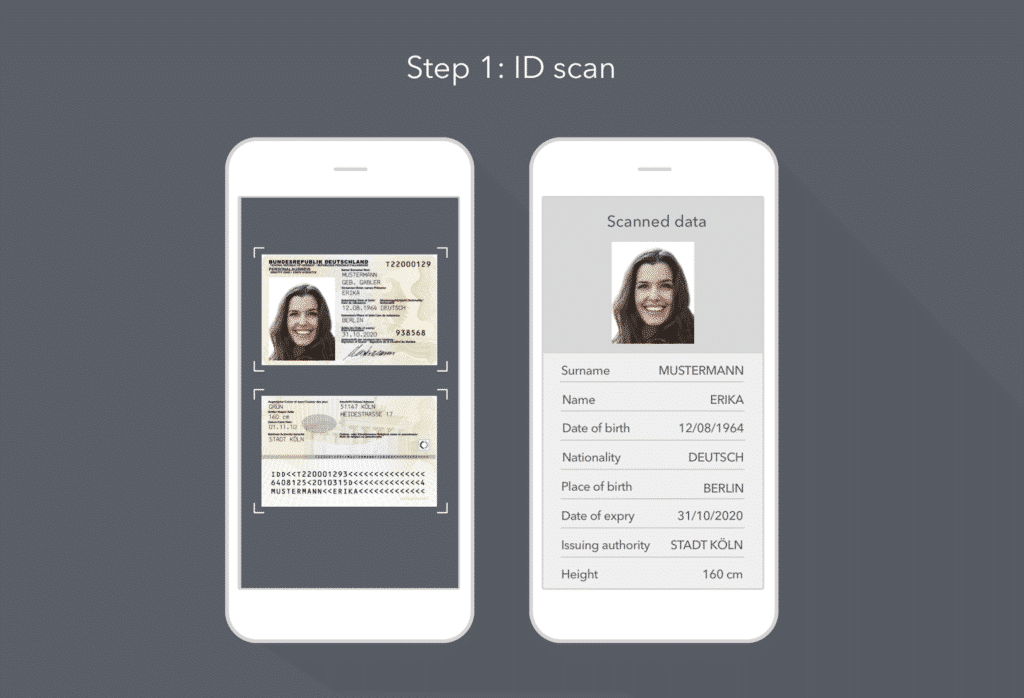

ÉTAPE 1 – Numérisation de l’identité : Au lieu de saisir manuellement les données d’identification, vous pouvez extraire les données de n’importe quel document à l’aide de BlinkIDun SDK facile à intégrer qui permet d’extraire des données en temps réel avec une grande précision. Compte tenu de la sensibilité de ces données, la numérisation et l’extraction sont effectuées hors ligne et localement sur un appareil. Le client décide comment traiter les informations du point de vue de la sécurité.

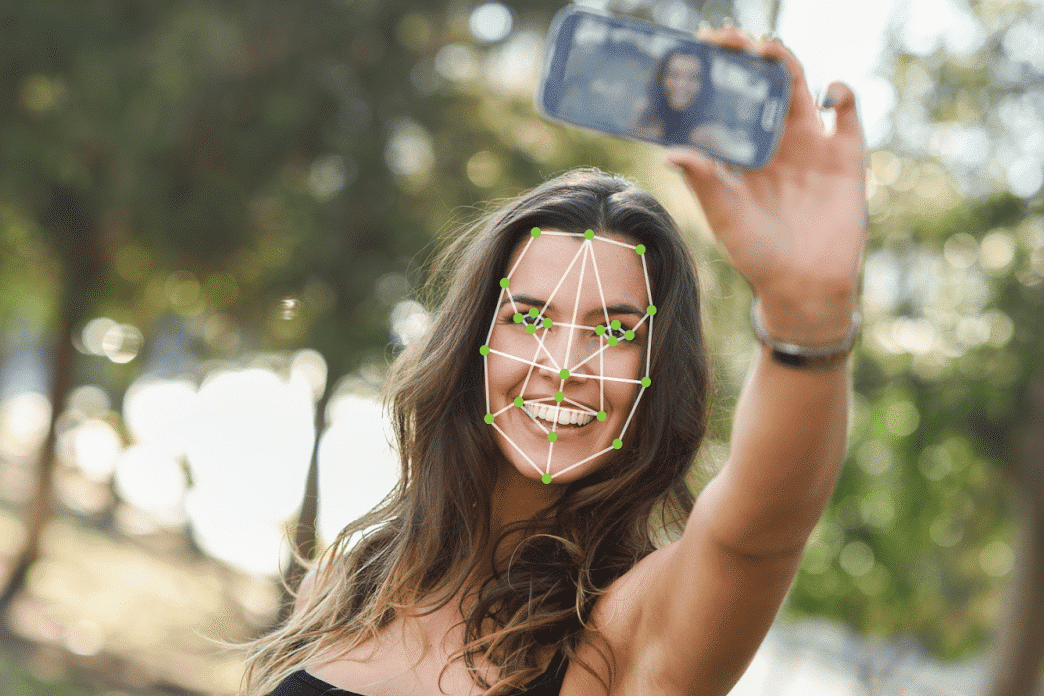

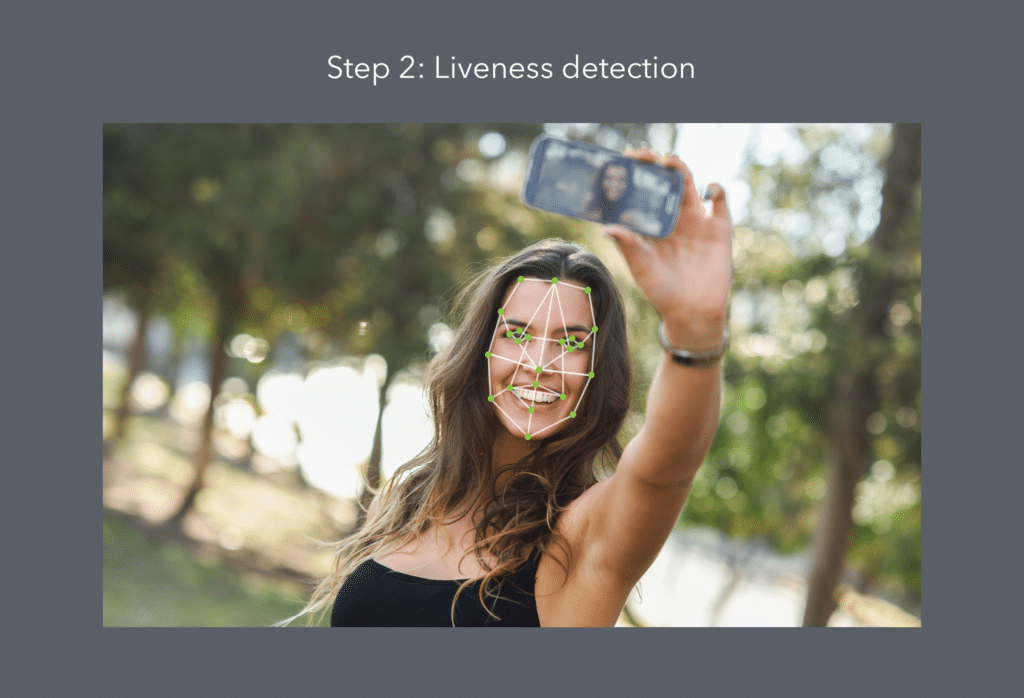

ÉTAPE 2 – Détection de l’authenticité : Cette étape permet de s’assurer que l’utilisateur est une personne réelle. Il existe un certain nombre de solutions logicielles qui proposent des variantes de la reconnaissance des mouvements du visage (Visage Technologies, BioID, Applied Recognition, et bien d’autres). Avec l’un de ces logiciels intégré dans le processus de vérification, il suffit à l’utilisateur de pointer la caméra du téléphone vers lui et de faire quelques mouvements, comme cligner des yeux ou sourire.

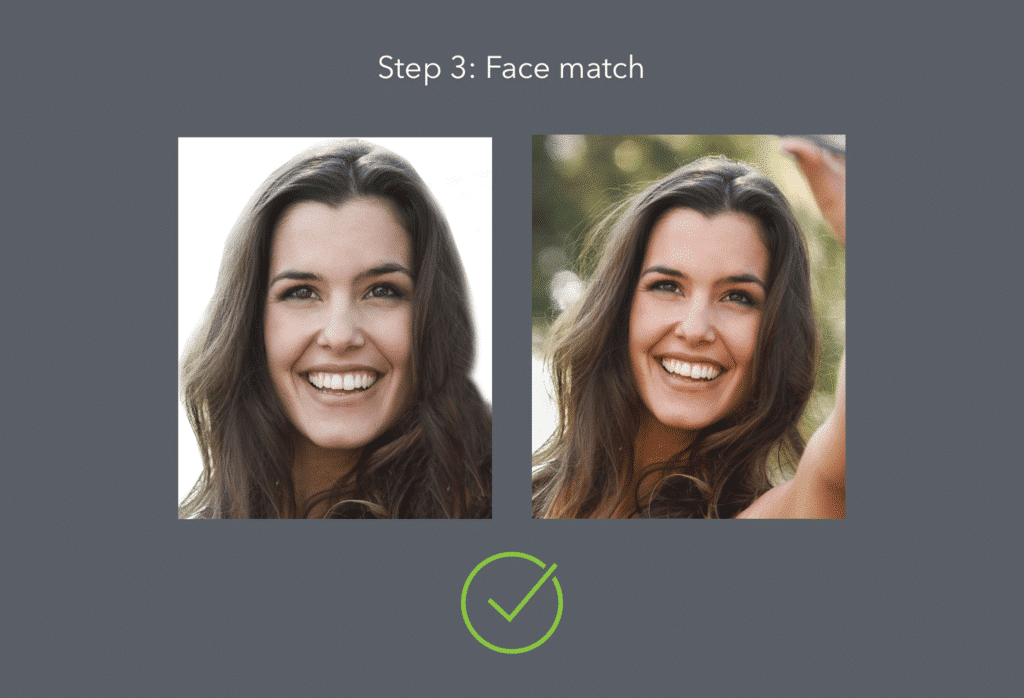

ÉTAPE 3 – Correspondance des visages : Enfin, cette étape réunit les deux premières – elle fait correspondre les données extraites du document d’identité de l’utilisateur avec l’identité réelle de l’utilisateur. Des solutions intelligentes de reconnaissance faciale sont développées dans le monde entier, qui combinent la biométrie avec l’intelligence artificielle et l’apprentissage automatique pour offrir une identification précise et exacte de l’utilisateur (recherchez Innov8tif, Microsoft, Megvii ou NEC).

Intégration de la biométrie

Des solutions biométriques peuvent être ajoutées à chacune de ces étapes pour contribuer à la sécurité du processus de vérification de l’identité (technologie de balayage oculaire, reconnaissance vocale, empreintes digitales ou palmaires, etc.)

Qu’en est-il des jumeaux ?

Les sceptiques peuvent faire valoir que la vérification d’identité à distance n’est peut-être pas en mesure de relever certains défis de la vérification d’identité en direct. Par exemple, quels que soient les progrès de la biométrie et des logiciels de détection de la vivacité, pourraient-ils faire la différence entre des jumeaux identiques ? À cela, nous répondons : une personne derrière le comptoir d’une succursale pourrait-elle les différencier ? Dans ce cas, la vérification d’identité en direct est tout aussi sûre, sinon moins, que la vérification à distance.

Le processus que nous avons décrit prend quelques secondes, car il élimine la nécessité de saisir manuellement les données requises. Cependant, il est clair qu’un processus KYC complet ne peut pas être réalisé avec seulement ces trois ou quatre étapes et que des vérifications supplémentaires et une conformité réglementaire sont nécessaires. C’est pourquoi toutes les solutions se présentent généralement sous la forme d’un SDK ou d’une API et s’intègrent facilement dans n’importe quelle application. Du point de vue des utilisateurs, il s’agit d’actions simples qui peuvent être effectuées n’importe où sans prendre de temps. Après tout, n’est-ce pas là l’objectif principal de tous les nouveaux services dans un monde centré sur le mobile – offrir un engagement transparent sans compromettre l’expérience utilisateur ?

Outre l’ouverture de comptes à distance, il existe de nombreux cas d’utilisation où la vérification de l’identité est nécessaire : enregistrement dans les hôtels et les aéroports, contrôles de sécurité, évaluation de la citoyenneté et de l’immigration, inscription sur les listes électorales, etc.

Des questions ?

Nous espérons que cet aperçu de la vérification d’identité vous a été utile. Si vous avez des questions, n’hésitez pas à nous contacter ci-dessous. Nous serons ravis de discuter avec vous de la manière dont vous pouvez utiliser l’OCR avancée pour améliorer vos processus d’entreprise !

*Nous ne disposons pas d’une solution complète pour la vérification d’identité, mais notre technologie de balayage d’identité constitue une excellente première étape dans tout processus de vérification d’identité.