الدليل الكامل لواجهات برمجة التطبيقات للتحقق من الهوية

مع انتقال الأعمال والمعاملات التجارية والمعاملات عبر الإنترنت، تحوّل تأمين بيانات الهوية من أمر لطيف إلى أمر لا بد منه. إن عدم وجود عملية مناسبة للتحقق من الهوية يمكن أن يكون له تأثير مالي كبير ويؤدي إلى فرض غرامات. هذا لأنه يمكن أن يؤدي إلى الاحتيال وغسيل الأموال، وهي جرائم خطيرة يمكن أن تضر بالشركات والمجتمع ككل. لا يتعلق الأمر فقط بإبعاد الجهات الفاعلة السيئة – بل يتعلق بتعزيز الثقة، وتسهيل مشاركة المستخدمين، والامتثال لقائمة متزايدة من اللوائح التنظيمية.

ولكن كيف يمكنك القيام بذلك دون تعريض تجربة المستخدم للخطر؟

إليك دليلك الكامل حتى تتمكن من إطلاق العنان لقوى هذه الأداة.

ما هي واجهة برمجة التطبيقات للتحقق من الهوية؟

واجهة برمجة تطبيقات التحقق من الهوية هي في الأساس مجموعة من القواعد والبروتوكولات التي تتيح للتطبيقات التواصل مع بعضها البعض. وبعبارات عامة، فهي تتيح طريقة سريعة وآمنة وآلية للتحقق من هوية الشخص عبر الإنترنت.

كيف يتم التحقق من الهوية؟

قد يبدو التحقق من هوية شخص ما عبر الإنترنت وكأنه نزهة في الحديقة. ومع ذلك، هناك الكثير من الأمور التي تحدث تحت الغطاء. دعونا نقسم هذه العملية إلى أجزاء صغيرة الحجم.

العملية وراء واجهة برمجة التطبيقات للتحقق من الهوية

عملية آمنة و عملية آمنة وسهلة لتحديد الهوية عن بُعد تتضمن بعض الخطوات، بما في ذلك التحقق من المستندات، والمسح البيومتري، وحتى الأسئلة. تضمن هذه الخطوات أن الشخص الذي يحاول الدخول إلى النظام هو الشخص الذي يدعي أنه هو.

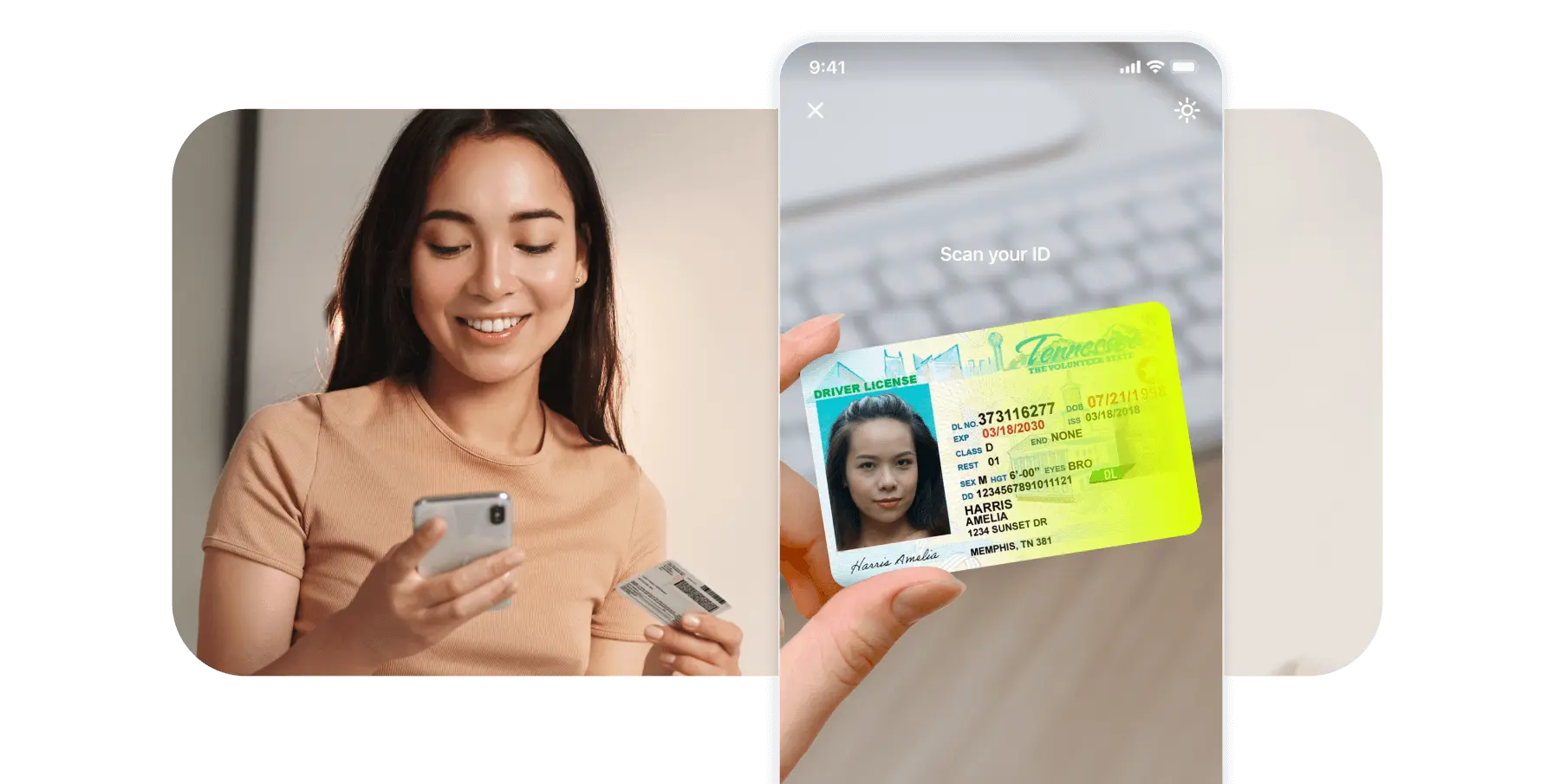

الخطوة 1: التقاط الصور

أول الأشياء أولاً-التقاط الصور. سواء كانت وثائق الهوية أو البيانات البيومترية، فإن هذه الخطوة تضع الأساس للعملية بأكملها. يمكن أن يساعد النظام الجيد في ترك أفضل انطباع أولي من خلال كونه سهل الاستخدام وسريع، ويقلل من مخاطر انسحاب المستخدم، ويزيد من المشاركة.

خذ على سبيل المثال BlinkID Capture، على سبيل المثال. مدعوم بالذكاء الاصطناعي برنامج المسح الضوئي للهوية يتيح لك الحصول على صور مستندات عالية الجودة تلقائيًا دون وهج أو ضبابية أو عوائق.

الخطوة 2: استخراج البيانات

قبل الانتقال إلى استخراج البيانات، يأتي دور الكشف عن الوجود للتأكد من أن المستخدم هو في الواقع إنسان حقيقي. قد يُطلب من المستخدمين القيام بإجراءات بسيطة مثل الوميض أو الابتسام، مما يؤكد وجودهم الحي.

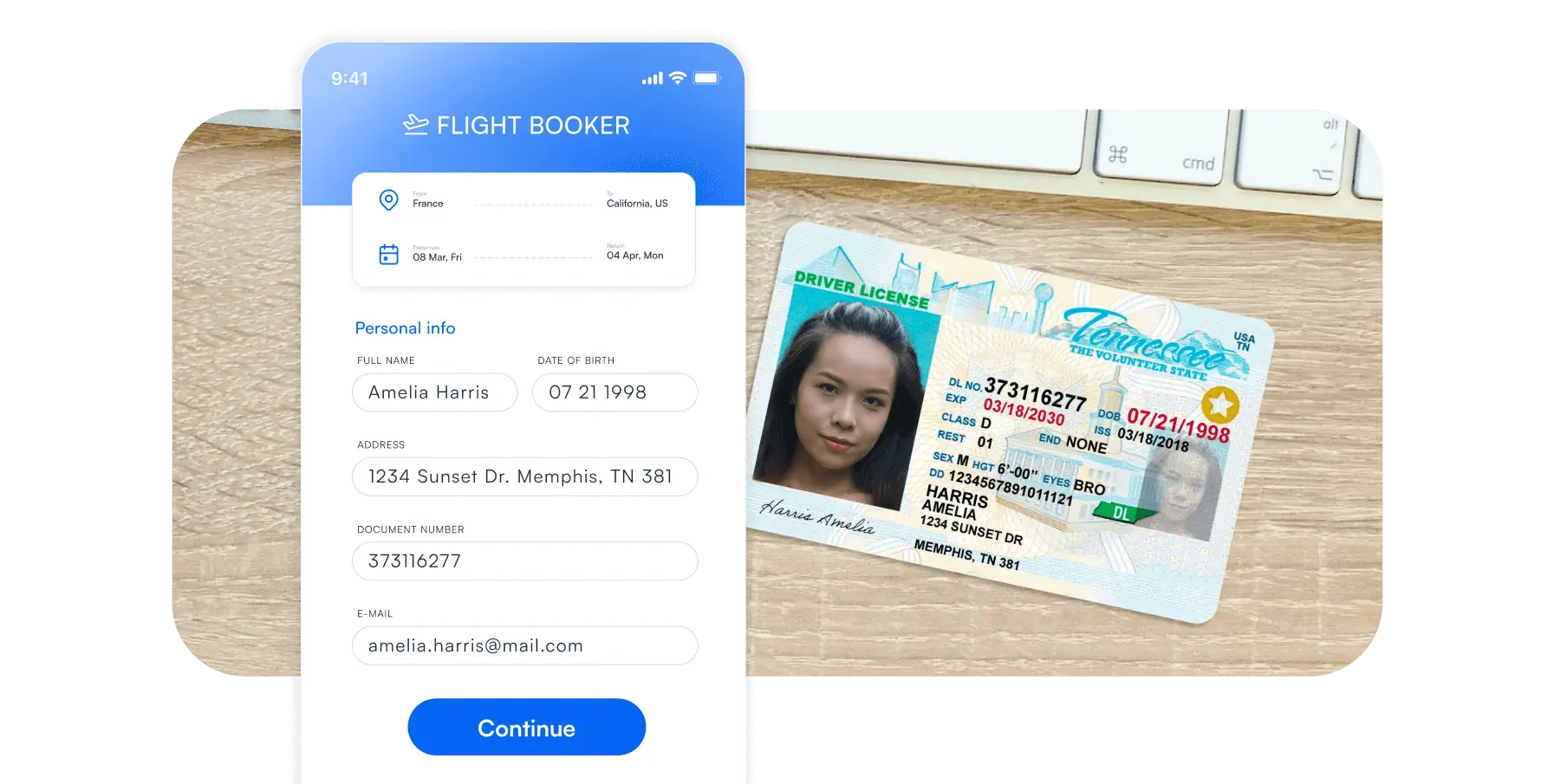

بمجرد التقاط الصورة، يقوم النظام تلقائياً باستخراج المعلومات ذات الصلة منها. وهنا يحدث السحر.

تحدد التقنية حقولاً معينة – الاسم والعمر وأرقام الهوية وما إلى ذلك – وتسحبها للتحقق منها. وتؤدي أتمتة هذه العملية إلى التخلص من الأخطاء البشرية وتوفير الوقت، مما يؤدي إلى تبسيط التجربة بالنسبة للشركة والمستخدم.

الخطوة 3: التحقق من البيانات

بعد استخراج البيانات تأتي مرحلة التحقق الحاسمة. كجزء من عملية التحقق، نقوم بإجراء عمليات التحقق من الاحتيال للتأكد من أن بطاقة الهوية المقدمة أصلية وليست احتيالية.

هذا فحص مزدوج للتأكد من أن جميع التفاصيل المستخرجة صحيحة. هذه الخطوة ضرورية لبناء الثقة، وهي الخطوة التي يمكنك من خلالها التخلص من أي نشاط احتيالي.

خطوات إضافية

اعتمادًا على مجال عملك – سواء كان التمويل أو الرعاية الصحية أو التجارة الإلكترونية – قد تكون هناك طبقات إضافية من التحقق التي يجب إضافتها. قد تكون هذه الطبقات هي عمليات التحقق من “اعرف عميلك” أو مكافحة غسل الأموال. يمكن لواجهة برمجة تطبيقات التحقق القابلة للتخصيص أن تدمج هذه المتطلبات دون عناء، مما يضمن لك الحفاظ على الامتثال دون التضحية بالكفاءة أو تجربة المستخدم.

ما هي الطرق الثلاث الأكثر شيوعًا المستخدمة للتحقق من الهوية؟

في عالم برامج التحقق من هوية العميل، تبرز ثلاث طرق لفعاليتها واستخدامها على نطاق واسع: التحقق من المستندات، والتحقق البيومتري، والتحقق القائم على المعرفة.

لكل طريقة نقاط قوة فريدة من نوعها، وغالبًا ما تعمل بشكل أفضل عند استخدامها جنبًا إلى جنب. دعنا نتعمق في كل منها.

واجهات برمجة تطبيقات التحقق من المستندات

وغالباً ما يُنظر إلى هذه الطريقة على أنها حجر الزاوية في التحقق من الهوية، خاصة بالنسبة للمؤسسات التي تخضع لتنظيم شديد، مثل

- الخدمات المصرفية عبر الإنترنت: للامتثال للوائح “اعرف عميلك” و لوائح مكافحة غسل الأموال، تتطلب البنوك عبر الإنترنت التحقق الصارم من الهوية.

- التجارة الإلكترونية: بالنسبة للمعاملات عالية القيمة، يمكن أن يؤدي تأكيد هوية العميل إلى منع الأنشطة الاحتيالية.

- الرعاية الصحية: إن ضمان وصول الشخص المناسب إلى السجلات الطبية أمر بالغ الأهمية لحماية بيانات المرضى.

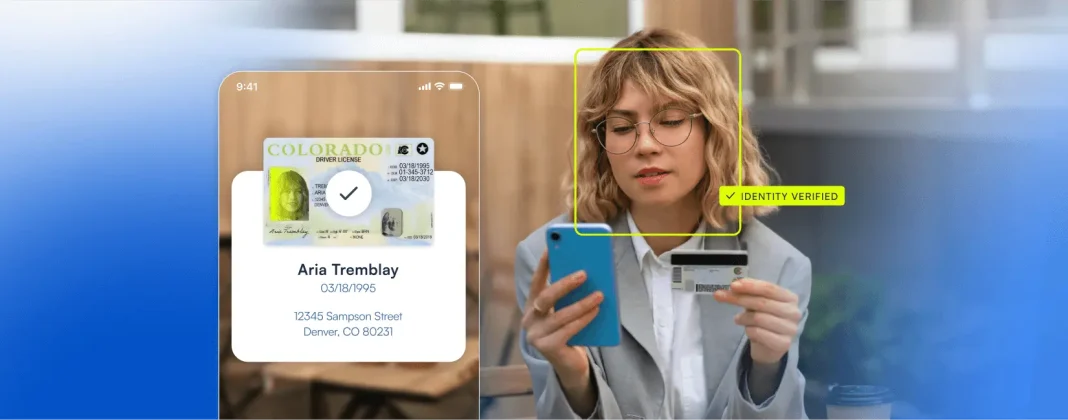

واجهات برمجة تطبيقات التحقق البيومترية البيومترية

لقد تم اعتماد التحقق البيومتري بسرعة بفضل التقدم التكنولوجي للهواتف الذكية، والتي غالبًا ما تتضمن التعرف على الوجه والماسحات الضوئية لبصمات الأصابع كميزة قياسية. تقوم واجهات برمجة التطبيقات للتحقق البيومترية بالتقاط وتحليل السمات البيولوجية الفريدة للأفراد – مثل الوجه أو بصمة الإصبع أو الصوت – للتحقق من هويتهم بشكل آمن. تضيف هذه الطريقة طبقة إضافية من الأمان، وغالباً ما تُستخدم لتسجيل الدخول السريع والآمن في الوقت نفسه على الهاتف المحمول.

أدى دمج مستشعرات التعرُّف على الوجه ومستشعرات بصمات الأصابع في الهواتف الذكية إلى جعل التحقق من الهوية بالقياسات الحيوية أكثر سهولة من أي وقت مضى. إنها طريقة سريعة وغير احتكاكية للتحقق من هويات المستخدمين.

واجهات برمجة تطبيقات التحقق المستندة إلى المعرفة

يضيف التحقق القائم على المعرفة طبقة أخرى من تأكيد الهوية من خلال مطالبة المستخدمين بالإجابة عن أسئلة يجب أن تكون معروفة لهم فقط، مثل اسم أول حيوان أليف أو الشارع الذي نشأوا فيه. وعلى الرغم من أن هذه الطريقة فعالة، إلا أنها تثير أيضاً مخاوف أمنية لأن هذا النوع من المعلومات الشخصية يمكن أحياناً تخمينه أو كشفه من خلال أساليب الهندسة الاجتماعية.

على الرغم من أن التحقق القائم على المعرفة يمكن أن يكون فعالاً، إلا أنه يأتي مع تحذير: أنت تعتمد على المستخدم لتقديم معلوماته الشخصية.

A تقرير حديث أن سبعة من كل عشرة مستهلكين يشعرون براحة أكبر عند استخدام طريقة دفع لا تتطلب مشاركة بياناتهم المالية مع التجار. ولكن هذا لا يعني أنهم سيتعاملون مع عملية تحديد الهوية البطيئة والمرهقة.

بالإضافة إلى ذلك، يجب على المؤسسات التي تستخدم هذه الطريقة أن تلتزم بسياسات صارمة لحماية البيانات لضمان الحفاظ على سرية المعلومات الشخصية للمستخدم.

مزايا استخدام واجهة برمجة التطبيقات (API) للتحقق من الهوية

يوفر تكامل واجهة برمجة التطبيقات للتحقق من الهوية مزايا تتجاوز الفائدة الواضحة المتمثلة في تحديد الهوية بدقة. أصبحت واجهات برمجة التطبيقات هذه أدوات أساسية للشركات التي تعطي الأولوية للأمان وتجربة المستخدم والامتثال. دعنا نستكشف هذه المزايا بمزيد من التفصيل.

تعزيز الأمان على الإنترنت

الميزة الأولى والأهم هي زيادة الأمان عبر الإنترنت. فمن خلال التحقق من الهويات في الوقت الفعلي، يمكنك التأكد من صحة المستخدمين وإثبات هويتهم.

من خلال الإحالة المرجعية للمعلومات المستخرجة مع قواعد البيانات الموثوقة، تعمل واجهات برمجة التطبيقات للتحقق من الهوية كحاجز أولي للكشف عن الاحتيال، وحماية الشركات والمستخدمين النهائيين من الضرر.

تجربة مستخدم محسّنة

وغالباً ما تكون رحلة العميل مثقلة بخطوات تحقق ضرورية ولكنها مرهقة قد تثبط من استمرار المشاركة. يعمل التكامل السهل لواجهة برمجة التطبيقات للتحقق من الهوية على تبسيط هذه العملية، مما يجعلها أسرع وأكثر سهولة في الاستخدام للعملاء الجدد.

ضمان الامتثال لمبدأ “اعرف عميلك” ومكافحة غسل الأموال

يُعد التنقل بين اللوائح التنظيمية الشاملة لعمليات “اعرف عميلك” و”مكافحة غسيل الأموال” أمرًا معقدًا وقد يستنزف الموارد عند التعامل معه يدويًا. تُعد واجهات برمجة التطبيقات للتحقق من الهوية عامل تغيير في هذا السياق.

فهي تعمل على أتمتة طبقات متعددة من عمليات التحقق، وبالتالي تبسيط سير عمل الامتثال. ما كان يستغرق ساعات – أو حتى أياماً – يمكن الآن إكماله في جزء صغير من الوقت، مع مساحة أقل بكثير للخطأ البشري.

ويمكن لواجهات برمجة التطبيقات أن تُقارن مستندات الهوية بقواعد البيانات العالمية الموثوقة، مما يؤدي إلى الكشف الفوري عن التناقضات أو المخاطر المحتملة. ونتيجةً لذلك، يمكن للمؤسسات، خاصةً في القطاعات شديدة التنظيم مثل الخدمات المالية، تركيز مواردها البشرية على مهام أكثر استراتيجية، واثقة من أن أنظمتها الآلية تحافظ على الامتثال بكفاءة.

التأثير على النتيجة النهائية

عندما يتعلق الأمر بالنتيجة النهائية، فإن كل تحسين تشغيلي له تأثير مضاعف. أتمتة عملية التحقق من الهوية ليست استثناءً.

أولاً، يقلل من تكلفة اكتساب العملاء (CAC). عندما تكون عملية التحقق سريعة وسلسة، من المرجح أن يكمل المزيد من المستخدمين إعداد حسابهم، مما يعني إنفاقًا أقل لكل عميل يتم اكتسابه.

وعلاوة على ذلك، فإن عملية التحقق البديهية والسريعة لا تؤدي فقط إلى تعزيز المشاركة الأولية للمستخدمين، بل تعزز أيضاً ولاء العملاء على المدى الطويل. من المرجح أن يعود الأشخاص إلى المنصات التي تقدم تجربة خالية من المتاعب.

هذه ليست مجرد مزايا تتمحور حول المستخدم – فهي تُترجم مباشرةً إلى زيادة الإيرادات. من خلال أتمتة عملية التحقق من الهوية، تهيئ الشركات نفسها لقابلية التوسع، وتحسين الأداء المالي، والنمو على المدى الطويل.

الدور المتزايد لواجهات برمجة تطبيقات التحقق من الهوية في الأعمال التجارية

ومع ذلك، من المهم مواكبة أحدث الاتجاهات والتطورات. فمع ظهور تهديدات جديدة، يجب على الشركات أن تتكيف وتطور تدابيرها الأمنية لتبقى في الطليعة. راقب الاتجاهات السائدة وفكر في اتخاذ الخطوة التالية لتنفيذ حلول التحقق من الهوية لعمليات تجارية أكثر أماناً.

كيف يمكن لـ Microblink مساعدتك

نحن نفهم المشهد، وقمنا ببناء حلول تتكامل بسلاسة مع منصاتك الحالية. لا تثق بكلامنا فقط – فالدليل على ذلك يكمن في سهولة التكامل ومستوى المصداقية والحماية التي نقدمها.

تواصل معنا اليوم لبدء تجربتك الخالية من المخاطر.