ما هو نظام كشف الاحتيال وما أهميته؟

قد تكون العلامات التجارية والمؤسسات المالية المعاصرة قادرة على ممارسة الأعمال التجارية بسرعات غير مسبوقة، ولكن نفس المساحة عبر الإنترنت التي تسهل ذلك تكون أيضًا معرضة بشدة للاحتيال عبر الإنترنت.

من انتحال هوية العلامة التجارية إلى الاحتيال في الاستيلاء على الحساب، يمتلئ المشهد الرقمي بالأنشطة الإجرامية التي تلحق خسائر فادحة بالمستهلكين، وتؤثر على النزاهة الملموسة للشركات، ويمكن أن تؤدي إلى خسائر مالية مذهلة.

في عام 2022 وحده، أبلغ المستهلكون عن خسارة 8.8 مليار دولار بسبب الاحتيال، في حين تظهر البيانات الحديثة أن كل دولار مفقود بسبب الاحتيال يكلف مؤسسات الأعمال 3.75 دولار.

ولتحقيق هذه الغاية، يعد تنفيذ نظام شامل للكشف عن الاحتيال أمرًا حيويًا للتنبؤ بالنشاط الاحتيالي والإبلاغ عنه وإيقافه قبل أن يتسبب في حدوث ضرر واستمراريته.

ما هو نظام كشف الاحتيال؟

تستفيد أنظمة كشف الاحتيال من الذكاء الاصطناعي (AI)، والتعلم الآلي (ML)، وتحليلات البيانات، والخبراء المتخصصين، وبرامج كشف الاحتيال ، والسياسات والإجراءات للتنبؤ بشكل استباقي بالمعاملات والأنشطة الاحتيالية وإيقافها قبل أن تسبب ضررًا، مما يضمن أمان المعاملات الرقمية.

بالنسبة للشركات التي يجب أن تلتزم بلوائح مكافحة غسيل الأموال (AML) (بما في ذلك المؤسسات المالية ومنظمات المقامرة)، قد تندرج أنظمة كشف الاحتيال التي تنشئها ضمن إطار يُعرف باسم “الاحتيال ومكافحة غسيل الأموال” (FRAML).

للاخرين؟ إنها مجرد ممارسة تجارية ذكية وضرورية تمامًا.

كيف تعمل أنظمة كشف الاحتيال؟

تعتمد أنظمة كشف الاحتيال على تقنيات متطورة تعمل على تقييم سلوك المستهلك وتعزيز البنى التحتية الأمنية.

قد يشمل ذلك:

- التعرف على الأنماط: التعرف على الأنماط هو مجموعة فرعية من تحليلات البيانات التي يتم فيها تحليل نقاط البيانات التاريخية المختلفة – مثل سجل شراء العميل وعادات التصفح والموقع الجغرافي والمعاملات المصرفية – لتحديد الأنماط. يتم بعد ذلك استخدام هذه المعلومات لمراقبة السلوك الاحتيالي في الوقت الفعلي بحثًا عن الحالات الشاذة.

لنفترض أن أحد العملاء يقوم بسلسلة من عمليات الشراء الكبيرة في بلد أجنبي لم يقم بزيارته من قبل. في هذه الحالة، يمكن لنظام المراقبة بدء التحقيق، وتنبيه العميل أو المؤسسة أو فريق الأمان و/أو حظر المعاملات.

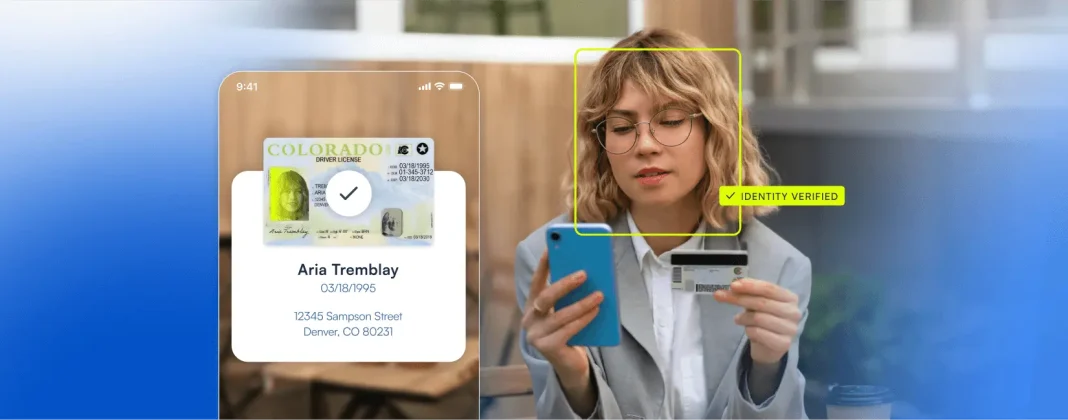

- أنظمة التحقق من الهوية: تظل سرقة الهوية واحدة من أكثر أشكال الاحتيال انتشارًا – وهي مشكلة منتشرة على نطاق واسع حيث تشير التقديرات إلى أنها تحدث كل 22 ثانية . تستخدم الحلول القوية للكشف عن الاحتيال أساليب مختلفة لمواجهة مخاطر سرقة الهوية والاحتيال في الدفع والاحتيال في الحساب الجديد الذي قد يأتي معها. وقد يتضمن ذلك تنفيذ و/أو تعزيز ما يلي:

- التحقق البيومتري

- التحقق من الوثيقة

- المصادقة متعددة العوامل (MFA)

- أدوات مراقبة الأمن والشبكات: يتم إقران أدوات الكشف في الوقت الحقيقي، والتحليلات السلوكية، وإثبات الهوية، وغيرها من استراتيجيات منع الاحتيال مع أدوات الأمن السيبراني المصممة لحماية البنية التحتية للمؤسسة وبياناتها، بما في ذلك أنظمة منع التطفل (IPS)، وجدران حماية تطبيقات الويب (WAFs). )، وحماية واجهة برمجة التطبيقات (من بين أشياء أخرى).

أهمية أنظمة كشف الاحتيال

إن الغش مسألة خبيثة لها آثار واسعة النطاق:

- منظمات الأعمال: يُحدث الاحتيال دمارًا في منظمات الأعمال على جبهات متعددة. فالخسائر المالية التي قد يواجهونها – الغرامات والعقوبات، والنفقات القانونية، وتعطيل الأعمال (وخسارة الأعمال) – يمكن أن تكون قاتلة. قد يؤدي الاحتيال أيضًا إلى ضرر لا يمكن إصلاحه بالسمعة. في بعض الحالات، لا سيما في القطاع المصرفي ، قد تؤدي حادثة احتيال إلى كشف عدم الامتثال لأنظمة مكافحة الاحتيال، مما يؤدي إلى فقدان الميثاق المصرفي، وتشديد القواعد والقيود، وحتى السجن.

- المستهلكون: لا يمكن المبالغة في تقدير تأثير الاحتيال على المستهلكين. بالإضافة إلى الوقت الذي يستغرقه استرداد هوياتهم و/أو بيانات اعتمادهم المسروقة، قد يواجه المستهلكون انتكاسات مالية كارثية ودرجة ائتمان تالفة يمكن أن تطاردهم لسنوات. علاوة على ذلك، تظهر الدراسات الاستقصائية أن ضحايا الاحتيال قد يعانون من عواقب على الصحة العقلية تتراوح من القلق إلى اضطراب ما بعد الصدمة.

- الاقتصاد: كشف الاحتيال ومنعه يلحق خسائر فادحة بالاقتصاد. قد تؤدي النتائج الإيجابية الكاذبة (أو الخطأ في تحديد النشاط الاحتيالي) إلى مقاطعة عمليات الشراء، وتؤدي إلى التخلي عن عربة التسوق، وتؤدي إلى خسارة الإيرادات، وطرد الشركات – وهذا مجرد مثال واحد على كيفية قيام الاحتيال بإلقاء الاقتصاد في حالة من الفوضى. ويمكن لمخاطر الاحتيال أيضًا أن تشوه الأسواق وتفسد السمعة الاقتصادية لبلد ما على نطاق عالمي.

ولحسن الحظ، يمكن للأنظمة القوية للكشف عن الاحتيال ومنعه توقع الاحتيال وإيقافه في مساراته – مع تعزيز مصداقية المؤسسة وحماية أصولها.

المكونات الرئيسية لنظام فعال للكشف عن الاحتيال

لقد أحدث التقدم التكنولوجي تحولًا جذريًا في حلول منع الاحتيال . ومع ذلك، فإن نظام الكشف عن الاحتيال في المؤسسة لا يقل قوة عن التكنولوجيا التي تستخدمها.

تشمل المكونات الأساسية التي يجب البحث عنها ما يلي:

- القدرة على التكيف

- قابلية التوسع

- التحليل في الوقت الحقيقي

- تأكيد صحة البيانات

- التحقق من صحة الوثيقة

للكشف عن الاحتيال، لا ينبغي للمؤسسات الاعتماد على التكنولوجيا وحدها. يعد الوعي والتعليم المستمر، وفريق الاحتيال المخصص (للمؤسسات الكبيرة)، والتعاون ومشاركة المعلومات أمرًا بالغ الأهمية لمكافحة أساليب الاحتيال المتطورة باستمرار.

تعزيز اكتشاف الاحتيال باستخدام تقنية Microblink

تعتقد Microblink أن مؤسسات الأعمال يجب أن تتخذ نهجًا يركز على المستندات للتخفيف من حدة الاحتيال، لا سيما في سرقة الهوية وآثارها.

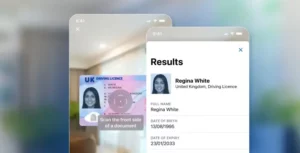

باستخدام BlinkID و BlinkID Verify من Microblink ، يمكن للمؤسسات فحص هوية العميل بسرعة وأمان ودقة من خلال قدراتها البديهية في التقاط الصور واستخراجها والتحقق منها – وكلها معززة بقوة الذكاء الاصطناعي.

مهتم؟ جرب العرض التوضيحي الخاص بنا لترى كيف يمكن لـ Microblink تعزيز نظام الكشف عن الاحتيال لديك.