كيفية إنشاء عملية آمنة وسهلة للتحقق من الهوية عن بُعد

يمكن القيام بالعديد من الخدمات البسيطة اليوم، مثل تحويل الأموال أو التحقق من رصيد الحساب، بمساعدة تطبيقات الخدمات المصرفية عبر الهاتف المحمول في غضون ثوانٍ. ولكن، مع تزايد عدد العملاء الذين يميلون أكثر نحو استخدام الهاتف المحمول، فإن توقعاتهم بالحصول على خدمة سريعة وعملية آخذة في الارتفاع والتوسع في نطاقها. بالنسبة للشركات التي تتطلع إلى الدخول إلى المجال الرقمي أو تطويره بشكل أكبر، فإن هذا يمثل فرصة وتحديًا في نفس الوقت. تكمن الفرصة الكبيرة في إنشاء عمليات أكثر انسيابية في خدمة العملاء، ولكن عندما يتعلق الأمر بالإجراءات الأكثر تعقيداً، فإنها عادةً ما تأتي مع مخاوف أمنية. إليك وجهة نظرنا حول إحدى هذه المشكلات – التحقق من الهوية عن بُعد.

هل تتذكر أليكس، المراهقة التي أنفقت العام الماضي عن طريق الخطأ أكثر من 700 دولار في سيفورا ببطاقة ائتمان والدتها؟ لسوء الحظ، هذه الحكاية ليست أسوأ ما يمكن أن يحدث في التعامل مع المعاملات الافتراضية الحساسة. تُعد عمليات الاحتيال وسرقة الهوية مشكلات خطيرة لعدد متزايد من الشركات التي تسعى إلى نقل عملياتها إلى الفضاء الافتراضي، كما أن مشكلة مطابقة الهوية الرقمية للشخص مع هويته الواقعية ليست مشكلة سهلة المعالجة.

التغلب على تحديات الثقة والأمان وتجربة المستخدم

ما نوع الحلول المتوفرة للحد من المخاطر الأمنية؟ أظهرت معظم الاتجاهات الحديثة التوجه نحو نهج أكثر شمولية للتحقق، حيث تعمل عوامل متعددة معًا كأجزاء من عملية تحقق متكاملة. ويتأثر ذلك إلى حد كبير باللوائح التنظيمية الأكثر صرامة بالنسبة للشركات، مثل “اعرف عميلك” (KYC) للمؤسسات المالية. أحد هذه الأساليب التي كانت موجودة منذ فترة هي المصادقة متعددة العوامل. إنها طريقة حيث توجد خطوات متعددة توفر دليلاً على الهوية لآلية المصادقة. ومن الأمثلة الشائعة على المصادقة متعددة العوامل سؤال أمان إضافي مطلوب في بعض الأحيان بجانب اسم المستخدم وكلمة المرور. ومع ذلك، فإنه يوفر الآن حماية أكبر، لأنه قادر على الجمع بين عدة مصادر بيانات للتحقق من هوية الشخص. وبصرف النظر عن كلمات المرور وأسئلة الأمان والمصادقة عبر الرسائل النصية القصيرة، يتم استخدام القياسات الحيوية (في شكل بصمة الإصبع أو قزحية العين أو الوجه أو التعرف على الصوت) بشكل متزايد كعامل مهم في مطابقة بيانات الهوية مع شخص حي. وهذا يجعل عملية التحقق من الهوية عن بُعد آمنة تماماً كما لو كانت تتم بشكل مباشر في المكاتب الفرعية. تضمن الحلول الأكثر تقدمًا عملية تحقق دقيقة وآمنة، ولكنها أيضًا سهلة الدمج وسريعة وسهلة الاستخدام.

تتعدد الاحتمالات، ولكن إليك عرضاً سريعاً لكيفية عملية التحقق من الهوية عن بُعد في بضع خطوات:

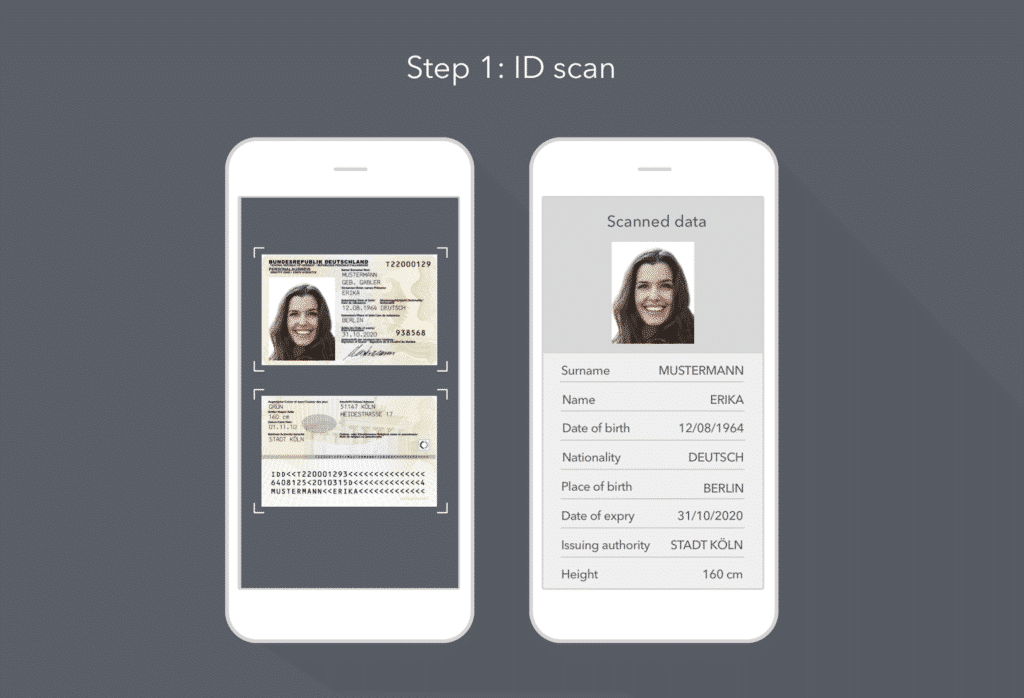

الخطوة 1 – مسح الهوية: بدلاً من إدخال بيانات الهوية يدويًا، يمكن استخراج أي بيانات مستند باستخدام BlinkIDمجموعة تطوير البرمجيات SDK سهلة الدمج والتي تتيح استخراج البيانات في الوقت الفعلي بدقة عالية. وبالنظر إلى حساسية هذه البيانات، يتم إجراء المسح والاستخراج دون اتصال بالإنترنت وموضعياً على الجهاز. يقرر العميل كيفية التعامل مع المعلومات من الناحية الأمنية.

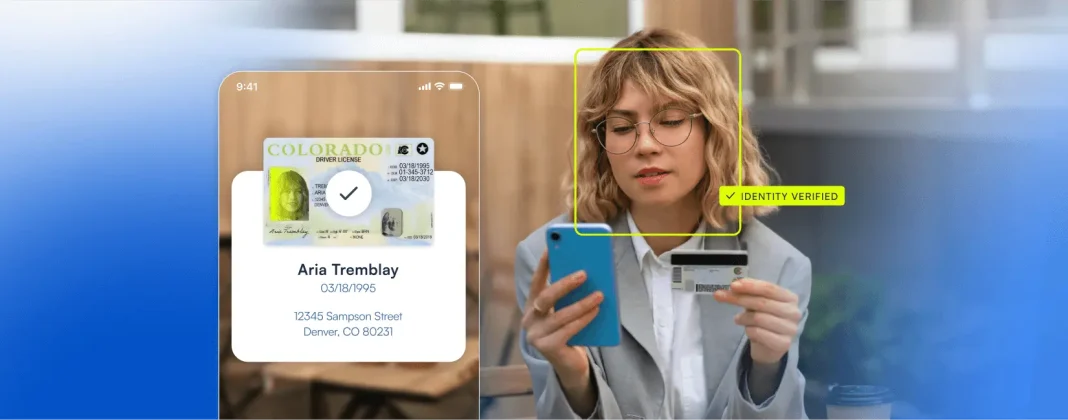

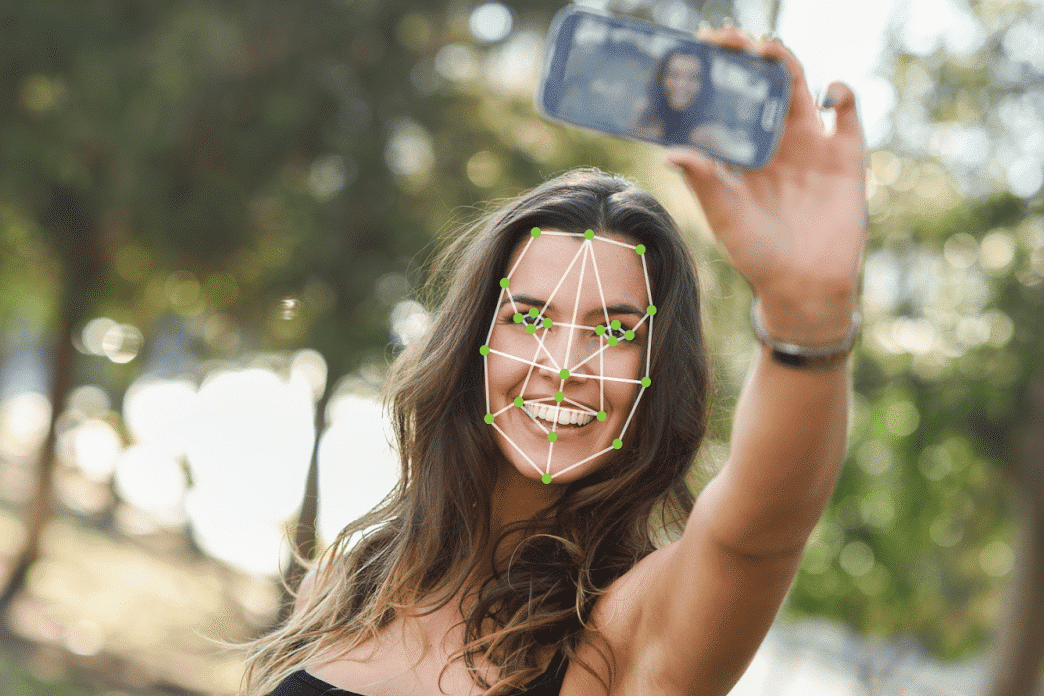

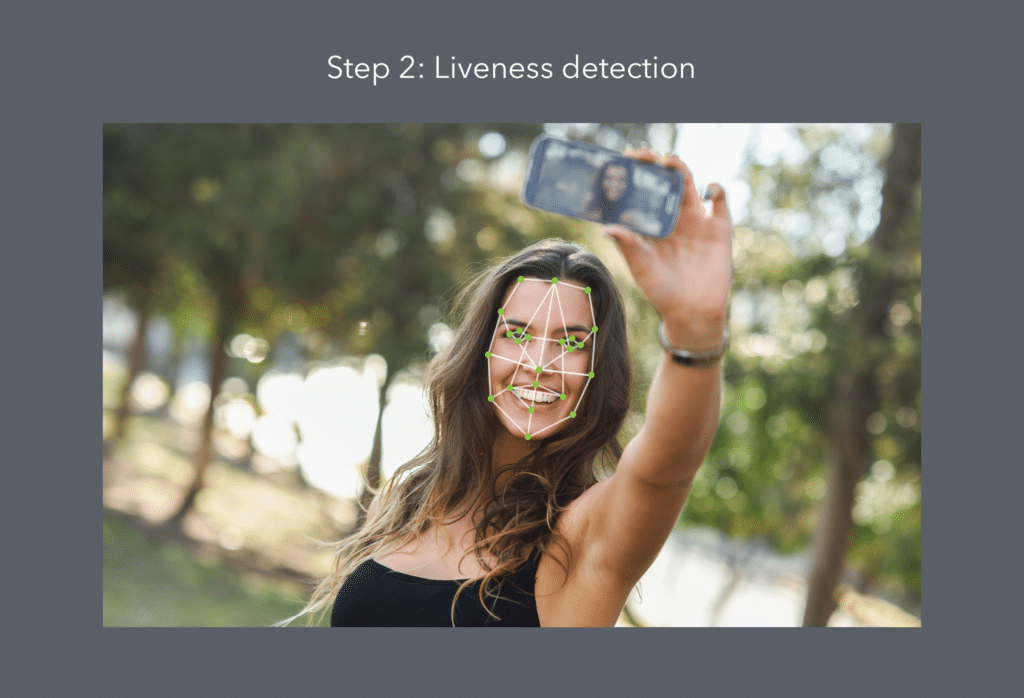

الخطوة 2 – الكشف عن الوجود: تضمن هذه الخطوة أن المستخدم هو شخص حقيقي. هناك عدد من الحلول البرمجية التي تقدم أشكالاً مختلفة للتعرف على حركة الوجه (تقنيات Visage، BioID، Applied Recognition، وغيرها الكثير). مع أحد هذه البرامج المدمجة في عملية التحقق، كل ما على المستخدم فعله هو توجيه كاميرا الهاتف نحوه والقيام ببعض الحركات، مثل الرمش أو الابتسام.

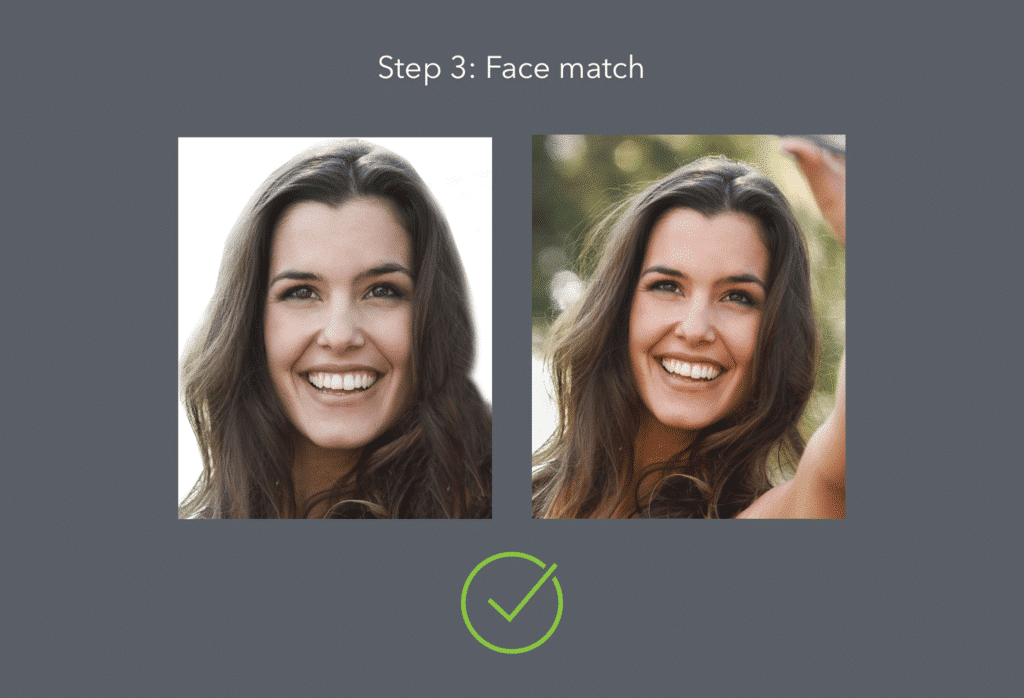

الخطوة 3 – مطابقة الوجه: وأخيراً، تجمع هذه الخطوة بين الخطوتين الأوليين معاً – فهي تطابق البيانات المستخرجة من وثيقة هوية المستخدم مع هوية المستخدم الحقيقية. هناك حلول ذكية للتعرف على هوية الوجه يتم تطويرها في جميع أنحاء العالم، والتي تجمع بين القياسات الحيوية والذكاء الاصطناعي والتعلم الآلي لتقديم تعريف دقيق ودقيق للمستخدم (ابحث عن Innov8tif أو Microsoft أو Megvii أو NEC).

تكامل القياسات الحيوية

يمكن إضافة حلول القياسات الحيوية إلى أي من هذه الخطوات للمساهمة في أمان عملية التحقق من الهوية (تقنية مسح العين، التعرف على الصوت، بصمات الأصابع أو راحة اليد، وما شابه ذلك).

ماذا عن التوائم؟

قد يجادل المشككون في أن التحقق من الهوية عن بُعد قد لا يكون قادراً على مواجهة بعض تحديات التحقق من الهوية الحية. على سبيل المثال، بغض النظر عن مدى تقدم برامج القياسات الحيوية وبرامج الكشف عن الهوية عن بُعد، هل يمكنها التمييز بين التوائم المتطابقة؟ لهذا نقول – هل يمكن للشخص الذي يقف خلف الكاونتر في مكتب فرعي أن يفرق بينهما؟ التحقق المباشر من الهوية، في هذه الحالة، هو بنفس القدر، إن لم يكن أقل أماناً من التحقق عن بُعد.

تستغرق العملية التي وصفناها ثوانٍ لإكمالها لأنها تلغي الحاجة إلى إدخال البيانات المطلوبة يدويًا. ومع ذلك، من الواضح أنه لا يمكن إكمال عملية “اعرف عميلك” الكاملة بهذه الخطوات الثلاث أو الأربع فقط وأن هناك حاجة إلى إجراء فحوصات إضافية والامتثال التنظيمي. هذا هو السبب في أن جميع الحلول تأتي عادةً في شكل SDK أو واجهة برمجة التطبيقات (API) ويتم دمجها بسهولة في أي تطبيق. من وجهة نظر المستخدمين، هذه إجراءات بسيطة يمكن القيام بها في أي مكان دون أن تستغرق وقتاً طويلاً. وفي نهاية المطاف، أليس هذا هو الغرض الرئيسي من جميع الخدمات الجديدة في عالم يركز على الهاتف المحمول – تقديم مشاركة سلسة دون المساس بتجربة المستخدم؟

إلى جانب فتح الحساب عن بُعد، هناك العديد من حالات الاستخدام التي يكون فيها التحقق من الهوية ضرورياً: من تسجيل الدخول إلى الفنادق والمطارات، والتحقق الأمني، وتقييمات الجنسية والهجرة، وتسجيل الناخبين، وغيرها.

هل لديك أي أسئلة؟

نأمل أن تكون هذه النظرة الثاقبة في التحقق من الهوية مفيدة لك. إذا كانت لديك أي أسئلة، فلا تتردد في التواصل معنا أدناه. سنكون سعداء بإجراء محادثة معك حول كيفية استخدام التعرف الضوئي على الحروف المتقدم لتحسين عمليات عملك!

* ليس لدينا حل كامل للتحقق من الهوية، ولكن تقنية المسح الضوئي للهوية التي نقدمها تمثل خطوة أولى ممتازة في أي عملية تحقق من الهوية